6 ความท้าทายด้านความปลอดภัยทางไซเบอร์ทั่วไปและวิธีจัดการกับมัน

เผยแพร่แล้ว: 2022-03-31นวัตกรรมดิจิทัลอย่างต่อเนื่องได้นำอุปกรณ์ แอปพลิเคชัน และการเชื่อมต่อระหว่างกันใหม่ๆ มาเพื่อเพิ่มประสิทธิภาพการทำงานของพนักงาน และเวิร์กโฟลว์ทางธุรกิจ แต่ความก้าวหน้าเหล่านี้ยังกระตุ้นความสนใจของอาชญากรไซเบอร์ที่ต้องการขโมยข้อมูลลูกค้าและธุรกิจที่ละเอียดอ่อน จับองค์กรให้เรียกค่าไถ่ และมักก่อให้เกิดความโกลาหล

ดังนั้นการรักษาความปลอดภัยทางไซเบอร์ของคุณจึงต้องเตรียมพร้อมอย่างดีเพื่อจัดการกับภัยคุกคามที่อาชญากรไซเบอร์สามารถปลดปล่อยออกมาเพื่อขัดขวางการดำเนินธุรกิจ ชีวิตลูกค้า และชีวิตความเป็นอยู่ของพนักงาน ด้านล่างนี้คือความท้าทายทั่วไป 6 ข้อและขั้นตอนที่ธุรกิจของคุณสามารถทำได้เพื่อจัดการกับความท้าทายเหล่านี้

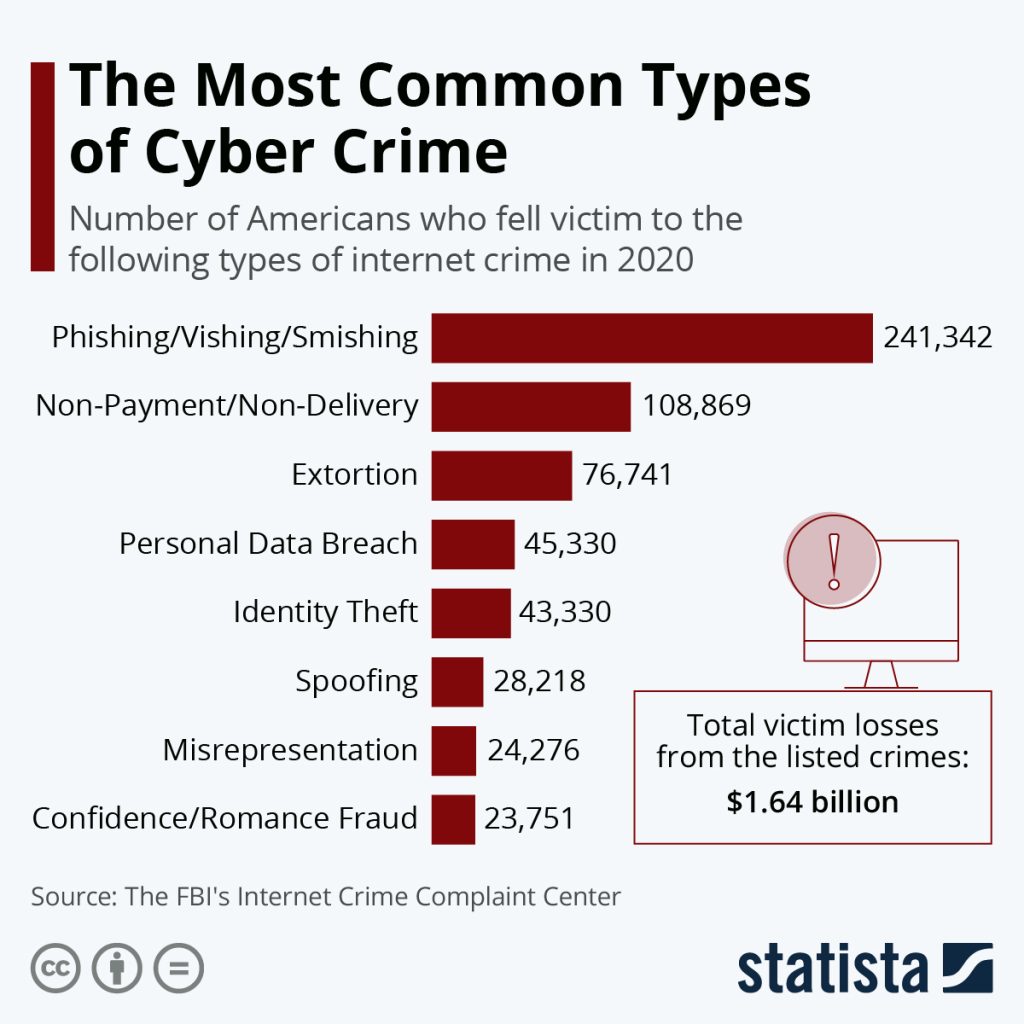

1. การโจมตีแบบฟิชชิ่ง

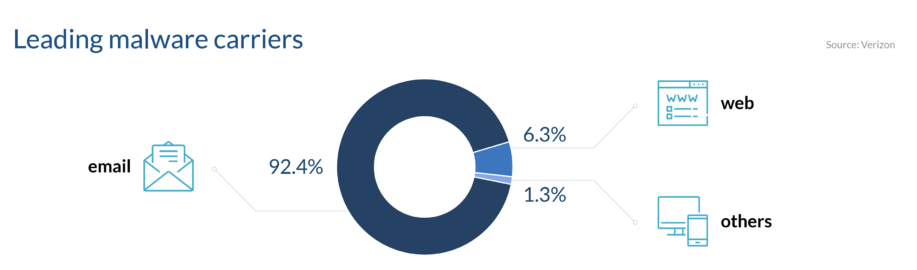

ฟิชชิ่งเป็นวิศวกรรมสังคมประเภทหนึ่งที่ผู้โจมตีใช้เพื่อหลอกล่อเหยื่อให้เปิดเผยข้อมูลส่วนตัว เช่น รหัสผ่านหรือข้อมูลที่ละเอียดอ่อน และปรับใช้มัลแวร์ในระบบของตน

คำนี้มีต้นกำเนิดมาจากคำว่าปลาในฐานะผู้โจมตีเพื่อหาข้อมูล มันเกิดขึ้นผ่านการบิดเบือนทางจิตวิทยาและการสื่อสารที่เป็นการฉ้อโกง เช่น อีเมล ข้อความ SMS การหาประโยชน์จากโซเชียลมีเดีย โฆษณาปลอม และเว็บไซต์ที่ดูเหมือนถูกกฎหมาย การปลอมแปลงที่อยู่อีเมลและหมายเลขโทรศัพท์สามารถทำให้ข้อความดูเหมือนถูกต้องตามกฎหมาย

ตัวอย่างเช่น คุณอาจได้รับอีเมลจากธนาคารของคุณเพื่อขอให้คุณเปลี่ยนรหัสผ่านโดยด่วนผ่านลิงก์ในอีเมล เนื่องจากบัญชีของคุณอาจถูกบุกรุกจากการละเมิดข้อมูล ที่อยู่อีเมลของผู้ส่งมีโดเมนธนาคารของคุณ และอีเมลก็ดูเหมือนถูกต้อง แต่การป้อนรายละเอียดของคุณผ่านลิงก์ที่ให้ไว้ แสดงว่าคุณกำลังมอบข้อมูลรับรองการเข้าสู่ระบบของคุณ

ด้วยความเร่งด่วน ผู้โจมตีแบบฟิชชิ่งสามารถจัดการกับบุคคลที่ระมัดระวังที่สุดให้มองข้ามขั้นตอนการรักษาความปลอดภัยที่เรียบง่ายและทำในสิ่งที่ผู้โจมตีต้องการได้ มันสามารถประนีประนอมการดำเนินธุรกิจ รายละเอียดธนาคาร ข้อมูลลูกค้าที่ละเอียดอ่อน ความลับทางการค้า และอื่นๆ

ฟิชชิ่งเป็นแนวทางปฏิบัติที่ดี ความก้าวหน้าล่าสุดของ AI ได้เพิ่มเข้าไปในคลังแสง ทำให้การตรวจจับการหลอกลวงยากขึ้น อย่างไรก็ตาม คุณสามารถอัปเดตมาตรการรักษาความปลอดภัยทางไซเบอร์ได้

ที่มาของภาพ

- ตรวจสอบให้แน่ใจว่าได้อัปเดตซอฟต์แวร์ความปลอดภัยและอุปกรณ์ไอทีเพื่อหลีกเลี่ยงการโจมตีของมัลแวร์ฟิชชิ่ง

- ข้อผิดพลาดในการสะกดและไวยากรณ์ในที่อยู่อีเมล URL เว็บไซต์ หรือเนื้อหาเป็นจุดเด่นของการหลอกลวงแบบฟิชชิง

- ฝึกอบรมพนักงานไม่ให้ตื่นตระหนกด้วยอีเมลหรือการโทรที่น่าตกใจ

- วิจัยและยืนยันการสื่อสารที่แปลกหรือน่าสงสัย เช่น การละเมิดข้อมูลหรือสะกดชื่อบริษัทผิด

- ความมั่นใจมากเกินไปเป็นลักษณะในฝันของผู้โจมตีแบบฟิชชิ่ง เนื่องจากทำให้ผู้คนละเลยการรักษาความปลอดภัย ตรวจสอบให้แน่ใจว่าพนักงานของคุณรู้ว่าพวกเขาสามารถหลอกลวงได้

- หากคุณตกเป็นเหยื่อของการหลอกลวงแบบฟิชชิ่ง โปรดติดต่อหน่วยงาน/หน่วยงานที่เกี่ยวข้องทันที เปลี่ยนข้อมูลรับรองการเข้าสู่ระบบที่ได้รับผลกระทบหากคุณทำได้ผ่านช่องทางที่เหมาะสม

การหลอกลวงแบบฟิชชิ่งกำหนดเป้าหมายระบบที่ยากต่อการป้องกันของมนุษย์ ดังนั้น ฝึกพนักงานของคุณให้ถามคำถาม ตัวอย่างเช่น การค้นคว้าว่าโดเมน .ae คืออะไร หากพวกเขาไม่เคยได้ยินชื่อโดเมน AE มาก่อนจึงจะดำเนินการต่อ

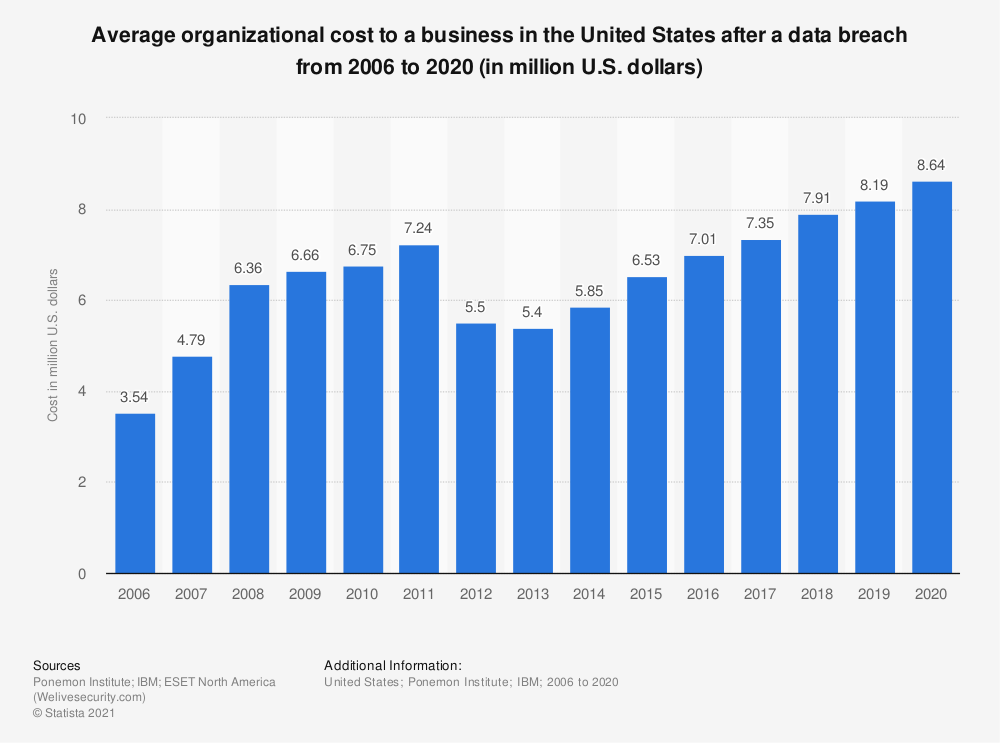

2. แรนซัมแวร์

Ransomware เป็นมัลแวร์ที่ล็อค/เข้ารหัสไฟล์ที่ป้องกันไม่ให้ผู้ใช้เข้าถึงระบบ จะขอเงินค่าไถ่เพื่อถอดรหัสข้อมูลและเข้าถึงได้อีกครั้ง อาจทำให้ธุรกิจของคุณเสียค่าใช้จ่ายอย่างมากในช่วงเวลาหยุดทำงาน ค่าไถ่ และข้อมูลสูญหาย

มักแพร่กระจายผ่านการโจมตีแบบฟิชชิ่ง หลอกล่อให้เหยื่อติดตั้งซอฟต์แวร์ที่เป็นอันตราย ผลที่ได้คือทำอะไรไม่ถูกเมื่อไฟล์ถูกล็อคและข้อมูลจะสูญหาย พิจารณาสิ่งต่อไปนี้เพื่อป้องกันการโจมตีและปรับปรุงความปลอดภัยทางธุรกิจ

- ตรวจสอบให้แน่ใจว่าซอฟต์แวร์ป้องกันไวรัส/ป้องกันมัลแวร์ที่ทันสมัยบนอุปกรณ์ทั้งหมด

- เรียกใช้ซอฟต์แวร์ที่ได้รับอนุญาตเท่านั้น หลีกเลี่ยงการเปิดซอฟต์แวร์หรือไฟล์ที่ไม่ได้รับอนุญาต

- สำรองข้อมูลอย่างสม่ำเสมอ

- ใช้การป้องกันฟิชชิ่งเพื่อกำจัดจุดเริ่มต้น

- หากมีการโจมตีเกิดขึ้น ให้ถอดอุปกรณ์ออกจากเครือข่ายของคุณทันที แจ้งทีมรักษาความปลอดภัยทางไซเบอร์ แจ้งเจ้าหน้าที่ และไม่ต้องจ่ายค่าไถ่ เนื่องจากไม่มีการรับประกันว่าคุณจะเข้าถึงได้อีกครั้ง

ที่มาของภาพ

3. ชายตรงกลางจู่โจม

การโจมตีแบบ Man-In-The-Middle หรือ MITM คือเมื่อผู้โจมตีแทรกตัวเองระหว่างสองฝ่าย ทำให้พวกเขาสามารถสกัดกั้นการสื่อสาร แก้ไขข้อมูล หรือทำการโจมตีได้ อาจเป็นเมื่อใช้บริการถอดเสียงการโทร สื่อสารกับลูกค้าหรือเพื่อนร่วมงาน

ตัวอย่างเช่น ลองนึกถึงวิธีการสั่งซื้อกลับบ้านของคุณ คุณเลือกร้านอาหาร ตัดสินใจว่าคุณต้องการอะไร และทำการสั่งซื้อ ร้านอาหารยืนยันการสั่งซื้อของคุณ ทำอาหาร และส่งถึงที่

หากผู้โจมตีแอบฟังการสื่อสารของคุณ พวกเขารู้ว่าคุณกำลังสั่งซื้ออะไร คุณสั่งซื้อจากที่ใด และที่คุณอาศัยอยู่ที่ไหน พวกเขาสามารถสกัดกั้นการจัดส่ง ขโมยอาหารของคุณ แทนที่หรือเพิ่มสิ่งที่เป็นอันตราย อีกทางหนึ่งพวกเขาสามารถแกล้งทำเป็นเป็นคนส่งของเพื่อบุกเข้าไปในบ้านของคุณได้

ที่นี่ บ้านและร้านอาหารของคุณเป็นสองแอปพลิเคชัน เพื่อนร่วมงาน หรือการโต้ตอบกับลูกค้าและพนักงาน อาหารคือข้อมูลที่แลกเปลี่ยนกัน และผู้จัดส่งคือ API, เครือข่าย WiFi หรือระบบที่ทำให้การสื่อสารเกิดขึ้นได้

ในตัวอย่างข้างต้น คุณจะรู้ว่าการโจมตีเกิดขึ้นก็ต่อเมื่อสายเกินไป มันทำให้การโจมตีของ MITM ยากต่อการตรวจจับและหยุดเมื่อมีการโจมตีต่อเนื่อง เนื่องจากคุณไม่ทราบวิธีการ ระยะเวลา ระบบใด และที่ที่พวกมันติดเชื้อ

ทำให้ข้อมูลลูกค้าและข้อมูลทางธุรกิจมีความเสี่ยง เช่น รายละเอียดธนาคารหรือบัญชี ดังนั้นความพยายามในโลกไซเบอร์ของคุณจึงต้องมุ่งเน้นไปที่การป้องกันเพื่อจัดการกับภัยคุกคามนี้

- ใช้เครื่องมือสื่อสารและการทำงานร่วมกันด้วยการเข้ารหัสตั้งแต่ต้นทางถึงปลายทางเพื่อจำกัดโอกาสในการดักฟัง

- ใช้การทดสอบประเภทต่างๆ เพื่อตรวจสอบช่องว่างด้านความปลอดภัย

- ตรวจสอบให้แน่ใจว่าจุดเชื่อมต่อ เช่น เครือข่าย WiFi ปลอดภัยด้วยรหัสผ่านที่รัดกุมและการเข้ารหัส

- เตือนผู้ปฏิบัติงานระยะไกลให้หลีกเลี่ยงฮอตสปอต WiFi สาธารณะ เช่น ในร้านกาแฟ จัดหา VPN เพื่อรับประกันสภาพแวดล้อมที่ปลอดภัยในการถ่ายโอนข้อมูลที่ละเอียดอ่อน

- อัปเดตซอฟต์แวร์และฮาร์ดแวร์เป็นประจำเพื่อแก้ไขช่องโหว่และจุดที่อาจโจมตี

ที่มาของภาพ

4. การโจมตีผ่านมือถือ

มีผู้ใช้อินเทอร์เน็ตบนมือถือประมาณ 4 พันล้านคนทั่วโลก อุปกรณ์มือถือใช้สำหรับทุกอย่างตั้งแต่โซเชียลมีเดียไปจนถึงการธนาคารและการจัดเก็บข้อมูลที่ละเอียดอ่อน เช่น การสื่อสารทางธุรกิจหรือข้อมูลส่วนบุคคล จึงไม่น่าแปลกใจที่อาชญากรไซเบอร์จะหันมาสนใจสมาร์ทโฟนและอุปกรณ์เคลื่อนที่ พวกเขาสามารถเป็นเป้าหมายที่ง่ายเช่น:

- ซอฟต์แวร์ป้องกันไวรัสและป้องกันมัลแวร์บนมือถือล้าหลังเครื่องเดสก์ท็อป

- ผู้คนโดยไม่ได้ตั้งใจเชื่อมต่ออุปกรณ์มือถือกับเครือข่าย WiFi สาธารณะ ซึ่งอาจเป็นอันตรายได้

- มีแอพมือถือหลายพันแอพจากแหล่งที่เป็นทางการและไม่เป็นทางการซึ่งอาจเป็นมัลแวร์ที่ซ่อนอยู่

- หลายแพลตฟอร์ม ประเภทอุปกรณ์ และซอฟต์แวร์ทำให้การป้องกันในระดับสากลทำได้ยาก

- อุปกรณ์รุ่นเก่าอาจมีซอฟต์แวร์ แอพ หรือระบบปฏิบัติการที่ล้าสมัยหรือมีช่องโหว่ที่สามารถใช้ประโยชน์ได้

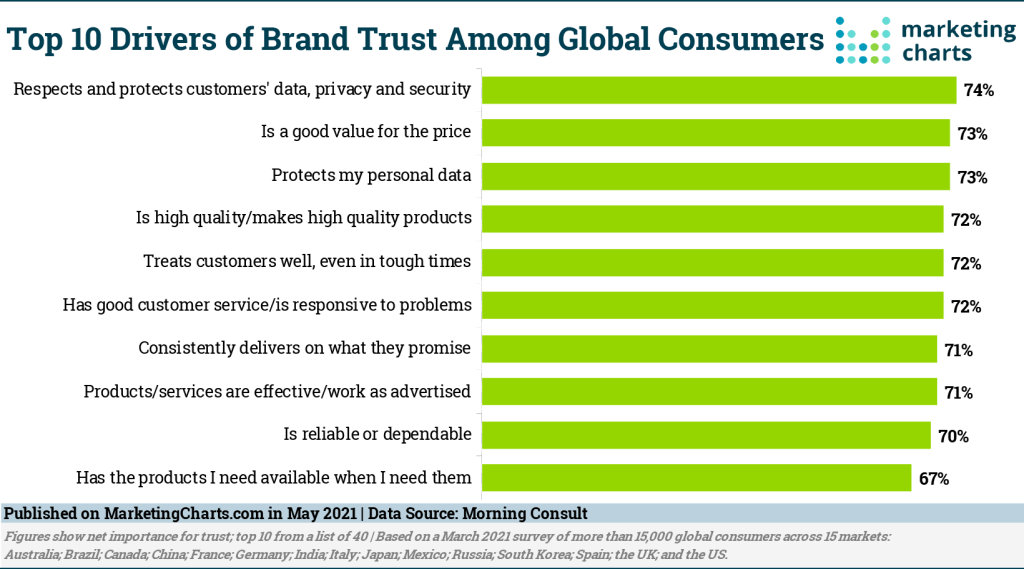

การโจมตีบนมือถือสามารถแทรกซึมเข้าไปในหัวใจของธุรกิจของคุณผ่านสปายแวร์ การโจมตี MITM มัลแวร์ และสมิชชิ่ง (SMS phishing) ทำให้ข้อมูลทางธุรกิจ ข้อมูลลูกค้าที่ละเอียดอ่อน และความรู้ที่เป็นกรรมสิทธิ์ของคุณตกอยู่ในความเสี่ยง นอกจากนี้ อาจส่งผลเสียต่อชื่อเสียงแบรนด์ของคุณ ผลกำไร และความไว้วางใจจากลูกค้า นำไปสู่การสูญเสียความภักดีและการเลิกราของลูกค้า

ในกรณีที่เลวร้ายที่สุด คุณอาจถูกปรับหรือถูกฟ้องร้องเป็นจำนวนมาก ดังนั้น การปกป้องอุปกรณ์เคลื่อนที่ที่ใช้ในเวิร์กโฟลว์ของคุณจึงเป็นสิ่งสำคัญ

- ใช้อุปกรณ์ล่าสุด ซอฟต์แวร์ความปลอดภัย และแอพที่อัพเดท

- ดาวน์โหลดแอปจากแหล่งที่เป็นทางการเท่านั้น

- จัดหา VPN เพื่อปกป้องการแบ่งปันข้อมูลของพนักงานทางไกล

- สแกนอุปกรณ์เป็นประจำเพื่อหาภัยคุกคามด้านความปลอดภัยที่อาจเกิดขึ้น

- ใช้เทคนิคการป้องกันฟิชชิ่งเพื่อหลีกเลี่ยงการสมิชชิ่ง

5. อินเทอร์เน็ตของสิ่งต่าง ๆ

Internet of Things (IoT) หมายถึงอุปกรณ์ประจำวันที่เชื่อมต่อและแลกเปลี่ยนข้อมูลผ่านอินเทอร์เน็ต ตัวอย่างเช่น สมาร์ทโฟนของคุณเชื่อมต่อกับผู้ช่วยเสมือน เช่น Alexa ซึ่งเชื่อมต่อกับสมาร์ททีวี หลอดไฟ หรือการควบคุมอุณหภูมิ

ที่มาของภาพ

แม้ว่าสิ่งนี้จะสะดวกและให้ความรู้สึกล้ำยุค แต่อุปกรณ์ IoT และการเชื่อมต่อต่างก็เสี่ยงต่อการถูกโจมตีทางไซเบอร์ เช่น MITM หรือการโจมตีทางมือถือ ด้วยธุรกิจต่างๆ ที่ใช้เทคโนโลยีสำหรับงานประจำวันมากขึ้น เช่น เทคโนโลยีในห้องประชุม IoT สามารถเปลี่ยนจากความสะดวกสบายเป็นฝันร้ายได้อย่างรวดเร็ว เนื่องจากผู้คุกคามใช้ประโยชน์จากระบบเพื่อขโมยข้อมูลหรือแย่กว่านั้น

ตัวอย่างเช่น เครนก่อสร้างบางตัวใช้ IoT สำหรับการตรวจสอบแบบเรียลไทม์และการทำงานระยะไกล การประนีประนอมกับระบบนี้อาจสร้างความหายนะได้

การโจมตี IoT อาจทำได้ยากขึ้นในการป้องกันและป้องกันเนื่องจากอาร์เรย์ของจุดเป้าหมายที่อาจเกิดขึ้น แต่ขั้นตอนต่อไปนี้สามารถช่วยได้

- สินค้าคงคลัง IoT เชื่อมต่ออุปกรณ์และระบบเพื่อป้องกันการโจมตี

- อัปเดตซอฟต์แวร์และเฟิร์มแวร์อยู่เสมอเพื่อป้องกันการเจาะระบบ

- ใช้ VPN เพื่อรักษาความปลอดภัยการเชื่อมต่อ

6. การโจมตี DDoS

การโจมตี DDoS หรือ Distributed-Denial-of-Service เกิดขึ้นเมื่อแฮกเกอร์ใช้อุปกรณ์ที่ถูกบุกรุกหลายเครื่องเพื่อโอเวอร์โหลดระบบเป้าหมายเดียว การโจมตีมีสามประเภท: แอปพลิเคชัน เลเยอร์โปรโตคอล และปริมาตร

ตัวอย่างเช่น การโจมตีปริมาณมากอาจทำให้ไซต์อีคอมเมิร์ซท่วมท้นด้วยการเข้าชมจำนวนมาก การรับส่งข้อมูลที่เพิ่มขึ้นนี้กินแบนด์วิดท์และทรัพยากรของเซิร์ฟเวอร์ ทำให้เซิร์ฟเวอร์และเว็บไซต์ล่ม

เนื่องจากเซิร์ฟเวอร์เดียวสามารถโฮสต์ได้หลายไซต์ การโจมตีเซิร์ฟเวอร์ DDoS สามารถทำให้ระบบจำนวนมากเป็นอัมพาตและมีเหยื่อที่ไม่ได้ตั้งใจหลายราย อาจเป็นอันตรายต่อการดำเนินธุรกิจของคุณได้อย่างไม่น่าเชื่อ

ตัวอย่างเช่น บริษัทต่างๆ อาจใช้ Microsoft Teams Direct Routing เพื่อสร้างแพลตฟอร์มการสื่อสารแบบรวมศูนย์ อย่างไรก็ตาม การโจมตี DDoS อาจทำให้เซิร์ฟเวอร์หรือระบบของบริษัทของคุณล่ม ส่งผลให้กำหนดเส้นทางโดยตรงกับ Microsoft Teams ไม่ทำงาน

มันส่งผลเสียต่อความสามารถในการสื่อสารและการทำงานร่วมกันของคุณ หยุดบริการลูกค้าและขัดขวางประสิทธิภาพการทำงานของธุรกิจ นอกจากจะทำให้สูญเสียรายได้แล้ว ชื่อเสียงแบรนด์ของคุณอาจทำให้เสื่อมเสียได้เนื่องจากลูกค้ามีปัญหาในการติดต่อหรือกังวลเกี่ยวกับการขโมยข้อมูลที่อาจเกิดขึ้น

ที่มาของภาพ

เมื่อจัดการหรือป้องกันการโจมตี DDoS ทีมไซเบอร์ของคุณควรสร้างทีมตอบสนอง แผนงาน และเหตุการณ์ฉุกเฉินหากบริการของคุณหยุดทำงาน เพื่อเตรียมพร้อมสำหรับภัยคุกคาม คุณต้องพิจารณาวิธีการโจมตี

- แอปพลิเคชันหรือการโจมตีระดับโปรโตคอลสามารถหลีกเลี่ยงและหยุดได้ผ่านที่อยู่ IP ของผู้โจมตีที่ขึ้นบัญชีดำ การสร้างไฟร์วอลล์ที่แข็งแกร่งและการอัปเดตโครงสร้างพื้นฐานซอฟต์แวร์ของคุณอยู่เสมอสามารถช่วยได้

- การโจมตีเชิงปริมาตรสามารถป้องกันได้ด้วยไฟร์วอลล์และความจุของระบบที่เพิ่มขึ้นหรือเซิร์ฟเวอร์คลาวด์เพื่อจัดการกับการรับส่งข้อมูลที่ผลิตขึ้น

- เซิร์ฟเวอร์เฉพาะสามารถหลีกเลี่ยงความเสียหายจากการโจมตีเซิร์ฟเวอร์ที่ใช้ร่วมกันได้

- เครือข่ายการจัดส่งเนื้อหา (CDN) และความซ้ำซ้อนของเซิร์ฟเวอร์ช่วยขจัดจุดบกพร่องจุดเดียวและกระจายโหลด ลดผลกระทบของแบนด์วิดท์ที่เพิ่มขึ้น

ความปลอดภัยทำให้เกิดความไว้วางใจ

ลักษณะที่เชื่อมต่อถึงกันของอุปกรณ์ดิจิทัล แอปพลิเคชัน และบัญชีสมัยใหม่ อำนวยความสะดวกให้กับพนักงานและธุรกิจในการเพิ่มประสิทธิภาพและความสามารถ อย่างไรก็ตาม อาชญากรไซเบอร์มองว่าเป็นช่องโหว่จำนวนมากในการหาประโยชน์ ข้อมูลที่ต้องขโมย และองค์กรต้องหยุดชะงัก

การโจมตีทางไซเบอร์ส่งผลกระทบต่อทุกคน แต่ธุรกิจสามารถรับรู้ถึงผลที่ตามมาได้มากที่สุด ข้อมูลลูกค้าและธุรกิจที่ถูกขโมยนำไปสู่ชื่อเสียงของแบรนด์ที่เสียหาย การสูญเสียลูกค้า ค่าปรับ การฟ้องร้อง และรายได้และการเติบโตที่ลดลงอย่างมาก

ดังนั้น กลยุทธ์การรักษาความปลอดภัยทางไซเบอร์ที่ครอบคลุมสามารถป้องกันการละเมิดข้อมูลและการหยุดทำงานของข้อมูล เสริมสร้างความสัมพันธ์ระหว่างลูกค้ากับธุรกิจ ขับเคลื่อนการแปลงลูกค้า และรักษาอนาคตของธุรกิจของคุณ

ประวัติ:

Jenna Bunnell – ผู้จัดการอาวุโส การตลาดเนื้อหา Dialpad

Jenna Bunnell เป็นผู้จัดการอาวุโสด้านการตลาดเนื้อหาที่ Dialpad ซึ่งเป็นระบบการสื่อสารแบบรวมศูนย์ที่โฮสต์บนคลาวด์ที่รวม AI ซึ่งให้รายละเอียดการโทรที่มีค่าสำหรับเจ้าของธุรกิจและตัวแทนขาย เธอมีแรงผลักดันและหลงใหลในการสื่อสารความรู้สึกในการออกแบบของแบรนด์และการแสดงภาพว่าเนื้อหาสามารถนำเสนอในรูปแบบที่สร้างสรรค์และครอบคลุมได้อย่างไร เธอยังเขียนบทความที่ยอดเยี่ยมสำหรับ PayTabs และ PrettyLinks ตรวจสอบโปรไฟล์ LinkedIn ของเธอ