6 provocări comune de securitate cibernetică și cum le puteți aborda

Publicat: 2022-03-31Inovația digitală constantă a adus noi dispozitive, aplicații și interconectivitate pentru a crește productivitatea angajaților și fluxurile de lucru în afaceri. Dar aceste progrese au stârnit și interesul infractorilor cibernetici care caută să fure date sensibile ale clienților și ale afacerii, să țină organizațiile la răscumpărare și, în general, să provoace haos.

Prin urmare, securitatea dumneavoastră cibernetică trebuie să fie bine pregătită pentru a face față gamei de amenințări pe care criminalitatea cibernetică le poate dezlănțui pentru a vă perturba operațiunile de afaceri, viața clienților și mijloacele de trai ale angajaților. Mai jos sunt 6 provocări comune și pașii pe care afacerea dvs. poate face pentru a le rezolva.

1. Atacurile de tip phishing

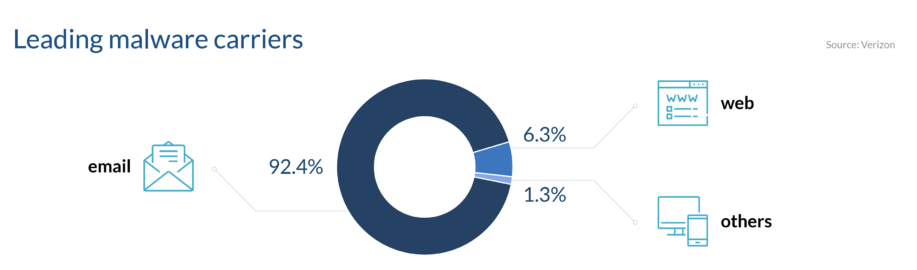

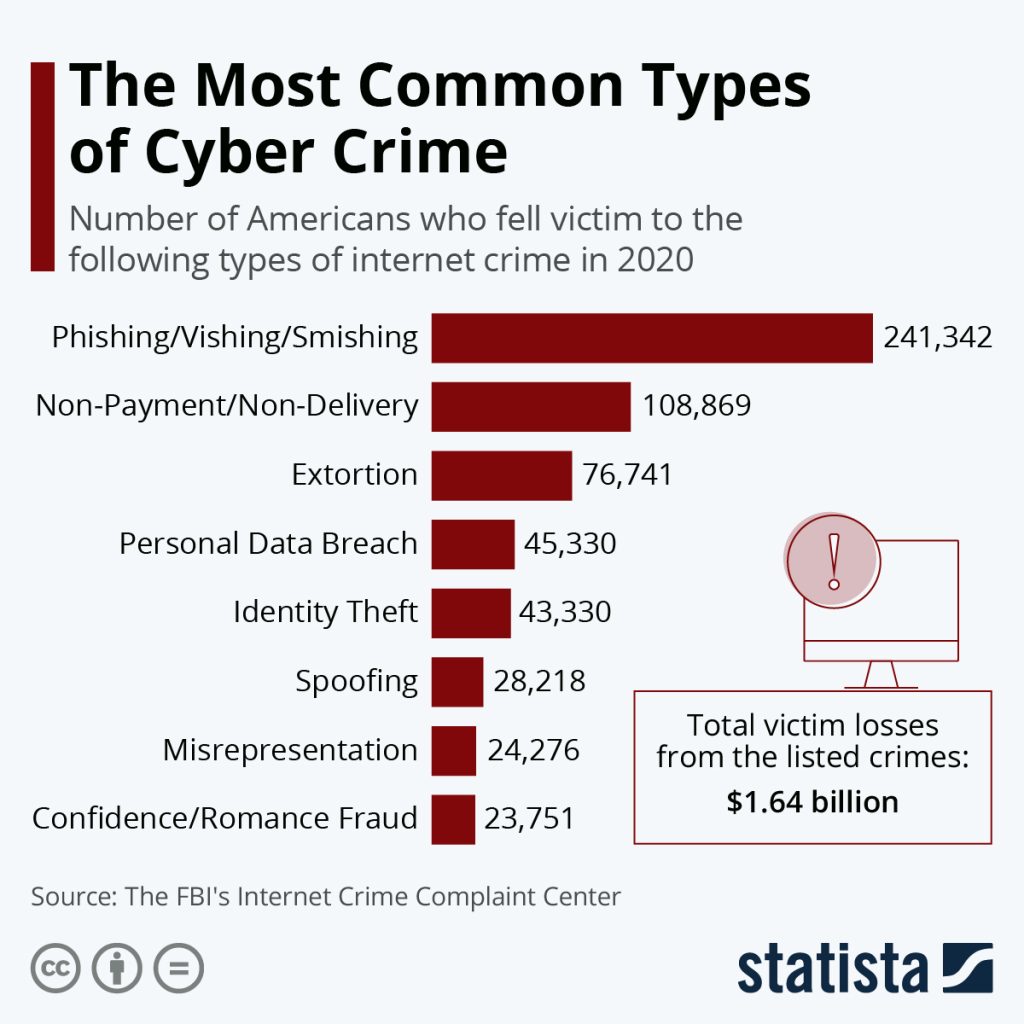

Phishingul este un tip de inginerie socială pe care atacatorii îl folosesc pentru a păcăli victimele să renunțe la informații private, cum ar fi parole sau date sensibile, și pentru a implementa programe malware în sistemele lor.

Termenul provine din cuvântul pește, deoarece atacatorii caută date. Se întâmplă prin manipulare psihologică și comunicări frauduloase, cum ar fi e-mailuri, mesaje SMS, exploatări de rețele sociale, reclame false și site-uri web aparent legitime. Falsificarea adreselor de e-mail și a numerelor de telefon poate face ca mesajele să pară legitime.

De exemplu, este posibil să primiți un e-mail de la banca dvs. prin care vă solicitați urgent să vă schimbați parola prin linkul din e-mail, deoarece contul dvs. poate fi compromis într-o încălcare a datelor. Adresa de e-mail a expeditorului include domeniul dvs. bancar, iar e-mailul pare legitim. Dar, introducând detaliile dvs. prin linkul furnizat, vă predați acreditările de conectare.

Prin crearea urgenței, un atacator de tip phishing poate manipula persoana cea mai precaută pentru a trece cu vederea procedurile simple de securitate și pentru a face ceea ce dorește atacatorul. Poate compromite operațiunile de afaceri, detaliile bancare, datele sensibile ale clienților, secretele comerciale și multe altele.

Phishing-ul este o practică bine stabilită. Progresele recente în AI s-au adăugat la arsenalul său, făcând înșelătoriile mai greu de detectat. Cu toate acestea, vă puteți actualiza măsurile de securitate cibernetică.

Sursa imaginii

- Asigurați-vă că software-ul de securitate și echipamentele IT sunt actualizate pentru a evita atacurile malware de tip phishing.

- Erorile de ortografie și de gramatică din adresele de e-mail, adresele URL, site-urile web sau conținutul sunt semne distinctive ale înșelătoriilor de tip phishing.

- Antrenați angajații să nu intre în panică cu e-mailuri sau apeluri alarmante.

- Cercetați și verificați comunicările ciudate sau suspecte, cum ar fi încălcările de date sau numele companiilor scrise greșit.

- Încrederea excesivă este trăsătura de vis a unui atacator de tip phishing, deoarece îi face pe oameni să-și lase garda jos. Asigurați-vă că angajații dvs. știu că sunt incapabili la escrocherii.

- Dacă ați fost victima unei escrocherii de tip phishing, contactați imediat autoritățile/departamentele relevante. Schimbați orice acreditări de conectare afectate, dacă puteți, prin canalele adecvate.

Escrocherii prin phishing vizează un sistem greu de păzit, oamenii. Așadar, instruiți-vă angajații să pună întrebări. De exemplu, cercetând ce este domeniul .ae, dacă nu au auzit niciodată de un domeniu AE înainte de a continua.

2. Ransomware

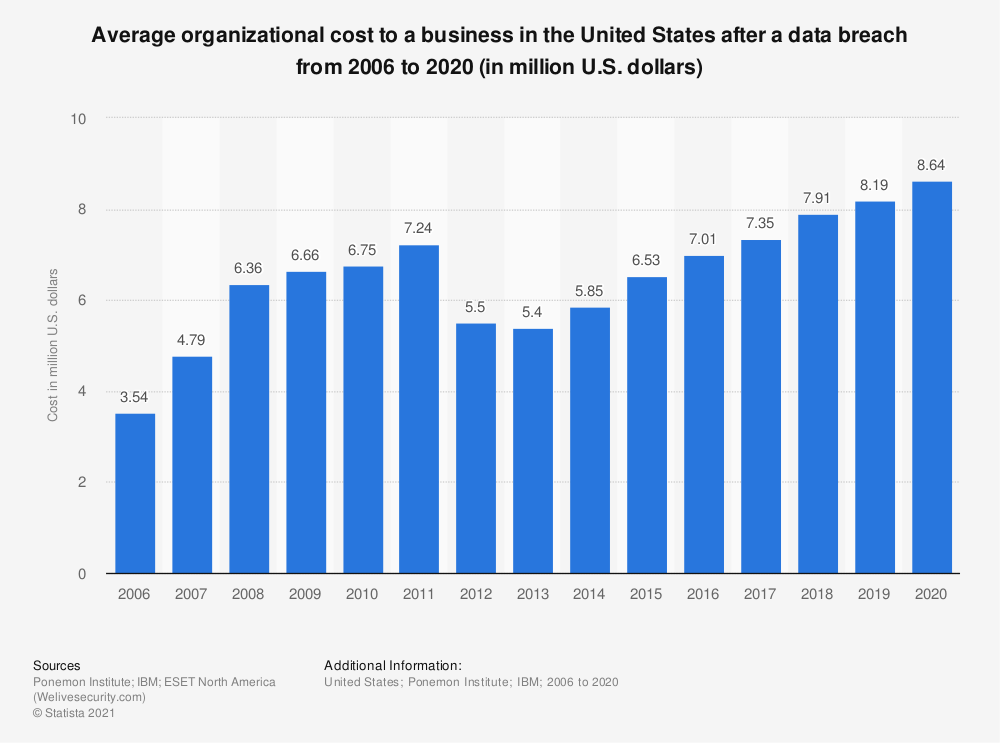

Ransomware-ul este un malware care blochează/criptează fișierele împiedicând accesul utilizatorului la un sistem. Solicită o plată de răscumpărare pentru a decripta datele și a recâștiga accesul. Poate costa scump afacerea dvs. în perioadele de nefuncționare, plăți de răscumpărare și pierderi de date.

Este adesea răspândit prin atacuri de phishing, înșelând victimele să instaleze software rău intenționat. Rezultatul este neputința, deoarece fișierele sunt blocate și datele sunt pierdute. Luați în considerare următoarele pentru a preveni un atac și pentru a îmbunătăți securitatea afacerii.

- Asigurați-vă un software antivirus/anti-malware actualizat pe toate dispozitivele.

- Rulați numai software autorizat. Evitați deschiderea de programe sau fișiere neautorizate.

- Faceți copii de siguranță ale datelor în mod regulat.

- Utilizați prevenirea phishingului pentru a elimina punctele de intrare.

- Dacă are loc un atac, deconectați imediat dispozitivele de la rețea, notificați echipele de securitate cibernetică, informați autoritățile și nu plătiți răscumpărarea, deoarece nu există nicio garanție că veți recâștiga accesul.

Sursa imaginii

3. Omul de la mijloc atacă

Un atac Man-In-The-Middle sau MITM este atunci când un atacator se inserează între două părți, permițându-le să intercepteze comunicațiile, să modifice informații sau să conducă un atac. Poate fi atunci când utilizați un serviciu de transcriere a apelurilor, comunicați cu clienții sau colegii.

De exemplu, gândiți-vă la modul în care comandați mâncare la pachet. Alegeți un restaurant, decideți ce doriți și plasați comanda. Restaurantul vă confirmă comanda, face mâncarea și o trimite pe drum.

Dacă un atacator v-a ascultat comunicarea, ei știu ce comandați, de unde comandați și unde locuiți. Ei pot intercepta livrarea, vă pot fura mâncarea, o pot înlocui sau adăuga ceva rău intenționat. Alternativ, ei se pot pretinde a fi persoana de livrare care va pătrunde acasă.

Aici, casa ta și restaurantul sunt două aplicații, colegi sau interacțiuni client-angajat. Mâncarea reprezintă informațiile schimbate, iar persoana care livrează este un API, o rețea WiFi sau un sistem care permite comunicarea.

În exemplul de mai sus, îți vei da seama că a avut loc un atac doar când va fi prea târziu. Face atacurile MITM dificil de detectat și oprit odată perpetuate, deoarece nu știți metoda, durata, ce sisteme și unde s-au infectat.

Acesta pune în pericol datele clienților și informațiile comerciale, cum ar fi detaliile bancare sau de cont. Deci, eforturile tale cibernetice trebuie să se concentreze pe prevenire pentru a face față acestei amenințări.

- Utilizați instrumente de comunicare și colaborare cu criptare end-to-end pentru a limita oportunitățile de interceptare.

- Implementați diferite tipuri de testare pentru a verifica lacunele de securitate.

- Asigurați-vă că punctele de acces, cum ar fi rețelele WiFi, sunt securizate cu parole puternice și criptare.

- Avertizați lucrătorii de la distanță să evite hotspot-urile publice WiFi, cum ar fi cafenelele. Furnizați-le VPN-uri pentru a garanta un mediu sigur pentru a transfera informații sensibile.

- Actualizați în mod regulat software-ul și hardware-ul pentru a corecta vulnerabilitățile și punctele potențiale de atac.

Sursa imaginii

4. Atacurile mobile

Există aproximativ 4 miliarde de utilizatori de internet mobil în întreaga lume. Dispozitivele mobile sunt folosite pentru orice, de la rețelele sociale până la servicii bancare și stocarea de informații sensibile, cum ar fi comunicările de afaceri sau informațiile personale. Așa că nu este de mirare că infractorii cibernetici și-au îndreptat atenția către smartphone-uri și dispozitive mobile. Ele pot fi ținte ușoare ca:

- Antivirusul mobil și software-ul de securitate anti-malware sunt în urmă față de omologii desktop.

- Oamenii conectează fără să se gândească dispozitivele mobile la rețele WiFi publice, care pot fi compromise.

- Există mii de aplicații mobile din surse oficiale și neoficiale care ar putea fi malware ascunse.

- Platformele multiple, tipurile de dispozitive și software-ul fac dificilă protejarea universală.

- Dispozitivele mai vechi pot avea software, aplicații sau sisteme de operare învechite sau vulnerabile care pot fi exploatate.

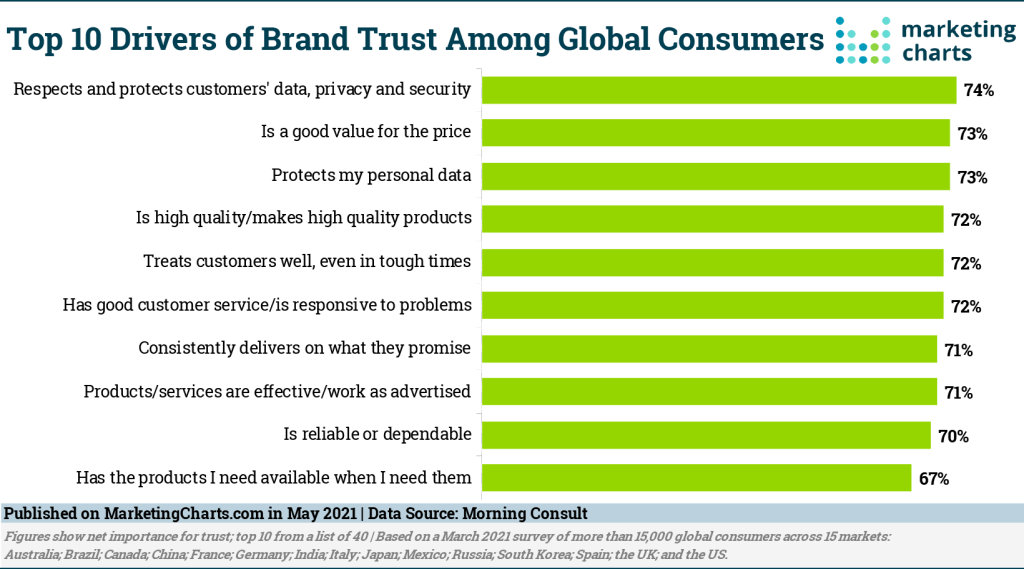

Atacurile mobile pot infiltra inima afacerii dvs. prin programe spyware, atacuri MITM, malware și smishing (SMS phishing). Vă pune în pericol informațiile de afaceri, datele sensibile ale clienților și cunoștințele de proprietate. În plus, poate fi în detrimentul reputației mărcii dvs., al rezultatului final și al încrederii clienților, ceea ce duce la pierderea loialității și a pierderii clienților.

În cele mai grave cazuri, s-ar putea să aveți chiar amenzi mari sau procese. Prin urmare, este esențial să protejați dispozitivele mobile utilizate în fluxul dvs. de lucru.

- Utilizați cele mai recente dispozitive, software de securitate și aplicații actualizate.

- Descărcați numai aplicații din surse oficiale.

- Furnizați VPN-uri pentru a proteja partajarea datelor de la distanță a angajaților.

- Scanați dispozitivele în mod regulat pentru potențiale amenințări de securitate.

- Utilizați tehnici de prevenire a phishingului pentru a evita distrugerea.

5. Internetul lucrurilor

Internetul lucrurilor (IoT) se referă la dispozitivele de zi cu zi care se conectează și fac schimb de date prin internet. De exemplu, smartphone-ul tău se conectează la un asistent virtual precum Alexa, care se conectează la televizoare inteligente, becuri sau comenzi de temperatură.

Sursa imaginii

Deși acest lucru este convenabil și oferă un sentiment futurist, dispozitivele și conexiunile IoT sunt toate vulnerabile la atacuri cibernetice, cum ar fi atacurile MITM sau mobile. Odată cu creșterea utilizării tehnologiilor pentru activitățile de zi cu zi, cum ar fi tehnologiile sălilor de conferințe, IoT poate trece rapid de la comoditate la coșmar, deoarece actorii amenințărilor folosesc sistemele pentru a fura date sau mai rău.

De exemplu, unele macarale de construcție folosesc IoT pentru monitorizare în timp real și operare de la distanță. Compromisarea acestui sistem ar putea crea ravagii.

Atacurile IoT pot fi mai greu de prevenit și apărat din cauza gamei de potențiale puncte țintă, dar următorii pași vă pot ajuta.

- Inventariază dispozitivele și sistemele conectate IoT pentru a preveni atacurile.

- Păstrați software-ul și firmware-ul actualizate pentru a preveni exploatările.

- Utilizați VPN-uri pentru a securiza conexiunile.

6. Atacurile DDoS

Atacurile DDoS sau Distributed-Denial-of-Service au loc atunci când hackerii folosesc mai multe dispozitive compromise pentru a supraîncărca un singur sistem țintă. Există trei tipuri de atacuri: aplicație, nivel de protocol și volumetric.

De exemplu, un atac de volum ar putea inunda un site de comerț electronic cu o cantitate masivă de trafic. Acest trafic crescut consumă lățimea de bandă și resursele serverului, ceea ce duce la o blocare a serverului și a site-ului web.

Deoarece un singur server poate găzdui mai multe site-uri, atacurile serverelor DDoS pot paraliza numeroase sisteme și pot avea mai multe victime neintenționate. Poate fi incredibil de dăunător pentru operațiunile dvs. de afaceri.

De exemplu, companiile ar putea folosi Microsoft Teams Direct Routing pentru a crea o platformă de comunicații unificate. Cu toate acestea, un atac DDoS poate distruge serverul sau sistemele companiei, ceea ce duce la rutarea directă cu Microsoft Teams care nu funcționează.

Vă afectează negativ capacitățile de comunicare și colaborare, oprind serviciul pentru clienți și împiedicând productivitatea afacerii. Pe lângă faptul că duce la o pierdere a veniturilor, reputația mărcii dvs. se poate păta pe măsură ce clienții se luptă să ia legătura sau să se îngrijoreze cu privire la un posibil furt de date.

Sursa imaginii

Când aveți de-a face cu sau preveniți atacurile DDoS, echipa dvs. cibernetică ar trebui să creeze o echipă de răspuns, un plan și situații neprevăzute în cazul în care serviciile dvs. scad. Pentru a vă pregăti pentru posibile amenințări, trebuie să luați în considerare metodologia de atac.

- Atacurile la nivel de aplicație sau protocol pot fi evitate și oprite prin includerea pe lista neagră a adreselor IP ale atacatorilor. Construirea de firewall-uri puternice și menținerea infrastructurii software actualizate vă pot ajuta.

- Atacurile volumetrice pot fi prevenite cu firewall-uri și capacitatea crescută a sistemului sau servere cloud pentru a gestiona traficul fabricat.

- Serverele dedicate pot evita daunele colaterale cauzate de atacurile pe servere partajate.

- Rețelele de livrare a conținutului (CDN) și redundanța serverului elimină punctele unice de defecțiune și distribuie încărcarea, reducând impactul lățimii de bandă crescute.

Securitatea generează încredere

Natura interconectată a dispozitivelor, aplicațiilor și conturilor digitale moderne oferă confort angajaților și companiilor de a-și crește productivitatea și capacitatea. Cu toate acestea, infractorii cibernetici îl văd ca o mulțime de vulnerabilități de exploatat, date de furat și organizații de perturbat.

Atacurile cibernetice afectează pe toată lumea, dar companiile pot simți cel mai mult efectele secundare. Datele furate despre clienți și afaceri duc la deteriorarea reputației mărcii, pierderea clienților, amenzi, procese și scăderi semnificative în venituri și creștere.

Deci, o strategie cuprinzătoare de securitate cibernetică poate preveni încălcările costisitoare de date și timpii de nefuncționare, poate consolida relațiile între afaceri și clienți, poate genera conversiile clienților și poate asigura viitorul afacerii dvs.

Bio:

Jenna Bunnell – Senior Manager, Content Marketing, Dialpad

Jenna Bunnell este Senior Manager pentru Content Marketing la Dialpad, un sistem de comunicații unificate găzduit în cloud, încorporat de inteligență artificială, care oferă detalii valoroase pentru apeluri proprietarilor de afaceri și reprezentanților de vânzări. Este motivată și pasionată de comunicarea sensibilității de design a mărcii și de vizualizarea modului în care conținutul poate fi prezentat în moduri creative și cuprinzătoare. Ea a scris, de asemenea, articole grozave pentru PayTabs și PrettyLinks. Consultați profilul ei pe LinkedIn.