Audit Keamanan TI- Konsep Utama

Diterbitkan: 2022-01-04Audit keamanan TI adalah bagian penting dari strategi pertahanan dunia maya organisasi, dan harus direncanakan dan dilaksanakan dengan hati-hati. Risiko dunia maya dapat berasal dari banyak sumber seperti kata sandi yang disusupi, perangkat yang hilang atau dicuri dengan data sensitif di dalamnya, malware dalam lampiran email, atau situs web yang membahayakan perangkat atau jaringan Anda.

Sangat penting untuk mengetahui apa yang Anda selidiki sebelum audit keamanan TI . Langkah pertama dalam audit adalah memahami konsep-konsep kunci seperti apa itu audit keamanan TI, cara kerjanya, dan mengapa kita membutuhkannya? Posting artikel ini akan menjawab pertanyaan-pertanyaan ini dan banyak lagi!

Apa itu Audit Keamanan TI?

Audit keamanan TI adalah pemeriksaan komprehensif infrastruktur dan operasi teknologi informasi (TI) organisasi untuk menilai efektivitas kontrol keamanannya. Tujuan dari setiap organisasi adalah untuk memiliki kepercayaan 100% pada pertahanan sibernya, tetapi ini tidak selalu memungkinkan. Di sinilah audit keamanan TI membuat entri!

Tujuan dari audit keamanan TI adalah untuk mengidentifikasi area di mana perbaikan dapat dilakukan untuk mengurangi risiko dunia maya. Ini juga memberikan jaminan bahwa aset informasi organisasi dilindungi secara memadai.

Audit keamanan TI sering dilakukan oleh lembaga pihak ketiga yang berspesialisasi dalam bidang tersebut. Beberapa dari perusahaan ini menawarkan layanan audit keamanan TI internal dan eksternal.

Keamanan TI dan audit keamanan TI tidak sama. Keamanan TI adalah istilah luas untuk semua kontrol keamanan siber organisasi, sementara audit keamanan TI dilakukan secara mendalam untuk menilai dan menemukan kontrol dan area pengembangan yang mungkin.

Sekarang setelah kita membahas apa itu audit keamanan TI, mari kita periksa relevansinya untuk perusahaan!

Mengapa Audit Keamanan TI Penting?

Audit keamanan TI merupakan bagian integral dari strategi pertahanan siber organisasi. Jumlah serangan siber terus meningkat, dan bisnis semakin menyadari pentingnya melakukan audit keamanan TI secara teratur untuk melindungi data dan sistem mereka. Audit dapat membantu mengidentifikasi kerentanan sebelum dieksploitasi oleh peretas, dan juga dapat membantu memastikan bahwa organisasi Anda memenuhi persyaratan kepatuhan.

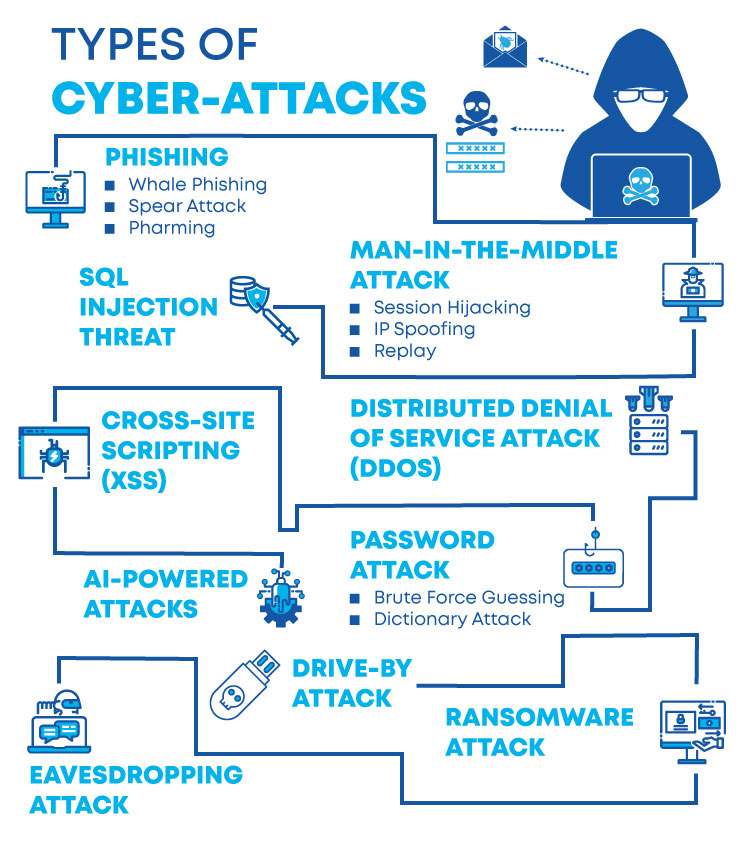

Untuk memahami mengapa audit keamanan TI itu penting, pertama-tama kita perlu melihat berbagai jenis serangan siber yang dihadapi bisnis setiap hari.

Jenis Serangan Cyber:

Ada banyak jenis serangan siber yang dapat menjadi korban bisnis, tetapi beberapa yang paling umum termasuk:

- Serangan phishing

- Serangan Denial of Service (DoS)

- Serangan malware dan ransomware

Penting untuk dicatat bahwa tidak semua serangan siber berskala besar, banyak yang bisa sangat kecil tetapi masih sangat berbahaya. Bahkan jika menurut Anda bisnis Anda terlalu kecil atau tidak signifikan untuk ditargetkan oleh peretas, Anda tetap harus melakukan audit keamanan TI secara rutin sebagai tindakan pencegahan. Dalam keadaan dunia nyata, keamanan dalam elemen cloud biasanya dieksploitasi. Instans AWS yang tidak aman memaparkan seluruh data bisnis dan pelanggan Anda kepada peretas, dan jika disusupi, hal itu mungkin memiliki konsekuensi serius bagi reputasi merek, kepercayaan konsumen, dan pendapatan Anda. Oleh karena itu, penting juga untuk melakukan Audit Keamanan AWS selagi masih ada waktu.

Bagaimana laporan audit keamanan TI membantu perusahaan?

Laporan audit keamanan TI memberikan ringkasan rinci tentang temuan dari keterlibatan audit, bersama dengan rekomendasi untuk meningkatkan postur keamanan siber Anda. Audit juga akan memberikan bukti bahwa perusahaan Anda melakukan yang terbaik untuk melindungi diri dari ancaman seperti serangan malware, ransomware, pencurian data, dll. Laporan tersebut dapat digunakan untuk memberikan bukti uji tuntas jika terjadi pelanggaran data atau cyber lainnya. insiden, serta permintaan dukungan pendanaan untuk meningkatkan pertahanan keamanan siber organisasi Anda.

Tujuan utama dari laporan audit keamanan TI eksternal adalah untuk menyoroti risiko sehingga Anda dapat memprioritaskannya berdasarkan potensi dampaknya terhadap pelanggan atau operasi bisnis jika tidak ditangani. Informasi yang diberikan dalam laporan harus dapat ditindaklanjuti sehingga dapat memandu tim manajemen melalui perubahan apa pun yang diperlukan untuk meningkatkan postur keamanan siber secara keseluruhan dalam jangka waktu yang singkat. Ini juga harus mendorong para eksekutif di setiap tingkat di seluruh organisasi untuk menerapkan solusi proaktif ketika berhadapan dengan masalah dan tantangan rutin sehari-hari.

Bagaimana Audit Keamanan TI Bekerja?

Bagaimana cara kerjanya? Proses melakukan audit keamanan TI dimulai dengan pemilihan target, yang bisa berupa apa saja mulai dari sistem atau aplikasi tertentu hingga seluruh jaringan. Setelah target dipilih, auditor akan meninjau dokumentasi yang relevan seperti kebijakan dan prosedur, pengaturan konfigurasi, dan laporan kerentanan.

Cakupan untuk audit keamanan TI bervariasi tergantung pada kebutuhan organisasi Anda, tetapi umumnya mencakup tinjauan komprehensif dari semua aspek yang terkait dengan pertahanan dunia maya seperti perlindungan kata sandi, firewall, konfigurasi jaringan, dan kebijakan enkripsi antara lain.

Badan yang melakukan penilaian akan melihat seberapa baik setiap pengendalian diimplementasikan dan apakah mereka bekerja secara efektif untuk mengurangi eksposur risiko. Selanjutnya, mereka akan menguji sistem dan aplikasi terhadap baseline yang telah ditetapkan atau praktik terbaik industri menggunakan alat otomatis dan analisis manual. Terakhir, mereka akan menghasilkan laporan yang memuat temuan dan rekomendasi.

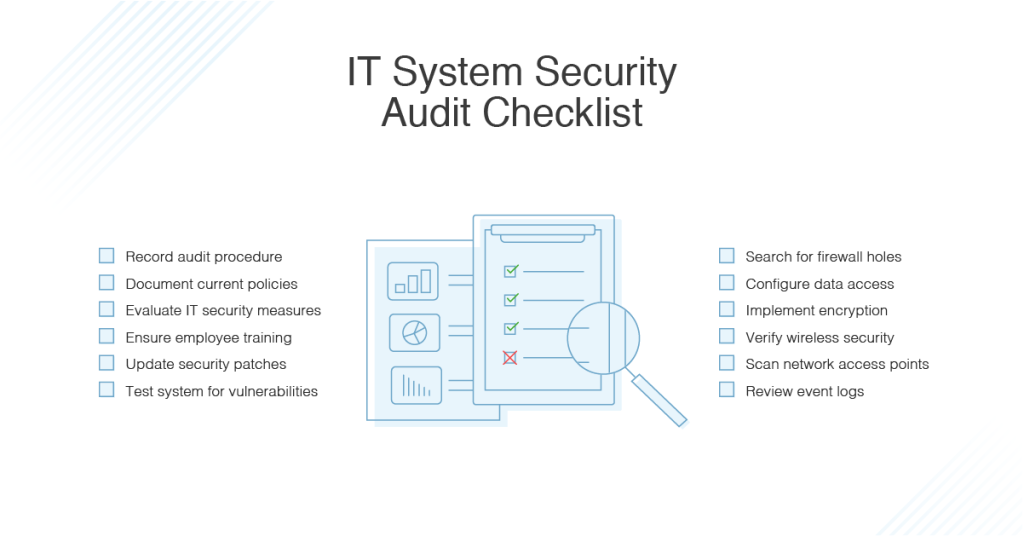

Apa Itu Daftar Periksa Audit Keamanan TI?

Daftar periksa audit keamanan TI adalah daftar lengkap item yang perlu diperiksa selama audit keamanan TI eksternal atau internal. Daftar periksa umum yang digunakan selama audit keamanan TI eksternal atau internal meliputi:

- Praktik manajemen kata sandi

- Pembaruan keamanan

- Konfigurasi dan manajemen firewall (internal)

- Keamanan firewall eksternal

- Kebijakan, prosedur, dan alat deteksi intrusi

- Alat dan teknologi pemantauan keamanan siber yang digunakan

- Praktik penyaringan spam

- Protokol enkripsi untuk penyimpanan dan transmisi data sensitif

- Prosedur dan alat manajemen tambalan perangkat lunak

- Kebijakan keamanan perangkat seluler, proses seperti Pengujian Penetrasi Aplikasi Seluler

- Sistem Operasi seperti Windows Server, sistem berbasis Unix/Linux

- Strategi Pencegahan Kehilangan Data

- Kontrol Manajemen Konten

- Praktik terbaik untuk karyawan

Bagaimana Mempersiapkan Audit Keamanan TI?

Langkah pertama dalam mempersiapkan organisasi Anda untuk menjalani audit keamanan TI eksternal atau internal adalah perencanaan yang tepat. Anda perlu mengidentifikasi semua informasi yang akan dibutuhkan oleh lembaga yang melakukan penilaian seperti kata sandi, konfigurasi jaringan, dan lainnya sehingga mereka dapat melakukan tinjauan menyeluruh terhadap kemampuan pertahanan siber sistem Anda. Dengan cara ini Anda akan mendapatkan hasil yang akurat dengan rekomendasi terperinci tentang cara terbaik untuk meningkatkan pertahanan Anda terhadap ancaman keamanan siber.

Sekarang mari kita lihat beberapa poin penting yang harus dipertimbangkan saat mempersiapkan audit keamanan TI.

- Meninjau kebijakan dan prosedur keamanan siber organisasi Anda

- Mengidentifikasi sistem dan aplikasi yang perlu diaudit

- Mendokumentasikan ruang lingkup dan persyaratan audit

- Memastikan semua perangkat yang digunakan oleh karyawan dikonfigurasi dengan benar

- Mengidentifikasi celah atau risiko apa pun yang terkait dengan praktik keamanan siber Anda saat ini

- Mengevaluasi program pelatihan kesadaran keamanan bagi karyawan

- Penetrasi Online Menguji sistem dan aplikasi Anda terhadap baseline yang telah ditetapkan atau praktik terbaik industri

- Memperbarui tambalan dan perangkat lunak sistem

- Meninjau konfigurasi firewall

- Menerapkan strategi deteksi intrusi

Apa yang Harus Dilakukan Setelah Audit Keamanan TI?

Setelah audit keamanan TI selesai, auditor akan menyusun laporan yang mencakup temuan dan rekomendasi. Laporan ini akan membantu mengidentifikasi celah atau kekurangan apa pun dalam postur keamanan siber organisasi Anda dan menyarankan cara untuk mengurangi risiko ini.

Anda juga harus bekerja dengan auditor untuk mengembangkan rencana tindakan yang akan mengatasi masalah yang diidentifikasi dalam laporan. Rencana ini harus diterapkan sesegera mungkin untuk mengurangi paparan risiko Anda dan melindungi organisasi Anda dari potensi serangan siber.

Kesimpulan

Artikel ini telah memberi Anda pengantar tentang audit keamanan TI dan semua konsep utama yang diperlukan untuk itu. Penting bagi perusahaan untuk berinvestasi dalam hal ini, karena mereka akan dapat memberikan perlindungan yang lebih baik terhadap aset data mereka. Temukan organisasi terbaik untuk menangani kebutuhan audit keamanan TI Anda untuk membantu masalah ini yang melibatkan keselamatan perusahaan Anda.

Penulis Bio: Ankit Pahuja adalah Pemimpin Pemasaran & Penginjil di Astra Security. Sejak dewasa (secara harfiah, dia berusia 20 tahun), dia mulai menemukan kerentanan di situs web & infrastruktur jaringan. Memulai karir profesionalnya sebagai insinyur perangkat lunak di salah satu unicorn memungkinkannya mewujudkan "rekayasa dalam pemasaran" menjadi kenyataan. Bekerja secara aktif di bidang keamanan siber selama lebih dari 2 tahun menjadikannya profesional pemasaran berbentuk T yang sempurna. Ankit adalah pembicara yang rajin di bidang keamanan dan telah menyampaikan berbagai ceramah di perusahaan-perusahaan top, startup usia dini, dan acara online.

Linkedin: https://www.linkedin.com/in/ankit-pahuja/