Auditorias de Segurança de TI - Principais Conceitos

Publicados: 2022-01-04A auditoria de segurança de TI é uma parte crítica da estratégia de defesa cibernética da organização e deve ser planejada e executada com cuidado. Os riscos cibernéticos podem vir de várias fontes, como senhas comprometidas, dispositivos perdidos ou roubados com dados confidenciais, malware em um anexo de e-mail ou site que comprometa seu dispositivo ou rede.

É vital saber no que você está se metendo antes de uma auditoria de segurança de TI . O primeiro passo em uma auditoria é entender os principais conceitos, como o que é uma auditoria de segurança de TI, como ela funciona e por que precisamos deles? Este post do artigo responderá a essas perguntas e muito mais!

O que são auditorias de segurança de TI?

Uma auditoria de segurança de TI é o exame abrangente da infraestrutura e das operações de tecnologia da informação (TI) de uma organização para avaliar a eficácia de seus controles de segurança. O objetivo de qualquer organização é ter 100% de confiança em suas defesas cibernéticas, mas isso nem sempre é possível. É aqui que as auditorias de segurança de TI entram!

O objetivo de uma auditoria de segurança de TI é identificar áreas onde melhorias podem ser feitas para reduzir o risco cibernético. Também fornece garantia de que os ativos de informação da organização estão adequadamente protegidos.

As auditorias de segurança de TI geralmente são realizadas por agências terceirizadas especializadas na área. Algumas dessas empresas oferecem serviços de auditoria de segurança de TI internos e externos.

Segurança de TI e auditorias de segurança de TI não são a mesma coisa. Segurança de TI é um termo amplo para todos os controles de segurança cibernética da organização, enquanto as auditorias de segurança de TI se aprofundam para avaliar e descobrir controles e áreas de possível desenvolvimento.

Agora que abordamos o que são as auditorias de segurança de TI, vamos verificar sua relevância para as empresas!

Por que as auditorias de segurança de TI são importantes?

As auditorias de segurança de TI são parte integrante da estratégia de defesa cibernética da organização. O número de ataques cibernéticos está aumentando e as empresas estão reconhecendo cada vez mais a importância de realizar auditorias regulares de segurança de TI para proteger seus dados e sistemas. Uma auditoria pode ajudar a identificar vulnerabilidades antes que sejam exploradas por hackers e também pode ajudar a garantir que sua organização atenda aos requisitos de conformidade.

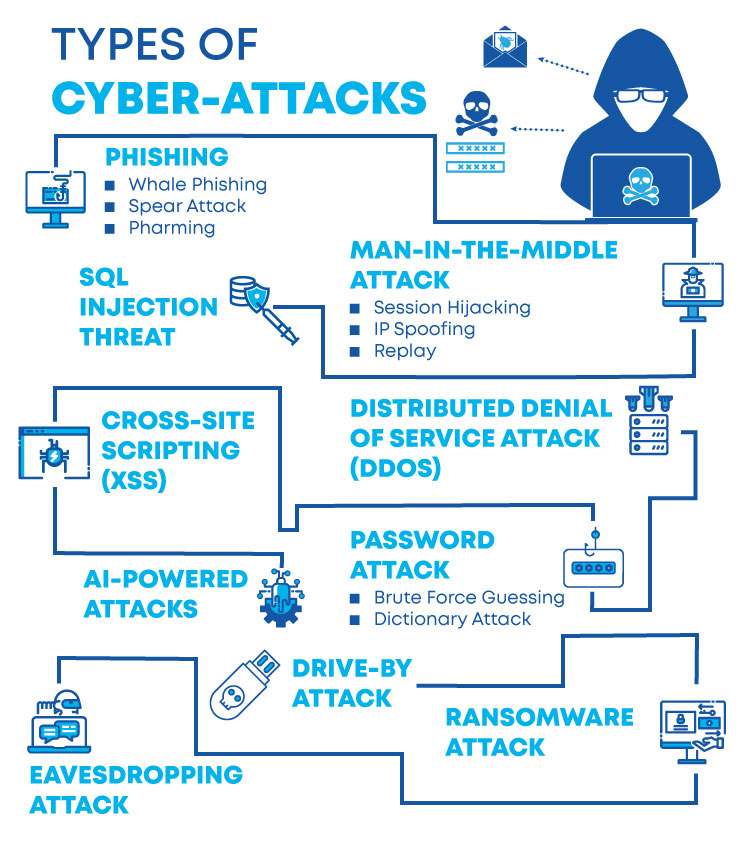

Para entender por que as auditorias de segurança de TI são importantes, primeiro precisamos dar uma olhada nos diferentes tipos de ataques cibernéticos que as empresas enfrentam diariamente.

Tipos de ataques cibernéticos:

Existem muitos tipos diferentes de ataques cibernéticos que as empresas podem ser vítimas, mas alguns dos mais comuns incluem:

- Ataques de phishing

- Ataques de negação de serviço (DoS)

- Ataques de malware e ransomware

É importante observar que nem todos os ataques cibernéticos são de grande escala, muitos podem ser bem pequenos, mas ainda assim muito prejudiciais. Mesmo se você achar que sua empresa é muito pequena ou insignificante para os hackers, você ainda deve realizar auditorias regulares de segurança de TI como medida preventiva. Em circunstâncias do mundo real, a segurança no elemento de nuvem é comumente explorada. Uma instância insegura da AWS expõe toda a sua empresa e dados de clientes a hackers e, se comprometido, pode ter sérias consequências para a reputação da sua marca, confiança do consumidor e receita. Como resultado, também é fundamental fazer uma auditoria de segurança da AWS enquanto ainda há tempo.

Como os relatórios de auditoria de segurança de TI ajudam as empresas?

Um relatório de auditoria de segurança de TI fornece um resumo detalhado das descobertas de um trabalho de auditoria, juntamente com recomendações para melhorar sua postura de segurança cibernética. A auditoria também fornecerá prova de que sua empresa está fazendo o possível para se proteger de ameaças como ataques de malware, ransomware, roubo de dados etc. incidente, bem como solicitações de suporte para financiamento para melhorar as defesas de segurança cibernética de sua organização.

O principal objetivo de um relatório de auditoria de segurança de TI externa é destacar os riscos para que você possa priorizá-los com base no impacto potencial que eles podem ter nos clientes ou nas operações de negócios se não forem abordados. As informações fornecidas no relatório devem ser acionáveis para que possam orientar as equipes de gerenciamento por meio de quaisquer mudanças necessárias para melhorar a postura geral de segurança cibernética em um curto período de tempo. Também deve incentivar os executivos em todos os níveis da organização a implementar soluções proativas ao lidar com problemas e desafios de rotina diária.

Como funcionam as auditorias de segurança de TI?

Como funciona? O processo de realização de uma auditoria de segurança de TI começa com a seleção de um alvo, que pode ser desde um sistema ou aplicativo específico até toda a rede. Depois que o alvo for selecionado, os auditores revisarão a documentação relevante, como políticas e procedimentos, definições de configuração e relatórios de vulnerabilidade.

O escopo de uma auditoria de segurança de TI varia de acordo com as necessidades de sua organização, mas geralmente envolve uma revisão abrangente de todos os aspectos relacionados à defesa cibernética, como proteção por senha, firewalls, configuração de rede e políticas de criptografia, entre outros.

A agência que conduz a avaliação analisará quão bem cada controle é implementado e se eles estão trabalhando efetivamente para reduzir a exposição ao risco. Em seguida, eles testarão os sistemas e aplicativos em relação a linhas de base estabelecidas ou práticas recomendadas do setor usando ferramentas automatizadas e análise manual. Finalmente, eles produzirão um relatório que inclui conclusões e recomendações.

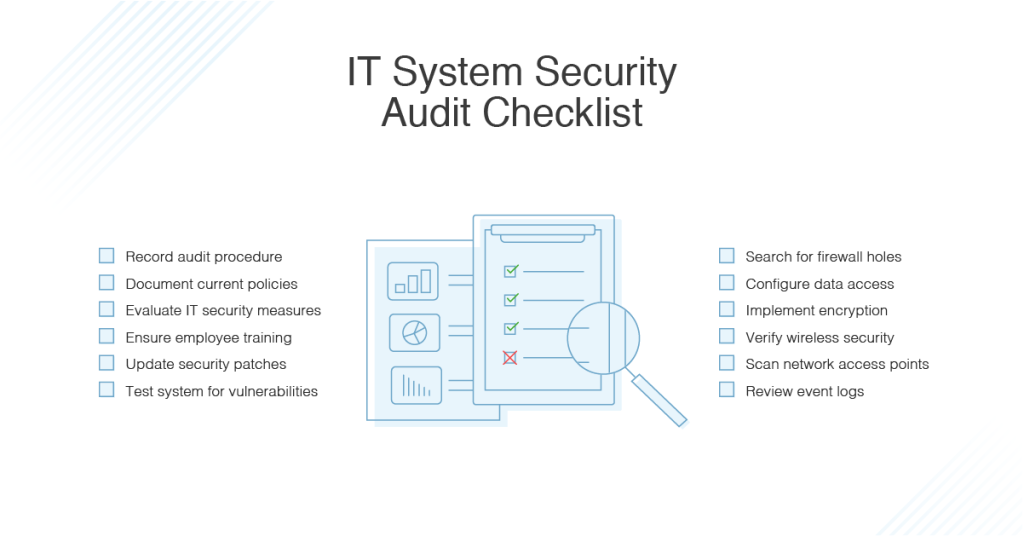

O que é uma lista de verificação de auditoria de segurança de TI?

Uma lista de verificação de auditoria de segurança de TI é uma lista abrangente de itens que precisam ser verificados durante uma auditoria de segurança de TI interna ou externa. Uma lista de verificação típica usada durante uma auditoria de segurança de TI interna ou externa inclui:

- Práticas de gerenciamento de senha

- Atualizações de segurança

- Configuração e gerenciamento de firewall (interno)

- Segurança de firewall externo

- Políticas, procedimentos e ferramentas de detecção de intrusão

- Ferramentas e tecnologias de monitoramento de segurança cibernética usadas

- Práticas de filtragem de spam

- Protocolos de criptografia para armazenamento e transmissão de dados confidenciais

- Procedimentos e ferramentas de gerenciamento de patches de software

- Políticas de segurança de dispositivos móveis, processos como teste de penetração de aplicativos móveis

- Sistemas operacionais como Windows Server, sistemas baseados em Unix/Linux

- Estratégias de prevenção de perda de dados

- Controles de gerenciamento de conteúdo

- Boas práticas para funcionários

Como se preparar para uma auditoria de segurança de TI?

O primeiro passo para preparar sua organização para passar por uma auditoria de segurança de TI interna ou externa é o planejamento adequado. Você precisará identificar todas as informações que serão necessárias para a agência que realiza a avaliação, como senhas, configurações de rede, entre outras coisas, para que eles possam realizar uma revisão completa dos recursos de defesa cibernética de seus sistemas. Dessa forma, você obterá resultados precisos com recomendações detalhadas sobre a melhor forma de melhorar suas defesas contra ameaças de segurança cibernética.

Agora vamos dar uma olhada em alguns dos principais pontos que devem ser considerados ao se preparar para uma auditoria de segurança de TI.

- Revendo as políticas e procedimentos de segurança cibernética da sua organização

- Identificando sistemas e aplicativos que precisam ser auditados

- Documentar o escopo e os requisitos da auditoria

- Garantir que todos os dispositivos usados pelos funcionários estejam configurados corretamente

- Identificando quaisquer lacunas ou riscos associados às suas práticas atuais de segurança cibernética

- Avaliação de programas de treinamento de conscientização de segurança para funcionários

- Penetração online Testando seus sistemas e aplicativos em relação a linhas de base estabelecidas ou práticas recomendadas do setor

- Atualização de patches e software do sistema

- Revisando as configurações do firewall

- Implementando estratégias de detecção de intrusão

O que deve ser feito após uma auditoria de segurança de TI?

Após a conclusão da auditoria de segurança de TI, o auditor compilará um relatório que inclui descobertas e recomendações. O relatório ajudará a identificar quaisquer lacunas ou deficiências na postura de segurança cibernética de sua organização e sugerirá maneiras de mitigar esses riscos.

Você também deve trabalhar com o auditor para desenvolver um plano de ação que aborde as questões identificadas no relatório. Esse plano deve ser implementado o mais rápido possível para reduzir sua exposição ao risco e proteger sua organização de possíveis ataques cibernéticos.

Conclusão

O artigo forneceu uma introdução às auditorias de segurança de TI e todos os principais conceitos necessários para elas. É importante que as empresas invistam nisso, pois poderão fornecer melhor proteção de seus ativos de dados. Encontre a melhor organização para atender às suas necessidades de auditoria de segurança de TI para ajudar nessas questões que envolvem a segurança da sua empresa.

Biografia do autor: Ankit Pahuja é o líder de marketing e evangelista da Astra Security. Desde sua idade adulta (literalmente, ele tinha 20 anos), ele começou a encontrar vulnerabilidades em sites e infraestruturas de rede. Começar sua carreira profissional como engenheiro de software em um dos unicórnios lhe permite trazer a “engenharia em marketing” para a realidade. Trabalhar ativamente no espaço de segurança cibernética por mais de 2 anos faz dele o profissional de marketing perfeito em forma de T. Ankit é um palestrante ávido no espaço de segurança e fez várias palestras em grandes empresas, startups e eventos online.

Linkedin: https://www.linkedin.com/in/ankit-pahuja/