ITセキュリティ監査-重要な概念

公開: 2022-01-04ITセキュリティ監査は、組織のサイバー防御戦略の重要な部分であり、慎重に計画および実行する必要があります。 サイバーリスクは、パスワードの漏洩、機密データを含むデバイスの紛失または盗難、電子メールの添付ファイル内のマルウェア、またはデバイスやネットワークを侵害するWebサイトなどの多くの原因から発生する可能性があります。

ITセキュリティ監査の前に、何を調べているのかを知ることが重要です。 監査の最初のステップは、ITセキュリティ監査とは何か、それがどのように機能するか、なぜそれらが必要なのかなどの重要な概念を理解することです。 この記事の投稿は、これらの質問などに答えます!

ITセキュリティ監査とは何ですか?

ITセキュリティ監査は、組織の情報技術(IT)インフラストラクチャと運用を包括的に検査して、セキュリティ管理の有効性を評価することです。 どの組織の目的も、サイバー防御に100%の信頼を置くことですが、これが常に可能であるとは限りません。 これは、ITセキュリティ監査がエントリを作成する場所です!

ITセキュリティ監査の目標は、サイバーリスクを軽減するために改善できる領域を特定することです。 また、組織の情報資産が適切に保護されていることを保証します。

ITセキュリティ監査は、多くの場合、この分野を専門とするサードパーティの機関によって実行されます。 これらの企業の中には、内部と外部の両方のITセキュリティ監査サービスを提供しているところもあります。

ITセキュリティとITセキュリティ監査は同じではありません。 ITセキュリティは、組織のすべてのサイバーセキュリティコントロールの広義の用語ですが、ITセキュリティ監査は、コントロールと可能な開発領域を評価および発見するために詳細に行われます。

ITセキュリティ監査とは何かについて説明したので、企業との関連性を確認しましょう。

ITセキュリティ監査が重要なのはなぜですか?

ITセキュリティ監査は、組織のサイバー防御戦略の不可欠な部分です。 サイバー攻撃の数は増加しており、企業はデータとシステムを保護するために定期的なITセキュリティ監査を実施することの重要性をますます認識しています。 監査は、ハッカーに悪用される前に脆弱性を特定するのに役立ちます。また、組織がコンプライアンス要件を満たしていることを確認するのにも役立ちます。

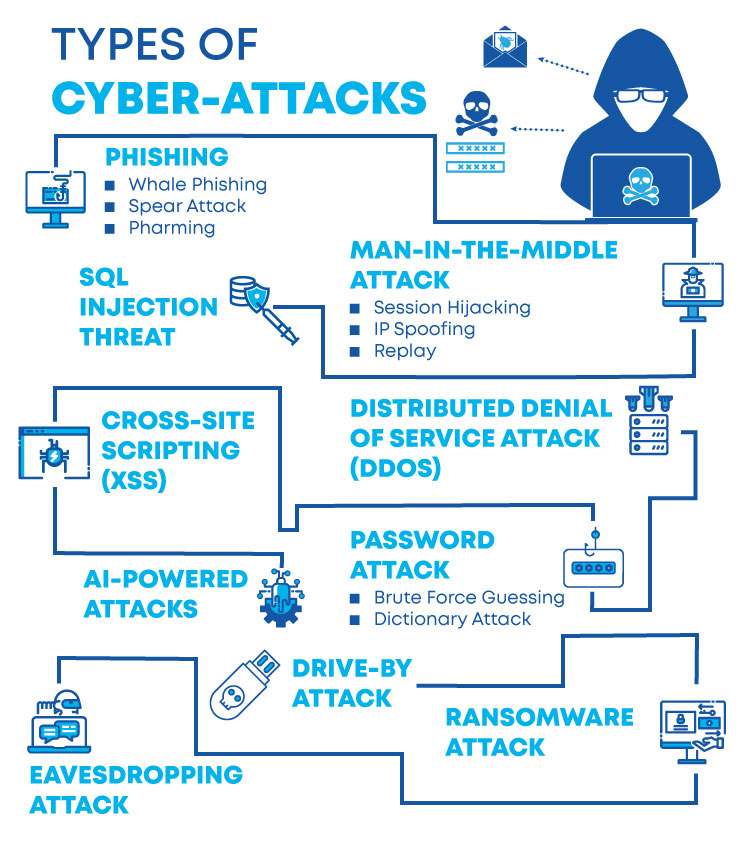

ITセキュリティ監査が重要である理由を理解するために、まず、企業が日常的に直面するさまざまな種類のサイバー攻撃を調べる必要があります。

サイバー攻撃の種類:

企業が被害に遭う可能性のあるサイバー攻撃にはさまざまな種類がありますが、最も一般的なものには次のものがあります。

- フィッシング攻撃

- サービス拒否(DoS)攻撃

- マルウェアおよびランサムウェア攻撃

すべてのサイバー攻撃が大規模であるとは限らず、多くは非常に小規模である可能性がありますが、それでも非常に有害であることに注意することが重要です。 ハッカーが標的にするにはビジネスが小さすぎる、または取るに足らないと思われる場合でも、予防策として定期的なITセキュリティ監査を実施する必要があります。 実際の状況では、クラウド要素のセキュリティが一般的に悪用されます。 安全でないAWSインスタンスは、ビジネスと顧客のデータ全体をハッカーにさらします。侵害された場合、ブランドの評判、消費者の信頼、収入に深刻な影響を与える可能性があります。 その結果、まだ時間がある間にAWSセキュリティ監査を行うことも重要です。

ITセキュリティ監査レポートは企業にどのように役立ちますか?

ITセキュリティ監査レポートは、サイバーセキュリティの姿勢を改善するための推奨事項とともに、監査業務からの調査結果の詳細な要約を提供します。 監査は、マルウェア攻撃、ランサムウェア、データ盗難などの脅威から自社を保護するために最善を尽くしていることの証拠も提供します。このレポートは、データ侵害やその他のサイバー攻撃が発生した場合の正当な注意の証拠を提供するために使用できます。インシデント、および組織のサイバーセキュリティ防御を改善するための資金提供の要求をサポートします。

外部ITセキュリティ監査レポートの主な目的は、リスクを強調して、対処しない場合に顧客や事業運営に与える可能性のある潜在的な影響に基づいてリスクに優先順位を付けることができるようにすることです。 レポートに記載されている情報は、短期間に全体的なサイバーセキュリティ体制を改善するために必要な変更を管理チームに案内できるように、実用的である必要があります。 また、組織全体のあらゆるレベルの幹部が、日常の問題や課題に対処する際にプロアクティブなソリューションを実装することを奨励する必要があります。

ITセキュリティ監査はどのように機能しますか?

それはどのように機能しますか? ITセキュリティ監査を実施するプロセスは、特定のシステムやアプリケーションからネットワーク全体に至るまで、ターゲットを選択することから始まります。 ターゲットが選択されると、監査人はポリシーと手順、構成設定、脆弱性レポートなどの関連ドキュメントを確認します。

ITセキュリティ監査の範囲は組織のニーズによって異なりますが、通常、パスワード保護、ファイアウォール、ネットワーク構成、暗号化ポリシーなど、サイバー防御に関連するすべての側面の包括的なレビューが含まれます。

評価を実施する機関は、各コントロールがどの程度適切に実装されているか、およびリスクエクスポージャーを削減するために効果的に機能しているかどうかを確認します。 次に、自動化されたツールと手動の分析の両方を使用して、確立されたベースラインまたは業界のベストプラクティスに対してシステムとアプリケーションをテストします。 最後に、調査結果と推奨事項を含むレポートを作成します。

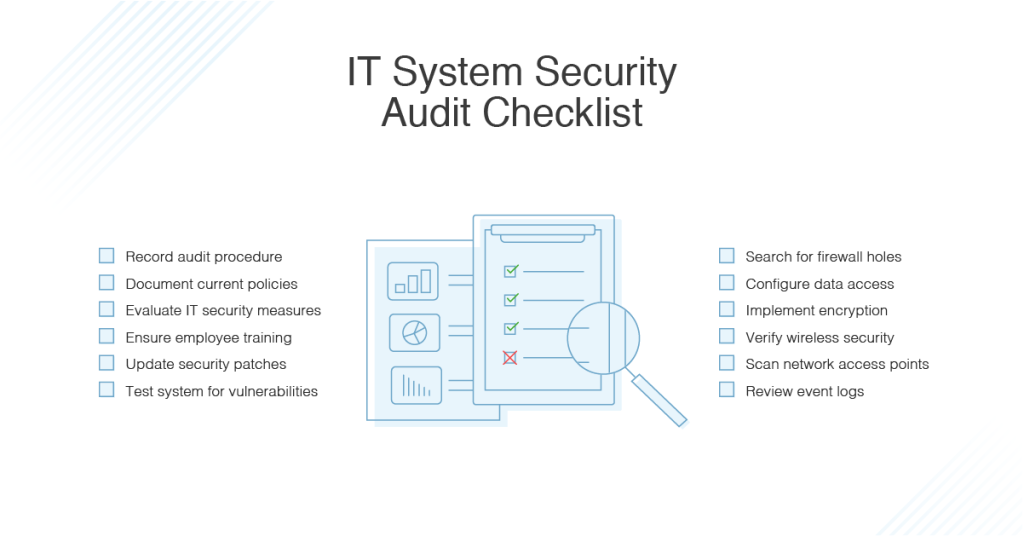

ITセキュリティ監査チェックリストとは何ですか?

ITセキュリティ監査チェックリストは、外部または内部のITセキュリティ監査中にチェックする必要がある項目の包括的なリストです。 外部または内部のITセキュリティ監査中に使用される一般的なチェックリストには次のものがあります。

- パスワード管理の慣行

- セキュリティアップデート

- ファイアウォールの構成と管理(内部)

- 外部ファイアウォールのセキュリティ

- 侵入検知のポリシー、手順、およびツール

- 使用されるサイバーセキュリティ監視ツールとテクノロジー

- スパムフィルタリングの実践

- 機密データの保存と送信のための暗号化プロトコル

- ソフトウェアパッチ管理手順とツール

- モバイルデバイスのセキュリティポリシー、モバイルアプリケーション侵入テストなどのプロセス

- Windows Server、Unix/Linuxベースのシステムなどのオペレーティングシステム

- データ損失防止戦略

- コンテンツ管理コントロール

- 従業員向けのベストプラクティス

ITセキュリティ監査の準備方法は?

組織が外部または内部のITセキュリティ監査を受ける準備をするための最初のステップは、適切な計画です。 システムのサイバー防御機能の徹底的なレビューを実施できるように、パスワード、ネットワーク構成など、評価を実施する機関が必要とするすべての情報を特定する必要があります。 このようにして、サイバーセキュリティの脅威に対する防御を改善するための最善の方法に関する詳細な推奨事項を含む正確な結果を得ることができます。

次に、ITセキュリティ監査の準備をする際に考慮すべきいくつかの重要なポイントを見てみましょう。

- 組織のサイバーセキュリティポリシーと手順の確認

- 監査が必要なシステムとアプリケーションの特定

- 監査の範囲と要件を文書化する

- 従業員が使用するすべてのデバイスが正しく構成されていることを確認する

- 現在のサイバーセキュリティ慣行に関連するギャップやリスクを特定する

- 従業員向けのセキュリティ意識向上トレーニングプログラムの評価

- 確立されたベースラインまたは業界のベストプラクティスに照らしてシステムとアプリケーションをテストするオンラインペネトレーションテスト

- システムパッチとソフトウェアの更新

- ファイアウォール構成の確認

- 侵入検知戦略の実装

ITセキュリティ監査後に何をすべきか?

ITセキュリティ監査が完了した後、監査人は調査結果と推奨事項を含むレポートを作成します。 このレポートは、組織のサイバーセキュリティ体制のギャップや欠陥を特定し、これらのリスクを軽減する方法を提案するのに役立ちます。

また、監査人と協力して、レポートで特定された問題に対処するアクションプランを作成する必要があります。 この計画は、リスクの危険性を減らし、潜在的なサイバー攻撃から組織を保護するために、できるだけ早く実装する必要があります。

結論

この記事では、ITセキュリティ監査とそれに必要なすべての重要な概念について紹介しました。 データ資産の保護を強化できるため、企業がこれに投資することが重要です。 会社の安全に関するこれらの問題を支援するために、ITセキュリティ監査のニーズに対応するのに最適な組織を見つけてください。

著者略歴: Ankit Pahujaは、AstraSecurityのマーケティングリーダー兼エバンジェリストです。 彼は成人期(文字通り20歳)以来、Webサイトとネットワークインフラストラクチャの脆弱性を発見し始めました。 ユニコーンの1つでソフトウェアエンジニアとしてプロとしてのキャリアを開始することで、彼は「マーケティングのエンジニアリング」を実現することができます。 サイバーセキュリティ分野で2年以上積極的に働いていることで、彼は完璧なT字型のマーケティングプロフェッショナルになっています。 Ankitはセキュリティ分野で熱心な講演者であり、トップ企業、初期の新興企業、オンラインイベントでさまざまな講演を行ってきました。

Linkedin:https://www.linkedin.com/in/ankit-pahuja/