Auditorías de seguridad de TI: conceptos clave

Publicado: 2022-01-04La auditoría de seguridad de TI es una parte fundamental de la estrategia de ciberdefensa de la organización y debe planificarse y ejecutarse con cuidado. Los riesgos cibernéticos pueden provenir de muchas fuentes, como contraseñas comprometidas, dispositivos perdidos o robados con datos confidenciales, malware en un archivo adjunto de correo electrónico o sitio web que compromete su dispositivo o red.

Es vital saber en qué estás profundizando antes de una auditoría de seguridad de TI . El primer paso en una auditoría es comprender los conceptos clave, como qué es una auditoría de seguridad de TI, cómo funciona y por qué los necesitamos. ¡Esta publicación de artículo responderá estas preguntas y más!

¿Qué son las auditorías de seguridad de TI?

Una auditoría de seguridad de TI es el examen exhaustivo de la infraestructura y las operaciones de tecnología de la información (TI) de una organización para evaluar la eficacia de sus controles de seguridad. El objetivo de cualquier organización es tener un 100 % de confianza en sus defensas cibernéticas, pero esto no siempre es posible. ¡Aquí es donde las auditorías de seguridad de TI hacen su entrada!

El objetivo de una auditoría de seguridad de TI es identificar áreas donde se pueden realizar mejoras para reducir el riesgo cibernético. También proporciona seguridad de que los activos de información de la organización están adecuadamente protegidos.

Las auditorías de seguridad de TI a menudo son realizadas por agencias de terceros que se especializan en el campo. Algunas de estas empresas ofrecen servicios de auditoría de seguridad de TI internos y externos.

La seguridad de TI y las auditorías de seguridad de TI no son lo mismo. La seguridad de TI es un término amplio para todos los controles de seguridad cibernética de la organización, mientras que las auditorías de seguridad de TI profundizan para evaluar y descubrir controles y áreas de posible desarrollo.

Ahora que hemos cubierto qué son las auditorías de seguridad de TI, ¡veamos su relevancia para las empresas!

¿Por qué son importantes las auditorías de seguridad de TI?

Las auditorías de seguridad de TI son una parte integral de la estrategia de ciberdefensa de la organización. La cantidad de ataques cibernéticos va en aumento y las empresas reconocen cada vez más la importancia de realizar auditorías periódicas de seguridad de TI para proteger sus datos y sistemas. Una auditoría puede ayudar a identificar vulnerabilidades antes de que sean explotadas por piratas informáticos y también puede ayudar a garantizar que su organización cumpla con los requisitos de cumplimiento.

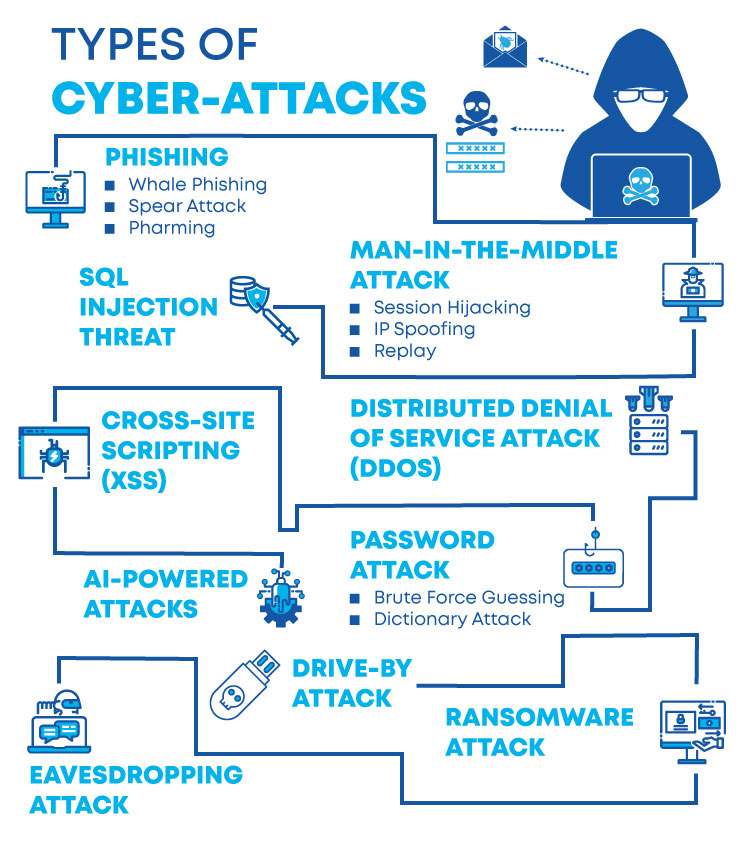

Para comprender por qué las auditorías de seguridad de TI son importantes, primero debemos analizar los diferentes tipos de ciberataques a los que se enfrentan las empresas a diario.

Tipos de ataques cibernéticos:

Hay muchos tipos diferentes de ciberataques de los que las empresas pueden ser víctimas, pero algunos de los más comunes incluyen:

- Ataques de phishing

- Ataques de denegación de servicio (DoS)

- Ataques de malware y ransomware

Es importante tener en cuenta que no todos los ataques cibernéticos son de gran escala, muchos pueden ser bastante pequeños pero aun así muy dañinos. Incluso si cree que su empresa es demasiado pequeña o insignificante para que los piratas informáticos la ataquen, debe realizar auditorías periódicas de seguridad de TI como medida preventiva. En circunstancias del mundo real, la seguridad en el elemento de la nube se explota comúnmente. Una instancia de AWS insegura expone toda su empresa y los datos de sus clientes a los piratas informáticos y, si se ve comprometida, puede tener graves consecuencias para la reputación de su marca, la confianza del consumidor y los ingresos. Como resultado, también es fundamental realizar una auditoría de seguridad de AWS mientras aún hay tiempo.

¿Cómo ayudan los informes de auditoría de seguridad de TI a las empresas?

Un informe de auditoría de seguridad de TI proporciona un resumen detallado de los hallazgos de un compromiso de auditoría, junto con recomendaciones para mejorar su postura de seguridad cibernética. La auditoría también proporcionará pruebas de que su empresa está haciendo todo lo posible para protegerse de amenazas como ataques de malware, ransomware, robo de datos, etc. incidente, así como solicitudes de soporte para financiamiento para mejorar las defensas de ciberseguridad de su organización.

El objetivo principal de un informe de auditoría de seguridad de TI externa es resaltar los riesgos para que pueda priorizarlos en función del impacto potencial que pueden tener en los clientes o las operaciones comerciales si no se abordan. La información proporcionada en el informe debe ser procesable para que pueda guiar a los equipos de gestión a través de los cambios necesarios para mejorar la postura general de seguridad cibernética en un período de tiempo corto. También debe alentar a los ejecutivos de todos los niveles de la organización a implementar soluciones proactivas cuando se enfrentan a problemas y desafíos de la rutina diaria.

¿Cómo funcionan las auditorías de seguridad de TI?

¿Como funciona? El proceso de realizar una auditoría de seguridad de TI comienza con la selección de un objetivo, que puede ser cualquier cosa, desde un sistema o aplicación específicos hasta toda la red. Una vez que se selecciona el objetivo, los auditores revisarán la documentación relevante, como políticas y procedimientos, ajustes de configuración e informes de vulnerabilidad.

El alcance de una auditoría de seguridad de TI varía según las necesidades de su organización, pero generalmente implica una revisión exhaustiva de todos los aspectos relacionados con la ciberdefensa, como protección con contraseña, firewalls, configuración de red y políticas de cifrado, entre otros.

La agencia que realiza la evaluación observará qué tan bien se implementa cada control y si están funcionando de manera efectiva para reducir la exposición al riesgo. A continuación, probarán los sistemas y las aplicaciones frente a las líneas de base establecidas o las mejores prácticas de la industria utilizando herramientas automatizadas y análisis manual. Finalmente, producirán un informe que incluye hallazgos y recomendaciones.

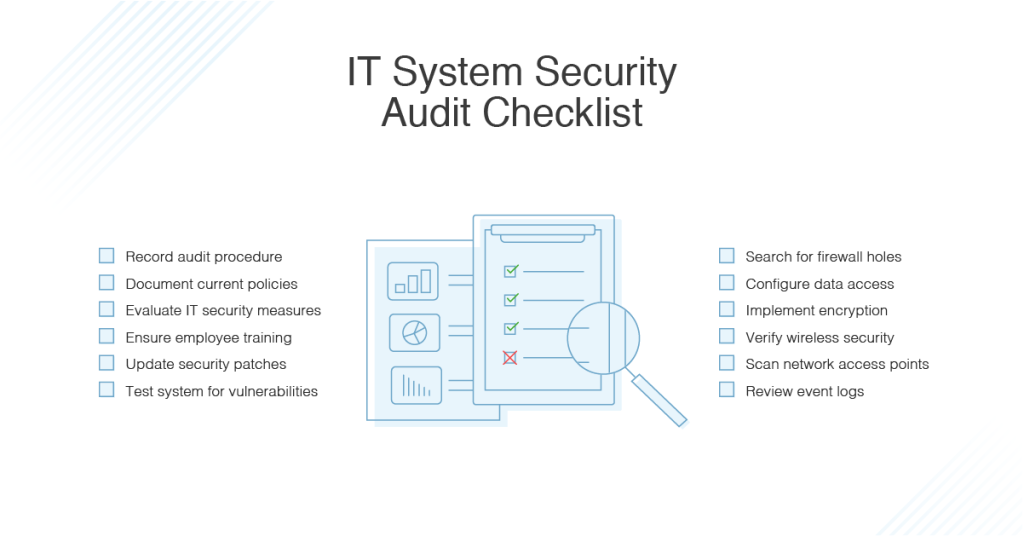

¿Qué es una lista de verificación de auditoría de seguridad de TI?

Una lista de verificación de auditoría de seguridad de TI es una lista completa de elementos que deben verificarse durante una auditoría de seguridad de TI externa o interna. Una lista de verificación típica utilizada durante una auditoría de seguridad de TI externa o interna incluye:

- Prácticas de gestión de contraseñas

- Actualizaciones de seguridad

- Configuración y gestión de cortafuegos (interno)

- Seguridad de cortafuegos externo

- Políticas, procedimientos y herramientas de detección de intrusos

- Herramientas y tecnologías de monitoreo de ciberseguridad utilizadas

- Prácticas de filtrado de spam

- Protocolos de cifrado para el almacenamiento y la transmisión de datos confidenciales

- Procedimientos y herramientas de gestión de parches de software

- Políticas de seguridad de dispositivos móviles, procesos como pruebas de penetración de aplicaciones móviles

- Sistemas operativos como Windows Server, sistemas basados en Unix/Linux

- Estrategias de prevención de pérdida de datos

- Controles de gestión de contenido

- Las mejores prácticas para los empleados

¿Cómo prepararse para una auditoría de seguridad de TI?

El primer paso para preparar a su organización para someterse a una auditoría de seguridad de TI externa o interna es una planificación adecuada. Deberá identificar toda la información que necesitará la agencia que realiza la evaluación, como contraseñas, configuraciones de red, entre otras cosas, para que puedan realizar una revisión exhaustiva de las capacidades de ciberdefensa de sus sistemas. De esta manera, obtendrá resultados precisos con recomendaciones detalladas sobre la mejor manera de mejorar sus defensas contra las amenazas de ciberseguridad.

Ahora echemos un vistazo a algunos de los puntos clave que deben tenerse en cuenta al prepararse para una auditoría de seguridad de TI.

- Revisar las políticas y procedimientos de ciberseguridad de su organización

- Identificación de sistemas y aplicaciones que necesitan ser auditados

- Documentar el alcance y los requisitos de la auditoría.

- Asegurarse de que todos los dispositivos utilizados por los empleados estén configurados correctamente

- Identificar cualquier brecha o riesgo asociado con sus prácticas actuales de ciberseguridad

- Evaluar los programas de capacitación de concientización sobre seguridad para los empleados

- Penetración en línea Probar sus sistemas y aplicaciones contra líneas de base establecidas o mejores prácticas de la industria

- Actualización de parches y software del sistema

- Revisión de configuraciones de cortafuegos

- Implementación de estrategias de detección de intrusos

¿Qué se debe hacer después de una auditoría de seguridad de TI?

Una vez completada la auditoría de seguridad de TI, el auditor compilará un informe que incluye hallazgos y recomendaciones. El informe ayudará a identificar brechas o deficiencias en la postura de seguridad cibernética de su organización y sugerirá formas de mitigar estos riesgos.

También debe trabajar con el auditor para desarrollar un plan de acción que aborde los problemas identificados en el informe. Este plan debe implementarse lo antes posible para reducir su exposición al riesgo y proteger a su organización de posibles ataques cibernéticos.

Conclusión

El artículo le ha brindado una introducción a las auditorías de seguridad de TI y todos los conceptos clave que se requieren para ellas. Es importante que las empresas inviertan en esto, ya que podrán brindar una mejor protección de sus activos de datos. Encuentre la mejor organización para abordar sus necesidades de auditoría de seguridad de TI para ayudarlo con estos asuntos relacionados con la seguridad de su empresa.

Biografía del autor: Ankit Pahuja es líder de marketing y evangelista en Astra Security. Desde su edad adulta (literalmente, tenía 20 años), comenzó a encontrar vulnerabilidades en sitios web e infraestructuras de red. Comenzar su carrera profesional como ingeniero de software en uno de los unicornios le permite hacer realidad la "ingeniería en marketing". Trabajar activamente en el espacio de la ciberseguridad durante más de 2 años lo convierte en el perfecto profesional de marketing en forma de T. Ankit es un orador ávido en el espacio de la seguridad y ha dado varias charlas en las principales empresas, nuevas empresas emergentes y eventos en línea.

Linkedin: https://www.linkedin.com/in/ankit-pahuja/