VoIP ปลอดภัยหรือไม่? คำแนะนำขั้นสูงสุดสำหรับการรักษาความปลอดภัย VoIP และการเข้ารหัสการโทร

เผยแพร่แล้ว: 2024-03-27VoIP ปลอดภัยหรือไม่? — นั่นเป็นคำถามที่ผู้นำด้านไอทีหลายคนถามเมื่อเร็วๆ นี้ และการประนีประนอมล่าสุดกับ VoIP ของ 3CX ผ่านการโจมตีห่วงโซ่อุปทานไม่ได้ช่วยอะไรเช่นกัน [*]

โดยส่วนใหญ่ ธรรมชาติของ VoIP เกี่ยวข้องกับการส่งสัญญาณการสื่อสารด้วยเสียงผ่านอินเทอร์เน็ต แทนที่จะผ่านสายโทรศัพท์แบบเดิม

วิธีการขั้นสูงในการดูสิ่งนี้คือ VoIP แปลงสัญญาณเสียงแอนะล็อกเป็นแพ็กเก็ตข้อมูลดิจิทัล ซึ่งจากนั้นจะถูกส่งผ่านอินเทอร์เน็ตหรือเครือข่ายที่เปลี่ยนแพ็กเก็ตอื่นๆ และส่วนที่ดีที่สุดเกี่ยวกับ VoIP ก็คือความคุ้มค่า ความยืดหยุ่น และความสามารถในการบูรณาการ

อย่างไรก็ตาม ธรรมชาติของการสื่อสารด้วยเสียงผ่านทางอินเทอร์เน็ตทำให้เกิดช่องโหว่หลายประการที่อาชญากรไซเบอร์สามารถนำไปใช้ประโยชน์ได้

เมื่อคำนึงถึงสิ่งนี้ จึงมีคำถามเพิ่มมากขึ้น — คุณจะรักษาความปลอดภัยการโทร VoIP ของคุณได้อย่างไร? ปฏิบัติที่ดีที่สุด? ยุทธวิธีบรรเทาทุกข์? ทั้งหมดนี้และอื่นๆ อีกมากมายจะได้รับคำตอบในคู่มือนี้

แต่แรก -

VoIP ทำงานอย่างไร?

ต่อไปนี้คือสรุปสั้นๆ ว่าระบบ VoIP ทำงานอย่างไร:

- การแปลงสัญญาณเสียง : เมื่อคุณพูดใส่อุปกรณ์ที่เปิดใช้งาน VoIP (เช่น สมาร์ทโฟน คอมพิวเตอร์ หรือโทรศัพท์ VoIP) อุปกรณ์จะแปลงเสียงของคุณให้เป็นข้อมูลดิจิทัล การแปลงนี้ทำได้โดยไมโครโฟนของอุปกรณ์ของคุณและตัวแปลงแอนะล็อกเป็นดิจิทัล (ADC) โดยแปลงคลื่นเสียงของเสียงของคุณให้เป็นแพ็กเก็ตข้อมูลดิจิทัล

- การบีบอัดข้อมูล : ถัดไปจะบีบอัดข้อมูลเสียงดิจิทัลของคุณโดยใช้ตัวแปลงสัญญาณ (coder-decoder)

หมายเหตุ → ขั้นตอนนี้มีความสำคัญในการลดขนาดของแพ็กเก็ตข้อมูลเพื่อให้สามารถส่งผ่านอินเทอร์เน็ตได้อย่างมีประสิทธิภาพมากขึ้น ตัวแปลงสัญญาณที่แตกต่างกันมีความสมดุลระหว่างคุณภาพเสียงและปริมาณแบนด์วิธข้อมูลที่ใช้

- Packetization : ข้อมูลดิจิทัลที่ถูกบีบอัดจะถูกแบ่งออกเป็นแพ็กเก็ตขนาดเล็ก แต่ละแพ็กเก็ตถูกห่อด้วยส่วนหัวที่มีข้อมูลที่จำเป็นสำหรับการกำหนดเส้นทางและประกอบแพ็กเก็ตใหม่ตามลำดับที่ถูกต้องเมื่อถึงปลายทาง

- Transmission : แพ็กเก็ตจะถูกส่งผ่านอินเทอร์เน็ตหรือเครือข่าย IP อื่น ๆ เพื่อไปถึงจุดหมายปลายทาง พวกเขาเดินทางผ่านเราเตอร์และเครือข่ายต่างๆ ซึ่งถูกกำหนดโดยข้อมูลเส้นทางในส่วนหัวของแต่ละแพ็กเก็ต โครงสร้างของอินเทอร์เน็ตช่วยให้แพ็กเก็ตเหล่านี้ใช้เส้นทางที่มีประสิทธิภาพสูงสุด ณ เวลาที่ส่งข้อมูล

- การประกอบซ้ำ : เมื่อแพ็กเก็ตข้อมูลมาถึงปลายทาง แพ็กเก็ตข้อมูลเหล่านั้นจะถูกประกอบกลับเป็นลำดับดั้งเดิมเพื่อสร้างเสียงคำพูดที่แม่นยำ การประกอบซ้ำนี้จะคำนึงถึงแพ็กเก็ตใด ๆ ที่อาจมาผิดลำดับหรือสูญหายระหว่างการส่ง

- การบีบอัดและการแปลง : จากนั้นข้อมูลดิจิทัลจะถูกคลายการบีบอัด (หากจำเป็น) และแปลงกลับเป็นคลื่นเสียงแอนะล็อกโดยใช้ตัวแปลงดิจิทัลเป็นแอนะล็อก (DAC)

หมายเหตุ → ขั้นตอนนี้จะตรงกันข้ามกับสิ่งที่เกิดขึ้นในส่วนท้ายของผู้ส่ง

- การเล่น : ในที่สุด สัญญาณอะนาล็อกจะถูกส่งไปยังลำโพงของอุปกรณ์รับ ทำให้ผู้รับได้ยินเสียงของผู้ส่งราวกับเป็นการโทรแบบปกติ

แนะนำ → VoIP ทำงานอย่างไร? คู่มือสำหรับผู้เริ่มต้นใช้งานระบบโทรศัพท์ VoIP

เหตุใดความปลอดภัยของ VoIP จึงมีความสำคัญ

การรักษาความปลอดภัยถือเป็นสิ่งสำคัญสำหรับทุกธุรกิจ ไม่สำคัญว่าคุณจะมีองค์กรขนาดใหญ่หรือธุรกิจขนาดเล็ก การหยุดชะงักของระบบโทรศัพท์ของคุณจะถือเป็นหายนะอย่างยิ่ง

Voice over Internet Protocol (VoIP) ก็ไม่แตกต่างกัน ต้นทุนที่ต่ำกว่าของ VoIP ดึงดูดเจ้าของธุรกิจ ผู้โจมตีต้องการใช้ประโยชน์จากเครือข่าย VoIP ของคุณเมื่อคุณไม่ได้มองหา

ข่าวดีก็คือว่า VoIP ค่อนข้างปลอดภัยในปัจจุบัน มันทนทานแม้หลังจากการทดสอบการเจาะทะลุถึงสองทศวรรษ โดยรวมแล้ว ผู้ให้บริการ VoIP มี ความน่าเชื่อถือและปลอดภัย แม้ว่าลักษณะของภัยคุกคามด้านความปลอดภัยจะยังคงพัฒนาต่อไปก็ตาม

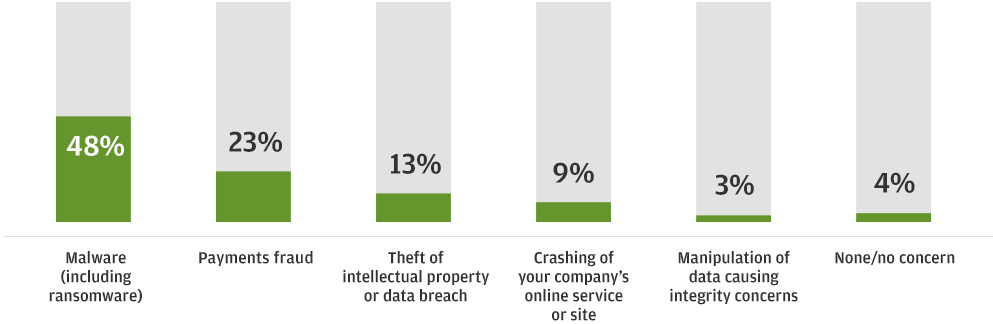

JP Morgan สำรวจผู้นำทางธุรกิจและพบว่า 94% ของบริษัทได้ดำเนินการเพื่อปรับปรุงโครงสร้างพื้นฐานของตนให้แข็งแกร่งขึ้น มัลแวร์ การฉ้อโกงการชำระเงิน และการละเมิดข้อมูลทำให้พวกเขากังวล

ไม่เหมือนกับภัยคุกคามความปลอดภัยด้านไอทีอื่นๆ Voice over IP นำเสนอโอกาสใหม่ๆ สำหรับผู้โจมตี ความเสี่ยงหลัก ได้แก่ การสกัดกั้นการโทร การปลอมแปลงหมายเลขผู้โทร วิชชิ่ง และการโจมตีแบบปฏิเสธการให้บริการ (DoS) เราจะดูรายละเอียดเฉพาะเหล่านั้นเพิ่มเติมในภายหลัง

การรักษาความปลอดภัย VoIP ไม่ใช่แค่การเข้ารหัสการโทรเท่านั้น เป็นเรื่องเกี่ยวกับระดับความไว้วางใจที่ถ่ายทอดผ่านเครือข่ายเสียงและข้อความ แพลตฟอร์มการสื่อสารทางธุรกิจของคุณสามารถโจมตีได้มากขึ้นหากถูกบุกรุก

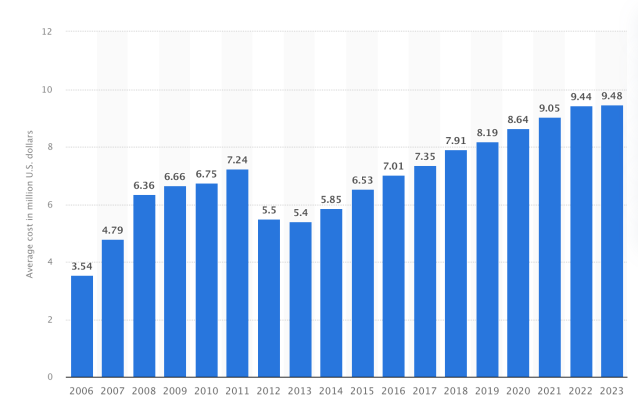

ค่าใช้จ่ายของการละเมิดยังคงเพิ่มขึ้นทุกปี โดยเฉลี่ยแล้ว การละเมิดความปลอดภัยในสหรัฐอเมริกามีค่าใช้จ่าย 9.4 ล้านดอลลาร์ ตามรายงานจาก Statista

ผู้โจมตีสามารถทำการโจมตีได้ด้วยความช่วยเหลือของ VoIP เช่น:

- วิศวกรรมสังคมผ่านทางโทรศัพท์

- การเปิดเผยรหัสผ่านเครือข่าย Wi-Fi ภายใน

- การโทรออกหมายเลขโทรศัพท์ราคาแพง (การฉ้อโกงค่าผ่านทาง)

- การสกัดกั้นข้อความยืนยันตัวตนแบบหลายปัจจัย

- เข้าถึงเครือข่ายข้อมูลโดยไม่ได้รับอนุญาตภายใต้ข้ออ้างอันเป็นเท็จ

ตัวอย่างเช่น Twitter เผชิญกับ การโจมตีที่มีการประสานงานหลายครั้ง บริษัทไม่ใช่คนแปลกหน้าสำหรับความเสี่ยงด้านความปลอดภัยของ VoIP และอดีต CEO Jack Dorsey ตกเป็นเป้า ในคำขอย้ายหมายเลขที่ฉ้อโกงเมื่อปีที่แล้ว

ปัญหาด้านความปลอดภัยนี้ไม่น่าจะเกี่ยวข้องกับรหัสผ่านที่คาดเดายาก มันแย่ลง

วิศวกรรมสังคม สามารถช่วยดำเนินการโจมตีแบบประสานกับผู้ใช้ VoIP ที่รู้จักได้ เจ้าหน้าที่ศูนย์ปฏิบัติการเครือข่าย (NOC) และทีมบริการลูกค้าเป็นเป้าหมายสูงสุด เสมอ สิ่งที่ต้องทำก็แค่ให้สิทธิ์ การเข้าถึงบริษัทของคุณโดยไม่ได้รับอนุญาต เพียงครั้งเดียว และ ระบบตรวจจับการบุกรุก ของคุณก็จะไร้ค่า

มีชื่อเสียง แฮ็กเกอร์ ที่ปรึกษาด้านความปลอดภัย Kevin Mitnick ไม่เพียงแต่ทำลายระบบด้วยทักษะทางเทคนิคเท่านั้น เขาใช้ประโยชน์จาก ความเต็มใจของเป้าหมายที่จะช่วยเหลือ การป้องกันที่ดีที่สุดคือการให้ความรู้แก่พนักงานของคุณเกี่ยวกับวิธีสังเกตวิศวกรรมสังคม

ข่าวดีก็คือ มีมาตรการตอบโต้ที่มีประสิทธิภาพเพื่อลดปัญหาด้านความปลอดภัยของ VoIP เครือข่าย VoIP ระดับมืออาชีพสามารถต้านทานการละเมิดจากผู้กระทำที่รู้จักและไม่รู้จักได้

เรามาดูรายละเอียดภัยคุกคามด้านความปลอดภัยที่คุกคามระบบโทรศัพท์ทางธุรกิจกันดีกว่า

ที่เกี่ยวข้อง: VoIP ทำงานอย่างไร? คู่มือสำหรับผู้เริ่มต้นใช้งานระบบโทรศัพท์ VoIP

ระบบโทรศัพท์แบบดั้งเดิมกับ VoIP

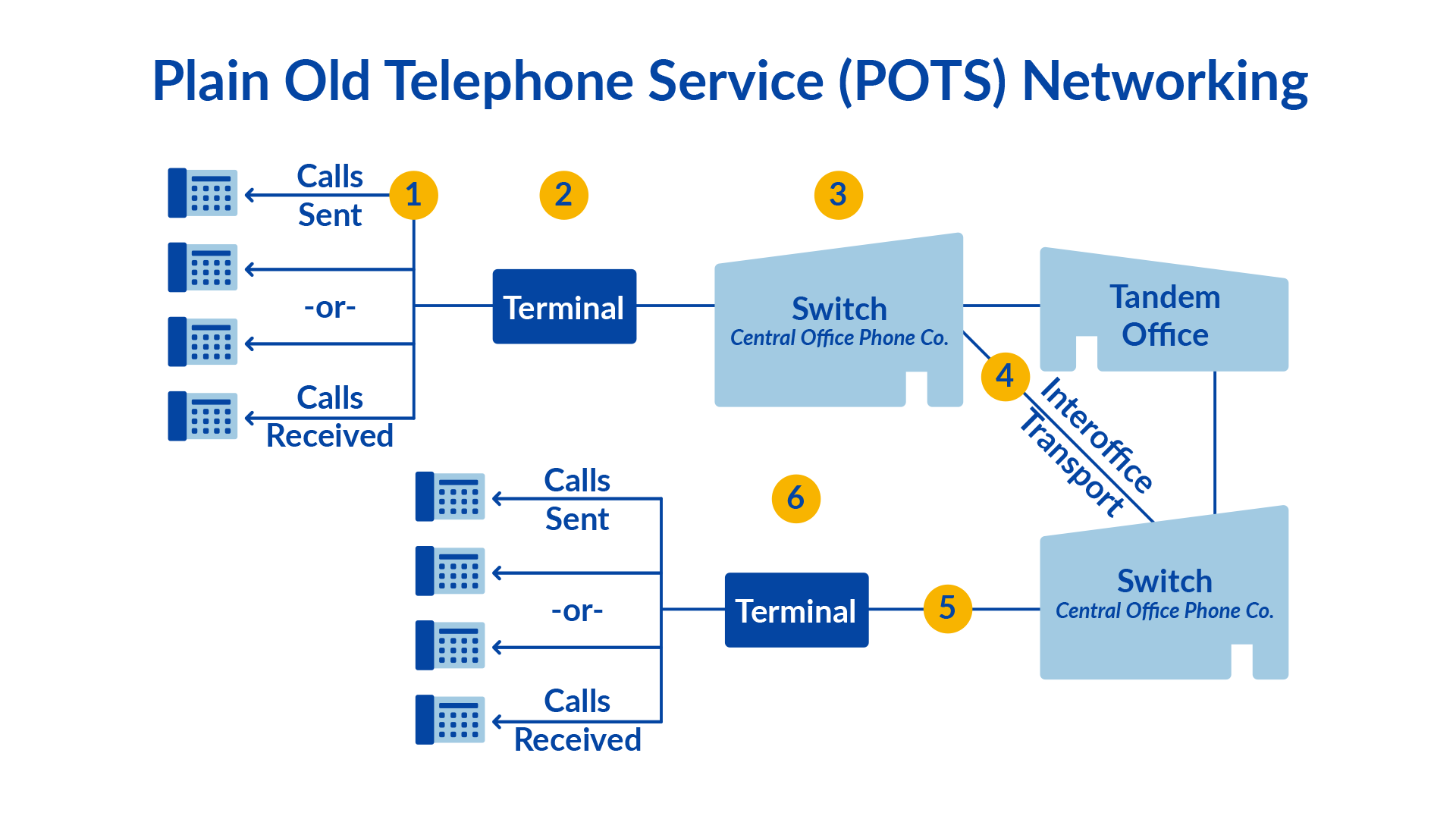

ผู้คนโทรผ่านเครือข่ายโทรศัพท์สาธารณะ (PSTN) มานานกว่าศตวรรษ เครือข่ายเสียงนี้เป็นแบบอะนาล็อก มันยังคงมีความเสี่ยงทุกที่ที่สามารถเข้าถึงสายไฟได้

ระบบโทรศัพท์รุ่นเก่านี้เรียกอีกอย่างว่าระบบโทรศัพท์เก่าธรรมดา (POTS) การโทรจะเชื่อมต่อกันโดยใช้สัญญาณเสียง ซึ่งผู้โจมตีสามารถดักฟังได้อย่างง่ายดาย

ในแผนภาพด้านล่าง คุณจะเห็นว่าสายเรียกเข้าผ่านเทอร์มินัลแอนะล็อกไปยังสำนักงานกลาง ปัจจุบันบริษัทโทรศัพท์ได้กำหนดมาตรการรักษาความปลอดภัยและโปรโตคอลเพื่อความปลอดภัยระหว่างสำนักงานกลาง แต่การรักษาความปลอดภัยนั้นไม่ได้ขยายไปถึงระบบโทรศัพท์ภายในของคุณ

วัฒนธรรมย่อยทั้งหมดเกิดขึ้นจากช่องโหว่ของระบบโทรศัพท์ทางธุรกิจ Phreaking เป็นการผสมผสานระหว่างโทรศัพท์และการแฮ็ก เป็นวิธีปฏิบัติในการสำรวจระบบโทรศัพท์ที่มีช่องโหว่ ในช่วงทศวรรษ 1970 สามารถโทรฟรีผ่าน PSTN ได้ ในช่วงปลายยุค 90 ไฟรเกอร์หันมาใช้อุปกรณ์ Private Branch Exchange (PBX) นั่นคือพวกเขาสามารถกระโดดโจมตีจากระบบโทรศัพท์ขององค์กรที่ไม่ปลอดภัยได้ มุ่งหน้าไปที่ Barnes & Noble ในพื้นที่ของคุณเพื่อรับหมายเลข 2600 และอ่านเกี่ยวกับช่องโหว่ของระบบโทรศัพท์ Lucent หรือ Avaya รุ่นเก่า

เครือข่ายโทรศัพท์ในปัจจุบันแยกการรับส่งข้อมูลด้วยเสียงจากการส่งสัญญาณเพื่อสร้างการโทรโดยใช้โปรโตคอล SS7 อย่างไรก็ตาม ระบบ PBX จำนวนมากยังคงมีช่องโหว่ และผู้โจมตีจะค้นพบมัน

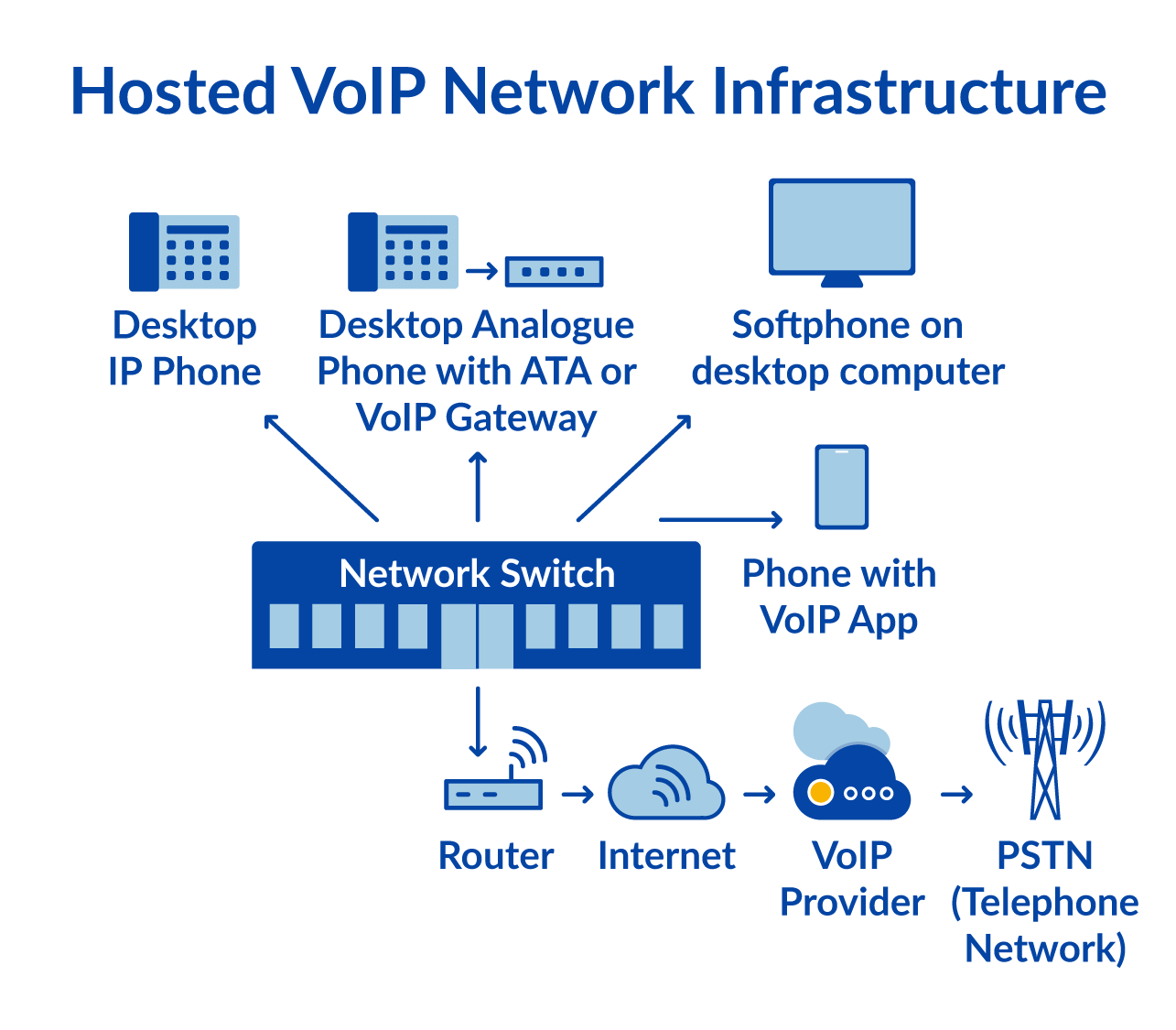

Voice over Internet Protocol แตกต่างออกไป

การโทรทำได้โดยใช้โปรโตคอล SIP Session Initiation Protocol ( SIP ) ทำหน้าที่เป็นโปรโตคอลการส่งสัญญาณสำหรับโทรศัพท์อินเทอร์เน็ตที่เชื่อถือได้ เซิร์ฟเวอร์ SIP บีบอัดการรับส่งข้อมูลเสียงลงในสตรีมสื่อและส่งผ่านการเชื่อมต่ออินเทอร์เน็ต

เป็นที่ชัดเจนว่าทำไมบริษัทขนาดใหญ่และธุรกิจขนาดเล็กจึงรวมตัวกันเพื่อโทรผ่าน อินเทอร์เน็ต ช่วยประหยัดค่าใช้จ่ายด้านไอทีและการสื่อสาร และให้ความยืดหยุ่นแก่ผู้ใช้ใน การทำงานจากที่บ้าน

ระบบโทรศัพท์ VoIP ใช้เครือข่ายข้อมูลเดียวกันในการโทรออก ผู้ให้บริการ VoIP จัดการการรับส่งข้อมูล VoIP ทั้งหมดโดยเฉพาะ เจ้าหน้าที่ไอทีจำเป็นต้องรักษาเครือข่ายที่ปลอดภัยสำหรับพนักงานของตนเท่านั้น

ในแผนภาพด้านล่าง จำเป็นต้องมีการเชื่อมต่อเครือข่ายที่เสถียรสำหรับบริการโทรศัพท์ VoIP คุณ ไม่ จำเป็นต้องสร้างหรือบำรุงรักษาโครงสร้างพื้นฐาน VoIP

ความแตกต่างที่ใหญ่ที่สุดที่นี่คือโทรศัพท์และข้อมูลระบุตัวตนมี อยู่จริง ซึ่งหมายความว่าผู้ใช้สามารถนำโทรศัพท์ VoIP ติดตัวไปด้วยและทำงานได้จากทุกที่ นอกจากนี้ ยังหมายความว่าผู้คนสามารถใช้แอปการโทร SIP หรือที่เรียกว่า ซอฟต์โฟน เพื่อโทรได้

บริการโทรศัพท์ VoIP มีข้อดีด้านความปลอดภัยมากกว่าระบบโทรศัพท์แบบเดิมๆ หลายประการ สิทธิประโยชน์ยอดนิยม ได้แก่:

- การตรวจสอบการใช้แผนการโทรแบบเรียลไทม์

- การบังคับใช้การโทรฟรีอย่างเข้มงวด

- การเข้ารหัสการโทรเพื่อป้องกันการดักฟัง

- คุณสมบัติข้อความเสียงที่แข็งแกร่งพร้อมการส่งอีเมล

แล้วเมื่อการโทรผ่าน VoIP ถึง PSTN ล่ะ?

ผู้ให้บริการ VoIP ที่มีชื่อเสียงจะรักษาความปลอดภัยระดับทหาร พวกเขาใช้ Session Border Controllers (SBC) เพื่อความปลอดภัยและประสิทธิภาพสูงสุด SBC ทำหน้าที่เป็นไฟร์วอลล์ที่รักษาประสิทธิภาพและการกำหนดเส้นทางการโทรแบบลอจิคัล ผู้ปฏิบัติงานรักษามาตรฐานระดับสูงเพื่อแก้ไขช่องโหว่ด้านความปลอดภัยและการอัพเดตเฟิร์มแวร์ของผู้ผลิต

บันทึกการโทรสำหรับระบบโทรศัพท์แบบเก่ามักจะมีจำกัดมาก ทำให้การติดตามข้อมูลธุรกิจที่ถูกขโมยแทบจะเป็นไปไม่ได้เลย ความเสี่ยง PSTN ที่มากขึ้นตกอยู่ภายใต้ช่องว่างในความต่อเนื่องทางธุรกิจ

ตัวอย่างเช่น ระบบโทรศัพท์ PBX จำนวนมากไม่ได้รับการสนับสนุนอย่างดี อะไหล่มีราคาแพง และการค้นหาช่างเทคนิคที่มีคุณสมบัติเหมาะสมถือเป็นเรื่องท้าทาย ไฟดับอาจทำให้การสื่อสารทางธุรกิจของคุณหยุดชะงักเป็นเวลาหลายสัปดาห์

สิ่งที่สำคัญที่สุดคือ ระบบโทรศัพท์ VoIP ให้ความเป็นส่วนตัว ความปลอดภัย และความน่าเชื่อถือที่ดีกว่าสำหรับธุรกิจ

ภัยคุกคามด้านความปลอดภัย VoIP อันดับต้น ๆ

คุณอาจสงสัยเกี่ยวกับปัญหาด้านความปลอดภัย VoIP ประเภทต่างๆ ที่มีอยู่ ต่อไปนี้เป็นบทสรุปเกี่ยวกับสิ่งที่คุณต้องเผชิญ

- การปฏิเสธการให้บริการ (DoS) - การโจมตีนี้จะทำให้เครือข่ายทรัพยากรต้องอดอาหารเพื่อขัดจังหวะบริการโทรศัพท์และวางสาย สิ่งนี้สามารถลดคุณภาพการโทร เวลาแฝง และเวลาให้บริการสำหรับศูนย์บริการทางโทรศัพท์

- War dialing - การโจมตีประเภทนี้เกี่ยวข้องกับการควบคุม PBX ของคุณเพื่อ "สแกน" เครือข่ายโทรศัพท์อื่น ๆ ทำงานโดยการกดหมายเลขเพื่อเชื่อมต่อกับโมเด็มหรือส่วนขยายที่น่าสนใจอื่น ๆ

- การฉ้อโกงค่าผ่านทาง - เช่นเดียวกับการโทรออกสงคราม ซึ่งจำเป็นต้องมีการเข้าถึงสายภายนอกจากระบบโทรศัพท์ของคุณ ผู้โจมตีสามารถกดหมายเลขระหว่างประเทศราคาแพงซึ่งจะเรียกเก็บค่าผ่านทางราคาแพง

- ฟิชชิ่ง – แฮ็ก VoIP นี้มุ่งเป้าไปที่ผู้ใช้ที่ไม่สงสัยซึ่งเชื่อถือหมายเลขผู้โทรของตน เหยื่อเปิดเผยรายละเอียดเกี่ยวกับเครือข่าย IP ภายใน รหัสผ่าน หรือข้อมูลที่ละเอียดอ่อนอื่นๆ

- การสกัดกั้นการโทร – ผู้โจมตีใช้เครือข่ายที่ไม่ปลอดภัยเพื่อสกัดกั้นการรับส่งข้อมูล SIP ที่ไม่ได้เข้ารหัส ที่แย่กว่านั้นคืออาจรวมถึงวิดีโอด้วย

- สแปม - ไม่น่าแปลกใจเลยที่กล่องข้อความเสียงจะเป็นเป้าหมายของ robocalls และ การหลอกลวงทางโทรศัพท์ อื่นๆ หลายคนใช้ ID ผู้โทร แบบจำกัดหรือ "ส่วนตัว"

- มัลแวร์ – ผู้โจมตีใช้ซอฟต์แวร์ที่เป็นอันตรายที่แตกต่างกันไปยังข้อมูลประจำตัวทางโทรศัพท์หรืออีเมล สิ่งนี้สามารถเปิดโอกาสมากขึ้นในการแทรกซึมเครือข่ายของคุณและขโมยข้อมูลทางธุรกิจที่ละเอียดอ่อน

ภัยคุกคามเหล่านี้น่าตกใจที่สุดหากคุณตั้งค่าระบบโทรศัพท์ DIY เมื่อบริษัทขยายใหญ่ขึ้น ก็ไม่เหมาะอีกต่อไป ตัวอย่างเช่น Asterisk PBX ที่โฮสต์เองอาจเพียงพอสำหรับบางคน แต่ก็เป็นเป้าหมายที่น่าดึงดูดสำหรับแฮกเกอร์ การโจมตีผ่าน VoIP อาจจะเงียบและตรวจไม่พบเป็นเวลาหลายเดือน

ดังนั้นคุณควรมองหาอะไรจากผู้ให้บริการ VoIP? การดูเฉพาะ ต้นทุนระบบโทรศัพท์ อาจดูน่าดึงดูดใจ แต่ในเรื่องความปลอดภัยยังมีอะไรให้พิจารณาอีกมาก

ที่เกี่ยวข้อง: แนวทางปฏิบัติที่ดีที่สุดของศูนย์บริการทางโทรศัพท์ด้านการดูแลสุขภาพเพื่อการดูแลผู้ป่วยที่ดีขึ้น

การเลือกผู้ให้บริการ VoIP ที่ปลอดภัย

ความปลอดภัยของระบบโทรศัพท์ของคุณขึ้นอยู่กับการใช้งานและการปฏิบัติตามโปรโตคอลความปลอดภัย

เช่นเดียวกับ Cloud PBX ใดๆ ตรวจสอบให้แน่ใจว่าผู้ให้บริการมีคุณสมบัติตรงตามข้อกำหนดด้านความปลอดภัย สิ่งเหล่านี้แตกต่างกันไปขึ้นอยู่กับอุตสาหกรรมและความต้องการเฉพาะของคุณ วิธีที่ดีที่สุดในการเริ่มต้นการตรวจสอบนี้คือการสอบถามผู้ให้บริการของคุณ:

- คุณได้รับการรับรองอะไรบ้าง?

- คุณใช้เครื่องมือหรือซอฟต์แวร์ของบุคคลที่สามหรือไม่?

- คุณจะฝึกอบรมและฝึกอบรมพนักงานใหม่อย่างไร?

- คุณจะตอบสนองต่อเหตุการณ์ด้านความปลอดภัยอย่างไร?

- คุณมีการเข้ารหัสการโทร TLS และ SRTP หรือไม่?

การรับรองระบบ

เมื่อคุณตอบคำถามเหล่านี้แล้ว ให้เจาะลึก ข้อกำหนด VoIP ของคุณเอง รายการด้านล่างนี้คือใบรับรองอันดับต้นๆ ที่ควรคำนึงถึง:

- การปฏิบัติตามข้อกำหนด HIPAA – กฎหมาย Health Insurance Portability and Accountability Act (HIPAA) กำหนดให้ผู้ให้บริการด้านสุขภาพรักษาความปลอดภัยข้อมูลผู้ป่วย กฎเหล่านี้ยังใช้กับระบบโทรศัพท์ เช่น ข้อความเสียงและการบันทึกการโทร จำเป็นต้องกำหนดค่าเซิร์ฟเวอร์ VoIP เพื่อปกป้องความเป็นส่วนตัวของผู้ป่วย

- ISO/IEC 20071 – มาตรฐานสากลนี้กำหนดให้องค์กรต่างๆ ประเมินและตอบสนองต่อภัยคุกคามด้านความปลอดภัย หมายความว่าองค์กรได้ดำเนินการควบคุมความปลอดภัยของข้อมูลอย่างเข้มงวด

- การปฏิบัติตามข้อกำหนด PCI – การปฏิบัติตามข้อกำหนดของอุตสาหกรรมบัตรชำระเงิน (PCI) กำหนดให้คุณต้องรักษาความปลอดภัยโครงสร้างพื้นฐานของคุณหากคุณรับบัตรเครดิต มันกำหนดการอัปเดตระบบปฏิบัติการและ VLAN ที่ปลอดภัย นอกจากนี้ยังต้องมีการทดสอบการเจาะระบบกับที่อยู่ IP ขององค์กรของคุณด้วย การรักษาความปลอดภัยข้อมูลการชำระเงินถือเป็นเดิมพันสำหรับอีคอมเมิร์ซ คุณเสี่ยงต่อค่าธรรมเนียมการทำธุรกรรมและบทลงโทษที่สูงขึ้น หากโซลูชัน VoIP ของคุณไม่เป็นไปตามมาตรฐาน PCI

- การปฏิบัติตามข้อกำหนด SOC 2 – การปฏิบัติตามการควบคุมองค์กรบริการ (SOC) ประกอบด้วยแนวทางปฏิบัติเพื่อให้มั่นใจถึงความไว้วางใจของผู้บริโภค แตกต่างจากมาตรฐานอื่นๆ ตรงที่มีความยืดหยุ่นใน 5 ด้าน ได้แก่ ความเป็นส่วนตัว ความปลอดภัย ความพร้อมใช้งาน และความถูกต้องสมบูรณ์ของข้อมูล บริษัท SaaS ที่มีชื่อเสียงและบริการบนคลาวด์หลายแห่งปฏิบัติตามข้อกำหนด SOC 2

เป็นเรื่องง่ายที่จะดูว่าการรับรองเหล่านี้จะทำให้คุณอุ่นใจได้อย่างไร การรับรอง PBX ภายในองค์กรหรือระบบโทรศัพท์ภายในองค์กรที่ทำงานบน Amazon หรือ Google Cloud อาจเป็นเรื่องท้าทาย คุณคงไม่อยากเสี่ยงในเรื่องความปลอดภัยของ VoIP

สอบถามผู้ให้บริการ VoIP ของคุณเพื่อขอใบรับรองและเปรียบเทียบกับความต้องการของคุณ หากคุณต้องการข้อมูลสรุปข้างต้นทั้งหมด โปรดดูวิดีโอสั้น ๆ ความยาวสามนาทีเกี่ยวกับการรักษาความปลอดภัย VoIP ด้านล่าง:

ที่เกี่ยวข้อง: คู่มือการใช้งาน VoIP 5 ขั้นตอน (+วิธีดำเนินการด้วยตนเอง)

การสื่อสารกับลูกค้า

อีกปัจจัยที่ต้องพิจารณาคือบริษัทสื่อสารกับลูกค้าได้ดีเพียงใด คุณจะบอกได้อย่างไร? มองหาหน้าสถานะซึ่งเรียกอีกอย่างว่าหน้าความน่าเชื่อถือ ตัวอย่างที่แสดงด้านล่างคือหน้า สถานะ Nextiva

หน้าสถานะมีรายละเอียดการอัปเดตเกี่ยวกับระบบ VoIP และเหตุการณ์ที่ส่งผลต่อบริการเสียง มีความเฉพาะเจาะจงหรือไม่? พวกเขามีประโยชน์หรือไม่? มีการประทับเวลาการอัปเดตหรือไม่

ยืนยันว่ามีการหยุดทำงานหรือไฟดับในวงกว้างหรือไม่ มองหา เวลาทำงาน 99.999% ซึ่งหมายความว่ามีเวลาหยุดทำงานเพียงหกนาทีต่อปี นอกจากนี้ ให้มองหาการบำรุงรักษาตามแผนเพื่อใช้การอัปเดตกับเครือข่าย VoIP สิ่งเหล่านี้มักรวมการอัปเดตระบบปฏิบัติการที่จำเป็นด้วย

ความเป็นจริงของระบบโทรศัพท์ IP ก็คือการหยุดชะงักบางอย่างอาจเกิดขึ้นได้ แต่สิ่งสำคัญคือผู้ขาย VoIP ของคุณจะสื่อสารกับคุณเกี่ยวกับเรื่องนี้อย่างไร

การเข้ารหัสการโทร

นอกจากการรับรองและการสื่อสารกับลูกค้าที่ตรงไปตรงมาแล้ว คุณต้องการเข้ารหัสการโทรในปี 2020 การเข้ารหัสการโทรใช้ Transport Layer Security (TLS) และ Secure Real-time Transport Protocol (SRTP) โปรโตคอล VoIP เหล่านี้ทำงานร่วมกันเพื่อสร้างความปลอดภัยระดับสูงในทุกการโทร

เครือข่ายที่ไม่ได้เข้ารหัสมีแนวโน้มที่จะถูกสอดแนม ในทางตรงกันข้าม ข้อมูลที่ถูกเข้ารหัสจะไม่มีประโยชน์กับใครก็ตามที่สามารถบันทึกการส่งข้อมูลได้ การเข้ารหัสที่ส่งจากโทรศัพท์ไปยังผู้ให้บริการเป็นสิ่งสำคัญ ข้อมูลควรได้รับการเข้ารหัสในทุกชั้นที่เป็นไปได้

เพื่อความสามารถในการทำงานร่วมกันสูงสุด SIP จะไม่เข้ารหัส เนื่องจากระบบโทรศัพท์ IP ใช้สแต็ก IP การเข้ารหัสจึงได้รับการจัดการโดยเลเยอร์การขนส่ง เมื่อเปิดใช้งาน เซสชัน การโทร VoIP และข้อมูลการโทรที่เกี่ยวข้องจะไม่พร้อมใช้งานสำหรับผู้ขโมยข้อมูล

สอบถามผู้ให้บริการ VoIP ของคุณเกี่ยวกับการเข้ารหัสการโทรเพื่อให้แน่ใจว่าอุปกรณ์ SIP ของคุณสามารถใช้ TLS และ SRTP ได้

การรักษาความปลอดภัย VoIP สำหรับผู้ให้บริการด้านการดูแลสุขภาพ

หากบริษัทของคุณจัดการข้อมูลผู้ป่วยหรือจำเป็นต้องปฏิบัติตาม HIPAA โปรดอ่านต่อ

สำนักงานการแพทย์ต้องปกป้องความเป็นส่วนตัวของผู้ป่วยโดยการกำหนดค่าระบบการสื่อสารของตน ซึ่งรวมถึง บริการโทรศัพท์ VoIP ของคุณด้วย ผู้ให้บริการด้านการแพทย์เป็นเป้าหมายอันดับต้นๆ เนื่องจากข้อมูลของผู้ป่วยมักถูกใช้เพื่อดำเนิน การขโมยข้อมูลส่วนตัว

เครือข่าย Voice over IP ตรงตามข้อกำหนด HIPAA เมื่อมีมาตรการรักษาความปลอดภัยที่เหมาะสม ตรวจสอบให้แน่ใจว่าผู้ให้บริการ VoIP ของคุณมีข้อตกลงกับผู้ร่วมธุรกิจเพื่อรักษาการปฏิบัติตามข้อกำหนด

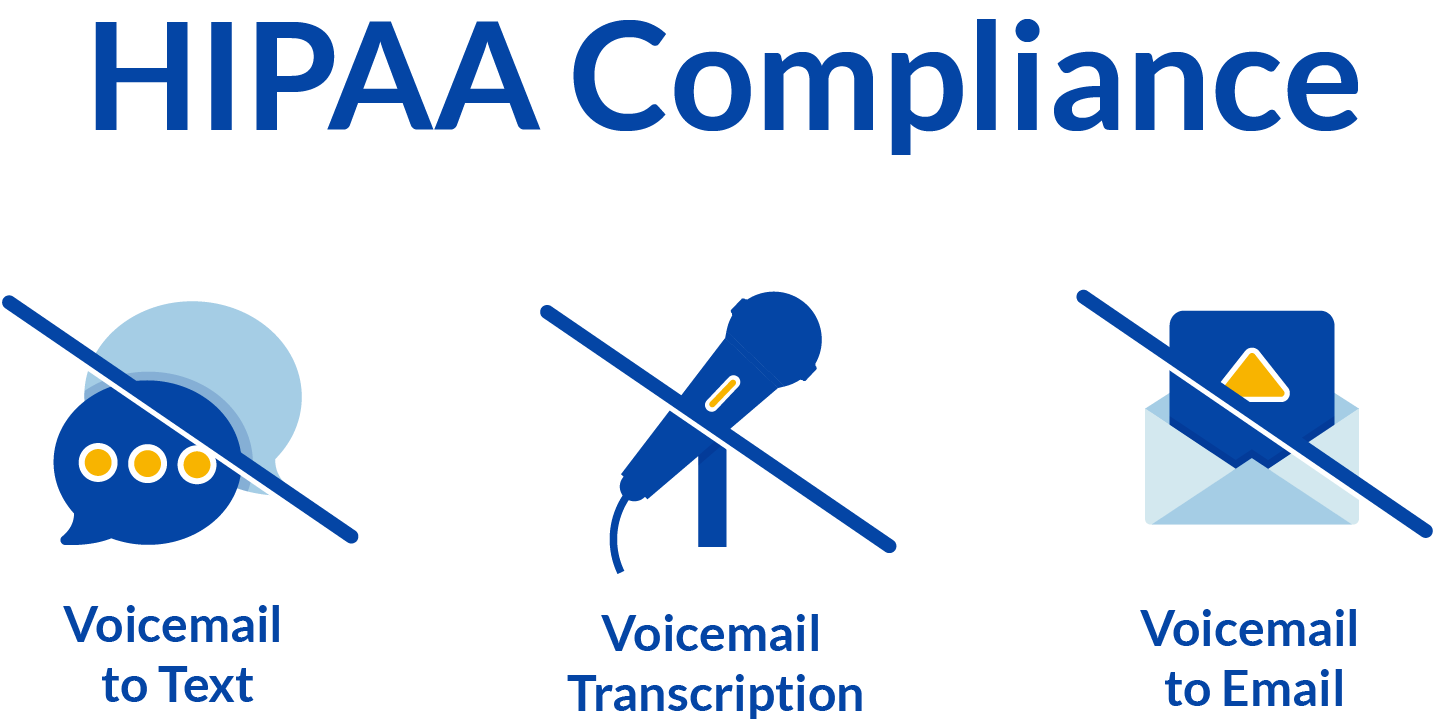

ข้อควรพิจารณาเกี่ยวกับ VoIP เพื่อให้เป็นไปตาม HIPAA

ผู้ใช้ VoIP บางรายไม่ทราบว่าตนจำเป็นต้องปิดการใช้งานบริการบางอย่างเพื่อให้เป็นไปตามข้อกำหนด ไม่อนุญาตให้ถอดข้อความเสียง ไฟล์แนบข้อความเสียงเป็นอีเมล และข้อความเสียงพร้อมภาพ

ด้วย Nextiva คุณสามารถมั่นใจได้ว่าโซลูชัน VoIP ของคุณเป็นไปตามมาตรฐาน HIPAA แจ้งให้เราทราบ และเราจะจัดเตรียมบัญชีของคุณบนเซิร์ฟเวอร์ VoIP ที่ปลอดภัยของเราได้

แนวทางปฏิบัติที่ดีที่สุดด้านความปลอดภัยของ VoIP

ความปลอดภัยไม่ได้คลุมเครืออย่างที่บางคนคิด เราได้ทำให้แนวทางปฏิบัติที่ดีที่สุดง่ายขึ้นเพื่อให้มั่นใจถึงความปลอดภัยสูงสุดสำหรับองค์กรของคุณ

นี่คือวิธีที่คุณสามารถปกป้องเครือข่าย VoIP ของคุณจากภัยคุกคาม

- บังคับใช้นโยบายรหัสผ่านที่รัดกุม รหัสผ่านที่รัดกุมถือเป็นสิ่งสำคัญในการรักษาความปลอดภัยระบบโทรศัพท์ของคุณ ใช้ตัวอักษร ตัวเลข และตัวเลขที่ไม่ใช่ตัวอักษรผสมกัน ตรวจสอบให้แน่ใจว่าพนักงานไม่เก็บรหัสผ่านไว้ในไฟล์ข้อความหรือบันทึก Post-It บนคอมพิวเตอร์ของตน

- ใช้การอัปเดตระบบปฏิบัติการบ่อยๆ การใช้การอัปเดตระบบปฏิบัติการเป็นสิ่งที่ผู้ดูแลระบบส่วนใหญ่กำหนดไว้ สนับสนุนให้ผู้ใช้ยอมรับการอัปเดตระบบปฏิบัติการสำหรับ iPhone หรือ Android การอัปเดตเหล่านี้สามารถป้องกันซอฟต์แวร์ที่เป็นอันตรายและการหาประโยชน์ได้

- ตั้งค่า Virtual Private Network (VPN) สำหรับพนักงานระยะไกล VPN สามารถเข้ารหัสการรับส่งข้อมูลทั้งหมดไม่ว่าพนักงานจะทำงานที่ไหนก็ตาม เหมาะสำหรับพนักงานที่ทำงานจากที่บ้าน ลองใช้ VPN ระดับธุรกิจจาก Cisco, Sophos หรือ Cloudflare การวิจัยทางวิชาการ ล่าสุดแสดงให้เห็นว่า VPN ไม่ได้ลดคุณภาพการโทร

- ต้องมีการเข้ารหัส Wi-Fi เปิดใช้งาน WPA2 บนเครือข่ายไร้สายของบริษัทของคุณ แนะนำให้พนักงานใช้การเข้ารหัสนี้สำหรับเครือข่าย Wi-Fi ของพวกเขาด้วย ตามแนวทางปฏิบัติที่ดีที่สุด ให้อัปเดตรหัสผ่าน Wi-Fi ของคุณทุกปี

- ตรวจสอบบันทึกการโทรของคุณ ตรวจสอบบันทึกการโทรของบริษัทของคุณเพื่อระบุแนวโน้มการโทรหรือพฤติกรรมที่ผิดปกติ ตั้งค่าแดชบอร์ดที่เป็นประโยชน์โดยใช้คุณลักษณะ การวิเคราะห์การโทร เพื่อตรวจสอบปริมาณการโทรเป็นรายสัปดาห์และรายเดือน

- จำกัดการโทรของคุณและบล็อกการโทรส่วนตัว เว้นแต่บริษัทของคุณจะทำธุรกิจในต่างประเทศ คุณไม่จำเป็นต้องกดหมายเลขต่างประเทศ ยังดีกว่าให้สิทธิ์การเข้าถึงการโทรระหว่างประเทศเฉพาะผู้ที่โทรไปต่างประเทศเท่านั้น ยืนยันว่าบริการ VoIP ของคุณบล็อกหมายเลข 1-900 เพื่อป้องกันการโกงค่าผ่านทาง เปิดใช้งานการบล็อคการโทรเพื่อคัดกรองการโทรแบบจำกัด/ส่วนตัวพร้อมข้อความแนะนำให้เปิดใช้งาน ID ผู้โทร

- ปิดการใช้งานบัญชีที่ไม่ได้ใช้งาน เมื่อพนักงานลาออกจากบริษัทอย่าลืมแจ้งเจ้าหน้าที่ไอทีของคุณด้วย ด้วยการปิดใช้งานบัญชีพนักงานทันที คุณสามารถลดการหยุดชะงักในที่ทำงานได้ จากมุมมองทางเทคนิค คุณไม่ต้องการให้บัญชี VoIP ยังคงใช้งานได้โดยไม่ได้รับมอบหมายผู้ใช้จริง

- ส่งเสริมให้พนักงานรายงานพฤติกรรมแปลกๆ ขอให้ทีมของคุณรายงานข้อความเสียงและสายโกสต์ที่หายไป การโทรแบบโกสต์คือเมื่อโทรศัพท์ของคุณดังขึ้นโดยไม่มีผู้โทร นอกจากนี้ ขอแนะนำอย่าเก็บข้อความเสียงไว้นานเกินความจำเป็น

- ใช้การจัดการอุปกรณ์ระยะไกล ในระดับองค์กร ความสามารถในการล้างข้อมูลอุปกรณ์จากระยะไกลถือเป็นสิ่งสำคัญ ออกแล็ปท็อปด้วยการจัดการระยะไกล เพื่อให้คุณสามารถติดตามและล้างข้อมูลอุปกรณ์ในกรณีที่ถูกขโมยหรือประนีประนอม

- ให้ความรู้แก่ผู้ใช้เกี่ยวกับหลักปฏิบัติด้านความปลอดภัย เตือนผู้ใช้ว่าคุณไม่จำเป็นต้องใช้รหัสผ่านอีกต่อไป ฝึกให้พวกเขาตรวจจับกลโกงฟิชชิ่งและวิศวกรรมสังคม ดำเนินการประเมินความปลอดภัยเป็นประจำเพื่อค้นหาช่องโหว่ที่เกิดขึ้น สุดท้ายแต่ไม่ท้ายสุด ตรวจสอบให้แน่ใจว่าพวกเขารู้ว่าต้องติดต่อใครในกรณีที่เกิดการละเมิดความปลอดภัย

แม้ว่าแนวทางปฏิบัติที่ดีที่สุดเหล่านี้ซ้อนทับกับการรักษาความปลอดภัยเครือข่าย แต่ให้มองผ่านมุมมองของผู้โจมตี

ผู้บริหารพึ่งพาคุณในการปกป้องพวกเขาจากแนวการรักษาความปลอดภัยที่เปลี่ยนแปลงตลอดเวลา การปฏิบัติตามสิ่งเหล่านี้ คุณจะลดผลกระทบจากเหตุการณ์ด้านความปลอดภัยให้เหลือน้อยที่สุด

อนาคตของการรักษาความปลอดภัยระบบโทรศัพท์

VoIP เติบโตจากบริการส่วนบุคคลไปสู่แพลตฟอร์มการสื่อสารทางธุรกิจที่สำคัญ

หญ้าจะเขียวกว่าเสมอเมื่อคุณรดน้ำ VoIP ได้ถูกนำมาใช้เพื่อพิสูจน์ว่ามีคุณค่าสำหรับองค์กรต่างๆ ขณะนี้การโทรที่ใช้ SIP ที่ปลอดภัยกลายเป็นมาตรฐานแล้ว

การบำรุงรักษา PBX ภายในองค์กรและอุปกรณ์โทรศัพท์อื่นๆ ถือเป็นความรับผิดชอบที่ยิ่งใหญ่ ระบบโทรศัพท์ก็ไม่แตกต่างกันเนื่องจากองค์กรต่างๆ ถ่ายโอนระบบอีเมลและเว็บโฮสติ้งไปยังระบบคลาวด์

ระบบโทรศัพท์บนคลาวด์ อย่าง Nextiva ช่วยให้เจ้าหน้าที่ไอทีสามารถรับมือกับโครงการที่ใหญ่กว่าได้ แทนที่จะซ่อมแซมอุปกรณ์เก่า พวกเขาสามารถจัดเตรียมพนักงานที่ทำงานทางไกลให้กับบริษัทได้

ความคิดสุดท้ายเกี่ยวกับความปลอดภัยของ VoIP

องค์กรที่รักษาความปลอดภัยการรับส่งข้อมูลด้วยเสียงจะมีความยืดหยุ่นมากกว่าองค์กรที่ไม่ได้ใช้งาน หากปี 2020 มีอะไรสอนเราบ้าง ก็คือ คุณต้องเตรียมพร้อมสำหรับทุกเหตุการณ์ฉุกเฉิน

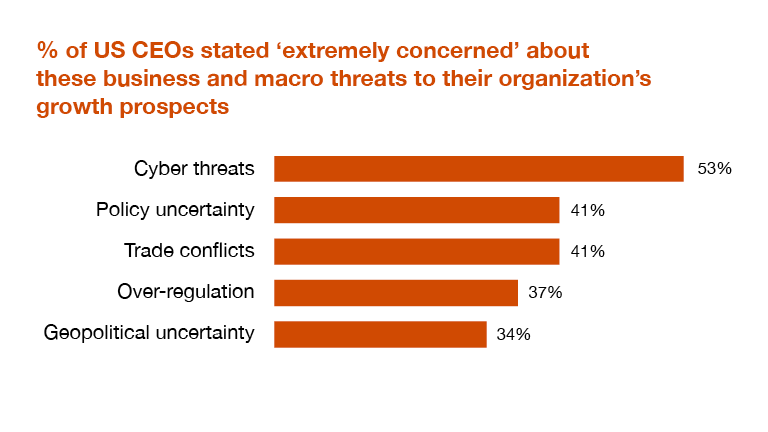

จากผล การสำรวจ CEO ของสหรัฐอเมริกาประจำปี 2020 จาก PwC พบว่า 53% ของ CEO “มีความกังวลอย่างยิ่ง” เกี่ยวกับความปลอดภัยทางไซเบอร์ สิ่งนี้น่าประหลาดใจเมื่อพิจารณาว่าภัยคุกคามทางไซเบอร์ มีน้ำหนักมากกว่า นโยบาย การค้า กฎระเบียบของรัฐบาล และความไม่แน่นอนทางภูมิรัฐศาสตร์

ความรับผิดชอบด้านความปลอดภัยส่วนใหญ่ขึ้นอยู่กับการรักษาความปลอดภัยในการปฏิบัติงาน คุณสามารถบรรเทาภัยคุกคามได้ดีขึ้นโดยการยอมรับโทรศัพท์ VoIP เป็นอุปกรณ์เครือข่ายที่ทรงพลัง

แม้จะมีทั้งหมดนี้ ผู้ให้บริการ VoIP ที่ปลอดภัยก็สามารถทำได้หลายอย่างเท่านั้น คุณต้องเสริมสร้างการป้องกันเครือข่ายภายในและให้ความรู้แก่ผู้ใช้ก่อน

บริการโทรศัพท์ทางธุรกิจ ที่มีชื่อเสียงสามารถเป็นหลักประกันที่คุณต้องการในการรักษาสภาพแวดล้อมการโทรที่ปลอดภัย ตรวจสอบการรับรองและศึกษาความน่าเชื่อถือ มาตรการรักษาความปลอดภัย และความสามารถในการเข้ารหัสการโทร

ระบบโทรศัพท์ที่ไอทีชอบ

การรักษาความปลอดภัยระดับองค์กร คุณสมบัติที่แน่วแน่ ดูว่าทำไมทีมไอทีถึงไว้วางใจ Nextiva สำหรับบริการโทรศัพท์ของบริษัท