22 dicas para evitar que seu blog Wordpress seja hackeado

Publicados: 2011-02-22Como evitar que seu site WordPress seja hackeado

Se você usa ou não medidas de segurança em seu site ou blog agora ou não, o fato é…

Sensible Bloggers levam a sério a segurança do site e fazem tudo o que podem para evitar que seu blog WordPress seja invadido.

A segurança online é um problema muito real.

Muitas pessoas esquecem de atualizar os plugins e não estão usando a versão mais recente do WordPress. Não fazer isso pode significar um desastre se você não tomar medidas para evitar que seu blog seja invadido.

Perder o conteúdo do seu blog ou site pode destruir um negócio, reputação ou apenas a presença online que você está tentando aumentar; imagine ter um blog com centenas de posts, comentários e até links de afiliados apenas para descobrir que ele foi destruído no dia seguinte! Não é uma sensação agradável. No entanto, existem maneiras de tornar a segurança do seu site mais forte do que melhor.

Você pode adicionar plugins, atualizar a estrutura do seu blog, basicamente, existem muitas maneiras de tornar seu blog ou site seguro. Então, para ajudá-lo, escrevi este artigo curto, mas informativo. Espero que ajude alguns de vocês.

Este post foi criado por mim, é claro, mas também pelo meu amigo genial, Julius, que dirige o And Break! Confira o blog dele para minhas ótimas dicas.

Como evitar que seu site WordPress seja hackeado

Faça backup do seu blog

Antes de fazer qualquer alteração no seu blog, certifique-se de fazer backup do seu blog. O problema com a maioria dos plugins gratuitos é que eles não fazem backup de todos os seus dados. Por exemplo, se o seu blog WordPress for excluído e você restaurar o backup de um plug-in gratuito, você ainda terá perdido muitos dos seus dados, como as imagens, pois eles não são copiados com esses plug-ins. É por isso que eu recomendaria usar o Backup Buddy, que faz backup de seu blog WordPress completo e permite restaurá-lo facilmente em um momento posterior.

Se você tiver dúvidas sobre se o seu blog pode ser invadido, não deixe de dar uma olhada no Backup Buddy.

Use senhas fortes

Senhas fortes são essenciais para usuários com altos privilégios, como administradores. Sem eles, seu blog ficará vulnerável a ataques de força bruta. Essencialmente, são ataques nos quais o invasor tenta adivinhar a senha passando por várias senhas – combinações de usuários. Se você usar senhas seguras, as chances de ataques de força bruta bem-sucedidos se tornarão extremamente baixas.

Aqui estão algumas dicas sobre quais senhas seguras devem incluir:

- use pelo menos 1-2 números use caracteres maiúsculos e minúsculos

- use caracteres especiais como !@#…

Você também não deve usar senhas como sua data de nascimento ou hobbies seus. Esse tipo de senha é muito insegura, pois os hackers podem encontrar informações pessoais facilmente.

Outro passo importante que você deve tomar é ter muitas senhas diferentes. É bom ter apenas uma única senha e acessar tudo por ela, mas imagine o que acontece se alguém souber essa senha. Ele pode basicamente acessar todas as suas contas.

Por esse motivo, use muitas senhas diferentes.

Acompanhe os patches e atualizações

Este é outro passo vital para proteger seu blog. Patches e atualizações são criados para corrigir falhas de segurança e adicionar funcionalidades ao software. Não há razão para não instalá-los.

Essencialmente, você também deve se manter informado sobre as mudanças no WordPress e vulnerabilidades em geral. Eu, portanto, aconselho você a seguir estes dois feeds:

- Desenvolvimento WordPress

- BlogSecurity.net

O primeiro é o feed de desenvolvimento do WordPress, onde são postados os novos lançamentos e as atualizações mais recentes do WordPress. O outro é o feed do BlogSecurity.net. Esses caras costumam postar vulnerabilidades existentes nos plugins do WordPress ou no próprio WordPress.

Use SSH em vez de FTP

O FTP em geral não é tão seguro quanto as pessoas pensam que é. Suas credenciais de FTP geralmente não são criptografadas e fáceis de capturar.

Uma alternativa muito segura ao FTP é o SSH. O SSH usa um algoritmo direto para criptografar todos os dados enviados por ele, incluindo arquivos. Leia esta história e você pode mudar de ideia sobre o uso de FTP para fazer upload!

Use temas WordPress suportados

A maioria das pessoas pensa que os próprios temas do WordPress não representam um risco de segurança, mas alguns sim. Os temas podem representar um risco de segurança porque nem todo desenvolvedor da Web sabe escrever código seguro.

Por esse motivo, é bom ficar com um tema que seja suportado e atualizado de tempos em tempos. Os temas suportados do WordPress geralmente estão disponíveis por algum dinheiro, mas é melhor prevenir do que remediar. Esses temas pagos são chamados de temas premium. Esses temas são oferecidos por sites como Woo Themes ou Thesis.

Outra vantagem dos modelos profissionais é que, quando você tiver problemas, terá um lugar para onde pode recorrer.

Plugins de varredura para vírus após o download

Hoje você pode facilmente baixar plugins e instalá-los em segundos em seu blog. Mas você precisa ter cuidado com o tipo de extensão que você baixa. Os plug-ins podem conter código malicioso. Por isso, faz sentido verificar se há malware logo após baixá-los.

Você precisa fazer isso especialmente com plugins que você baixou em alguns lugares além do diretório de plugins do WordPress.

Para esta tarefa, é melhor usar um software antivírus. Os sistemas operacionais mais recentes verificam automaticamente a presença de vírus após o download de arquivos. Se você usa um sistema operacional antigo, recomendo verificar seu diretório de download talvez uma vez por semana ou logo após o download de novos arquivos.

Alterar o prefixo da tabela de banco de dados

Para tornar seu banco de dados mais seguro, você deve alterar o prefixo da tabela do banco de dados. O prefixo padrão é wp_ e deve ser alterado para algo diferente, algo mais complicado e mais difícil de adivinhar como 5rt30k_ .

É aí que o WP Security Scan é útil, pois fará isso para você. Você deve instalar o plug-in WP Security de qualquer maneira, pois ele mostrará possíveis riscos de segurança em seu blog.

Limitar o acesso ao diretório Wp-Content

Wp-content é um importante diretório do Wordpress. Os usuários só devem poder acessar determinados tipos de arquivo nesse diretório. Esses tipos de arquivo incluem imagens ( .jpeg , .gif , .png ), Javascript ( .js ), CSS ( .css ) e XML ( .xml ).

Portanto, faz sentido proibir o acesso a todos os outros tipos de dados. O código abaixo permitirá o acesso a imagens, Javascript, CSS e arquivos XML, mas não permitirá o acesso a nenhum outro dado. O código abaixo deve ser colocado no arquivo .htaccess dentro da pasta wp-content .

Pedido negar, permitir

Negar de todos

<Arquivos ~ “.(xml|css|jpe?g|png|gif|js)$”>

Permitir de todos

</Arquivos>

Isso é tudo que você precisa fazer.

Seguro wp-config.php

Wp-config.php é um arquivo muito importante, pois contém todas as informações de acesso e chaves que são vitais para proteger seu blog. Podemos proteger o arquivo adicionando estas linhas ao arquivo .htaccess no diretório raiz do WordPress (onde está o arquivo wp-config ):

# protege wp-config.php

<arquivos wp-config.php>

Pedido negado, permitido

Negar de todos

</files>

Este código nega a todos o acesso ao arquivo wp-config.php .

Sem navegação no diretório

Outra mudança vital em relação à segurança do WordPress é proibir as pessoas de navegar na estrutura de diretórios do seu site. Se você quiser ver como é, basta digitar “index of” no Google e o Google listará todos os sites que permitem a navegação de diretórios.

Para parar esse comportamento, tudo o que você precisa fazer é adicionar a linha de código abaixo ao seu arquivo .htaccess no diretório raiz do WordPress.

Opções Todos - Índices

Isso interromperá o comportamento de uma vez por todas.

Impedir que os mecanismos de pesquisa indexem a seção de administração

Os rastreadores de mecanismos de pesquisa indexam quase todos os conteúdos, desde que sejam instruídos a não fazê-lo. Sua seção de administração sendo indexada nos mecanismos de pesquisa pode ser uma grande ameaça à segurança.

Portanto, é bom manter os rastreadores longe de todos os diretórios do WordPress. A maneira mais fácil de fazer isso é criar um arquivo robots.txt em seu diretório raiz. Em seguida, coloque o seguinte código no arquivo:

Não permitir: /wp-*

Proteja seu diretório de plug-ins

Os plugins que você usa podem dizer muito a um usuário mal-intencionado sobre seu site, portanto, é aconselhável ocultá-los.

Você pode facilmente ocultar os plugins. Em primeiro lugar, abra um editor de texto e crie um arquivo vazio chamado index.html . Em seguida, carregue este arquivo para o seu diretório wp-content/plugins/ .

Excluir a conta de administrador padrão

Ao excluir a conta de administrador , os usuários mal-intencionados não conhecem seu nome de usuário com tanta facilidade. Como toda instalação do WordPress vem com uma conta de administrador, os hackers terão mais facilidade em invadir sua conta, pois já sabem o nome de usuário.

Você não pode excluir sua conta de administrador imediatamente se não tiver uma nova conta de administrador, portanto, siga estas etapas:

- Crie uma nova conta de administrador (com um nome de usuário mais difícil de adivinhar)

- Sair

- Faça login usando a nova conta e senha de administrador

- Excluir a conta antiga

Alterar direitos de acesso padrão para usuários

Os direitos de acesso padrão são bastante seguros, mas se você quiser estar no lado seguro e ter mais controle sobre os direitos que todos os usuários do seu blog têm, isso é essencial.

É bem simples configurá-lo. Tudo que você tem a fazer é:

- Baixe o plug-in do Gerenciador de funções

- Faça o upload para o seu blog WordPress

- Ative-o

Em seguida, vá para a seção Usuários do seu blog. Lá você pode configurar o plugin Role Manager para atender às suas necessidades.

Excluir contas de usuário inativas

Contas de usuário inativas são irritantes e também um risco de segurança. Algumas pessoas escolhem senhas fracas quando se inscrevem no seu blog. Se a conta estiver inativa, mas ainda estiver em seu blog, usuários mal-intencionados poderão usar essa conta para obter acesso ao seu blog.

Portanto, a melhor coisa a fazer é apenas excluir contas de usuário inativas no WordPress (embora você precise garantir que isso não quebre nada). Para fazer isso, vá ao seu painel do WordPress e clique em Usuários . Isso leva você para a página onde todos os usuários serão listados.

Em seguida, vá em frente e exclua os que você sabe que estão inativos.

Adicionar chaves de autenticação do WordPress ao wp-config.php

Adicionar chaves do WordPress é outra medida de segurança importante. Essas chaves devem ser aleatórias e funcionar como sais para cookies do WordPress, garantindo assim uma melhor criptografia dos dados do usuário.

Use o Wordpress Key Generator para gerar essas chaves e apenas substitua, no arquivo wp-config.php , as linhas abaixo pelas geradas:

define('AUTH_KEY', 'coloque sua frase única aqui');

define('SECURE_AUTH_KEY', 'coloque sua frase única aqui');

define('LOGGED_IN_KEY', 'coloque sua frase única aqui');

define('NONCE_KEY', 'coloque sua frase única aqui');

Isso é realmente tudo que você tem que fazer.

Impedir que o blog do WordPress seja hackeado – Instale um firewall do WordPress

Existe um plugin por aí chamado WordPress Firewall 2 que realmente protege seu blog de hackers maliciosos. O que ele faz é alertá-lo sempre que alguém está tentando invadir seu blog. É claro que também bloqueará a tentativa do hacker.

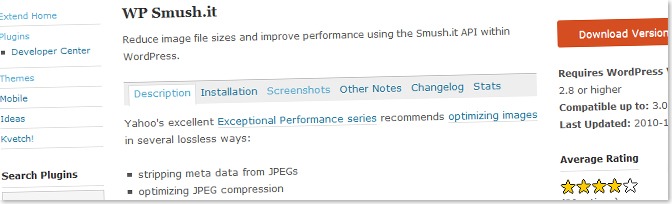

O problema com este plugin é que ele faz seu trabalho muito bem. Isso significa que geralmente também impede que você faça alterações em seu blog. Se você editar seu arquivo de tema do WordPress e clicar em salvar, o plug-in do Firewall o bloqueará. Isso também aconteceu comigo ao usar o plugin Smush.it manualmente.

Isso é extremamente irritante, mas pelo menos mostra que o plugin realmente funciona. A única coisa que você pode fazer se quiser editar arquivos como esses é desabilitar o plug-in e reativá-lo mais tarde.

Solte a string de versão do Wordpress

<meta content="Wordpress 2.5" />

A string de versão que o WordPress adiciona automaticamente ao seu tema é importante porque fornece a um usuário mal-intencionado informações sobre se um blog está corrigido ou não. Se for uma versão desatualizada, o invasor começará imediatamente a procurar falhas de segurança que foram divulgadas sobre essa versão específica do WordPress.

O WordPress geralmente adiciona automaticamente essa string de versão ao seu tema. A linha de código abaixo dirá ao WordPress para não adicionar a string de versão ao seu cabeçalho. Tudo o que você precisa fazer é adicionar o código ao seu arquivo functions.php .

<?php remove_action('wp_head', 'wp_generator'); ?>

Agora dê uma olhada no código-fonte do seu site. Se a meta tag do gerador ainda estiver lá, você deve verificar se o seu header.php contém essa linha:

<meta name=”generator” content=”WordPress <?php bloginfo('version'); ?>” />

Se for esse o caso, vá em frente e exclua-o.

Evite que o blog do WordPress seja hackeado – sempre use HTTPS ao fazer login no seu painel

HTTPS é a versão segura do HTTP. Ao usar HTTPS seus dados, ou seja, senhas e nomes de usuário, não envie em texto simples, em vez disso, eles são criptografados. Isso torna mais difícil para as pessoas interceptarem e decodificarem corretamente sua senha e nome de usuário.

Se você quiser usar HTTPS ao fazer login no painel do WordPress, poderá usar um dos códigos abaixo e adicioná-los a wp-config.php .

define('FORCE_SSL_LOGIN', true);

O código acima força o WordPress a usar SSL ao fazer login em seu painel de administração, mas apenas ao fazer login. Ele não impõe o uso de SSL ao usar seu painel.

Em vez de fazer isso manualmente, você também pode adicionar um plugin como WordPress HTTPS (SSL)

Para evitar que o blog do WordPress seja hackeado - Bloqueie tentativas de acesso ao diretório wp-admin

A pasta wp-admin é um dos diretórios mais importantes do seu blog. Você pode acessar seu painel através dele. Impedir que outras pessoas acessem esse diretório é uma etapa essencial para proteger seu blog.

Você pode fazer isso criando um arquivo .htaccess no diretório wp-admin . Adicione o código abaixo a ele, mas altere os endereços IP para os seus próprios. Se você não sabe qual é o seu endereço IP, visite WhatIsMyIP.

AuthUserFile /dev/null

AuthGroupFile /dev/null

AuthName “Controle de Acesso”

Tipo de autenticação básico

ordem negar, permitir

negar de todos

# endereço IP residencial da lista de permissões

permitir a partir de 64.233.169.99

# endereço IP de trabalho da lista de permissões

permitir a partir de 69.147.114.210

permitir a partir de 199.239.136.200

Não faz sentido usar este código se você tiver muitas pessoas escrevendo em seu blog, especialmente se elas mudam constantemente. O problema é que você sempre precisa adicionar/excluir endereços IP, com base em quem precisa acessar seu blog no momento.

Outra desvantagem é quando seu provedor de Internet lhe atribui um endereço IP dinâmico, o que significa que seu endereço IP está mudando constantemente. Se for esse o caso, não adicione o código ao arquivo .htaccess .

Para evitar que o blog do WordPress seja hackeado – restrinja o número de tentativas de login do WordPress com falha

Restringir o número de tentativas com falha impede que os usuários usem técnicas de força bruta em sua conta do WordPress. Um ataque de força bruta é uma tentativa de descobrir a senha do usuário experimentando todas as senhas possíveis.

Como contramedida, existem plugins que banem automaticamente um usuário por uma hora se ele errar a senha três vezes seguidas. O bloqueio de login é um desses plugins do WordPress.

Ocultar erros de login do painel

Você já notou que quando você tenta fazer login com um nome de usuário existente e uma senha errada, você recebe uma mensagem dizendo Error: Incorrect Password . Se você efetuar login com um nome de usuário inexistente e alguma senha, uma mensagem diferente aparecerá relatando Error: Invalid Username .

Isso ajuda os usuários mal-intencionados a descobrir que tipo de nome de usuário existe.

Portanto, aconselho você a adicionar a seguinte linha ao seu arquivo functions.php :

add_filter('login_errors',create_function('$a', “return null;”);

Sempre que ocorrer um erro, aparecerá uma linha em branco. Experimente.

Artigo recomendado: 10 maneiras de melhorar a segurança do blog