Wordpressブログがハッキングされるのを防ぐための22のヒント

公開: 2011-02-22あなたのWordPressウェブサイトがハッキングされるのを避ける方法

あなたが今あなたのウェブサイトやブログの中でセキュリティ対策を使っているかどうかにかかわらず、事実は…

賢明なブロガーはウェブサイトのセキュリティを真剣に受け止め、WordPressブログがハッキングされるのを防ぐためにできる限りのことをします。

オンラインセキュリティは非常に現実的な問題です。

多くの人がプラグインの更新を忘れており、最新バージョンのWordPressを使用していません。 ブログがハッキングされるのを防ぐための措置を講じていない場合、これを行わないと災害を意味する可能性があります。

ブログやウェブサイトのコンテンツを失うと、ビジネス、評判、またはスケールアップしようとしていたオンラインプレゼンスだけが破壊される可能性があります。 何百もの投稿、コメント、さらにはアフィリエイトリンクさえもあるブログが、翌日破壊されたことがわかるだけだと想像してみてください。 いい感じではありません。 ただし、Webサイトのセキュリティを強化する方法はいくつかあります。

プラグインを追加したり、ブログのフレームワークを更新したりできます。基本的に、ブログやWebサイトを安全にする方法はたくさんあります。 それで、あなたを助けるために、私はこの短いが有益な記事を書きました。 それがあなた方の何人かを助けることを願っています。

この投稿はもちろん私自身だけでなく、私の天才ブログの友人であり、AndBreakを運営しているJuliusによってまとめられました。 彼のブログで私のすばらしいヒントをチェックしてください。

WordPressサイトがハッキングされないようにする方法

ブログをバックアップする

ブログに変更を加える前に、必ずブログをバックアップしてください。 ほとんどの無料プラグインの問題は、すべてのデータをバックアップしないことです。 たとえば、WordPressブログが削除され、無料のプラグインからバックアップを復元した場合でも、これらのプラグインでバックアップされていないため、画像などの多くのデータが失われます。 そのため、WordPressブログ全体をバックアップし、後で簡単に復元できるBackupBuddyを使用することをお勧めします。

ブログがハッキングされる可能性があるかどうかについて懸念がある場合は、必ずBackupBuddyを確認してください。

強力なパスワードを使用する

管理者などの特権の高いユーザーには、強力なパスワードが不可欠です。 それらがないと、ブログはブルートフォース攻撃に対して脆弱になります。 基本的に、これらは、攻撃者が多数のパスワード(ユーザーの組み合わせ)を調べてパスワードを推測しようとする攻撃です。 安全なパスワードを使用すると、ブルートフォース攻撃が成功する可能性は非常に低くなります。

安全なパスワードに含めるべきヒントは次のとおりです。

- 少なくとも1〜2個の数字を使用します大文字と小文字を使用します

- !@#…などの特殊文字を使用してください

また、誕生日や趣味などのパスワードは使用しないでください。 この種のパスワードは、ハッカーが個人情報を簡単に見つけることができるため、非常に安全ではありません。

あなたが取らなければならないもう一つの重要なステップは、たくさんの異なるパスワードを持つことです。 たった1つのパスワードを持っていて、それを介してすべてにアクセスできるのは素晴らしいことですが、誰かがこのパスワードを知っているとどうなるか想像してみてください。 彼は基本的にすべてのアカウントにアクセスできます。

そのため、さまざまなパスワードを使用してください。

パッチとアップデートについていく

これは、ブログを保護するためのもう1つの重要なステップです。 セキュリティホールを修正し、ソフトウェアの機能を追加するために、パッチとアップデートが作成されます。 それらをインストールしない理由はありません。

基本的に、WordPressの変更と一般的な脆弱性についても常に把握しておく必要があります。 したがって、次の2つのフィードに従うことをお勧めします。

- WordPress開発

- BlogSecurity.net

1つ目はWordPress開発フィードで、WordPressの新しいリリースと最新のアップデートが投稿されています。 もう1つは、BlogSecurity.netからのフィードです。 これらの人は、WordPressプラグインまたはWordPress自体に存在する脆弱性を投稿することがよくあります。

FTPの代わりにSSHを使用する

FTPは一般的に、人々が思っているほど安全ではありません。 FTPクレデンシャルは通常暗号化されておらず、簡単に取得できます。

FTPの非常に安全な代替手段はSSHです。 SSHは、ファイルを含め、SSHを介して送信されるすべてのデータを暗号化するために単純なアルゴリズムを使用します。 このストーリーを読んでください。FTPを使用してアップロードすることに気が変わるかもしれません。

サポートされているWordPressテーマを使用する

ほとんどの人は、WordPressテーマ自体はセキュリティリスクをもたらさないと考えていますが、一部の人々はそうしています。 すべてのWeb開発者が安全なコードの記述方法を知っているわけではないため、テーマはセキュリティリスクをもたらす可能性があります。

このため、随時サポートおよび更新されるテーマに固執することをお勧めします。 サポートされているWordPressテーマは、一般的にいくらかお金で利用できますが、後悔するよりも安全である方がよいでしょう。 これらの有料テーマはプレミアムテーマと呼ばれます。 このようなテーマは、WooThemesやThesisなどのWebサイトで提供されています。

プロのテンプレートのもう1つの利点は、問題が発生したときに、頼れる場所があることです。

ダウンロード後にプラグインのウイルスをスキャンする

今日では、プラグインを簡単にダウンロードして、ブログに数秒でインストールできます。 ただし、ダウンロードする拡張機能の種類には注意する必要があります。 プラグインには悪意のあるコードが含まれている可能性があります。 このため、マルウェアをダウンロードした直後にスキャンするのは理にかなっています。

特に、WordPressプラグインディレクトリ以外の場所にダウンロードしたプラグインを使用してこれを行う必要があります。

このタスクでは、ウイルス対策ソフトウェアを使用するのが最適です。 新しいオペレーティングシステムは、ファイルのダウンロード後にウイルスを自動的にチェックします。 古いオペレーティングシステムを使用している場合は、ダウンロードディレクトリを週に1回、または新しいファイルをダウンロードした直後にスキャンすることをお勧めします。

データベーステーブルプレフィックスを変更する

データベースをより安全にするには、データベーステーブルのプレフィックスを変更する必要があります。 デフォルトのプレフィックスはwp_であり、 5rt30k_のように、より複雑で推測しにくい別のプレフィックスに変更する必要があります。

WPセキュリティスキャンはこれを行うので便利です。 ブログに潜在的なセキュリティリスクが表示されるため、とにかくWPセキュリティプラグインをインストールする必要があります。

Wp-ContentDirectoryへのアクセスを制限する

Wp-contentは重要なWordpressディレクトリです。 ユーザーは、このディレクトリ内の特定のファイルタイプにのみアクセスできる必要があります。 これらのファイルタイプには、画像( .jpeg 、 .gif 、 .png )、Javascript( .js )、CSS( .css )、およびXML( .xml )が含まれます。

したがって、他のすべてのタイプのデータへのアクセスを禁止することは理にかなっています。 以下のコードは、画像、Javascript、CSS、およびXMLファイルへのアクセスを許可しますが、他のデータへのアクセスは許可しません。 以下のコードは、 wp-contentフォルダー内の.htaccessファイルに配置する必要があります。

注文拒否、許可

すべてから拒否

<ファイル〜“。(xml | css | jpe?g | png | gif | js)$”>

すべてから許可する

</ファイル>

それがあなたがする必要があるすべてです。

安全なwp-config.php

Wp-config.phpは、ブログの保護に不可欠なすべてのアクセス情報とキーが含まれているため、非常に重要なファイルです。 これらの行をWordPressルートディレクトリ( wp-configファイルがある場所)の.htaccessファイルに追加することで、ファイルを保護できます。

#wp-config.phpを保護する

<ファイルwp-config.php>

注文拒否、許可

すべてから拒否

</ファイル>

このコードは、 wp-config.phpファイルへのすべてのアクセスを拒否します。

ディレクトリブラウジングなし

WordPressのセキュリティに関するもう1つの重要な変更は、ユーザーがWebサイトのディレクトリ構造を閲覧できないようにすることです。 これがどのように見えるかを確認したい場合は、Googleに「indexof」と入力するだけで、Googleはディレクトリの閲覧を許可するすべてのWebサイトを一覧表示します。

この動作を停止するには、WordPressのルートディレクトリにある.htaccessファイルに以下のコード行を追加するだけです。

オプションすべて-インデックス

これにより、動作が完全に停止します。

検索エンジンが管理セクションにインデックスを付けないようにする

検索エンジンのクローラーは、そうしないように指示されている限り、ほぼすべてのコンテンツにインデックスを付けます。 検索エンジンでインデックスに登録されている管理セクションは、セキュリティ上の大きな脅威となる可能性があります。

したがって、クローラーをすべてのWordPressディレクトリから遠ざけることをお勧めします。 これを行う最も簡単な方法は、ルートディレクトリにrobots.txtファイルを作成することです。 次に、次のコードをファイルに配置します。

禁止:/ wp- *

プラグインディレクトリを保護する

使用するプラグインは、悪意のあるユーザーにWebサイトについて多くのことを伝える可能性があるため、プラグインを非表示にすることをお勧めします。

プラグインは簡単に隠すことができます。 まず、テキストエディタを開き、 index.htmlという名前の空のファイルを作成します。 次に、このファイルをwp-content /plugins/ディレクトリにアップロードします。

デフォルトの管理者アカウントを削除する

管理者アカウントを削除することにより、悪意のあるユーザーはあなたのユーザー名をそれほど簡単に知ることができなくなります。 すべてのWordPressインストールには管理者アカウントが付属しているため、ハッカーはすでにユーザー名を知っているため、アカウントに侵入するのが簡単になります。

新しい管理者アカウントがない場合、管理者アカウントをすぐに削除することはできないため、次の手順に従います。

- 新しい管理者アカウントを作成します(推測しにくいユーザー名で)

- ログアウト

- 新しい管理者アカウントとパスワードを使用してログインします

- 古いアカウントを削除する

ユーザーのデフォルトのアクセス権を変更する

デフォルトのアクセス権はかなり安全ですが、安全を確保し、ブログのすべてのユーザーが持つ権利をより細かく制御したい場合は、これが不可欠です。

設定はとても簡単です。 あなたがしなければならないのは:

- RoleManagerプラグインをダウンロードします

- WordPressブログにアップロードしてください

- それをアクティブにします

次に、ブログの[ユーザー]セクションに移動します。 そこで、ニーズに合わせてRoleManagerプラグインを設定できます。

非アクティブなユーザーアカウントを削除する

非アクティブなユーザーアカウントは煩わしく、セキュリティ上のリスクもあります。 彼らがあなたのブログにサインアップするとき、何人かの人々は弱いパスワードを選びます。 アカウントが非アクティブであるがブログに残っている場合、悪意のあるユーザーがこのアカウントを使用してブログにアクセスする可能性があります。

したがって、最善の方法は、WordPressで非アクティブなユーザーアカウントを削除することです(ただし、何も壊れないようにする必要があります)。 これを行うには、WordPressダッシュボードに移動し、[ユーザー]をクリックします。 これにより、すべてのユーザーが一覧表示されるページに移動します。

次に、先に進んで、非アクティブであることがわかっているものを削除します。

WordPress認証キーをwp-config.phpに追加します

WordPressキーの追加は、もう1つの重要なセキュリティ対策です。 これらのキーはランダムであり、WordPress Cookieのソルトとして機能するため、ユーザーデータの暗号化が向上します。

Wordpress Key Generatorを使用してこれらのキーを生成し、 wp-config.phpファイルで以下の行を生成されたものに置き換えます。

define('AUTH_KEY'、'ここにあなたのユニークなフレーズを入れてください');

define('SECURE_AUTH_KEY'、'ここにあなたのユニークなフレーズを入れてください');

define('LOGGED_IN_KEY'、'ここにあなたのユニークなフレーズを入れてください');

define('NONCE_KEY'、'ここにあなたのユニークなフレーズを入れてください');

それは実際にあなたがしなければならないすべてです。

WordPressブログがハッキングされるのを防ぐ–WordPressファイアウォールをインストールする

悪意のあるハッカーからブログを実際に保護するWordPressFirewall2と呼ばれるプラグインがあります。 それがすることは、誰かがあなたのブログをハッキングしようとしているときはいつでもあなたに警告することです。 もちろん、ハッカーの試みも阻止します。

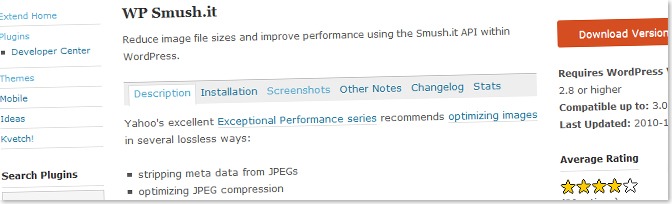

このプラグインの問題は、それがあまりにもうまく機能することです。 つまり、通常、ブログに変更を加えることもできなくなります。 WordPressテーマファイルを編集してから[保存]をクリックすると、ファイアウォールプラグインによってブロックされます。 これは、Smush.itプラグインを手動で使用しているときにも発生しました。

これは非常に面倒ですが、少なくともプラグインが実際に機能していることを示しています。 このようなファイルを編集したい場合にできることは、プラグインを無効にして後で再度有効にすることだけです。

Wordpressのバージョン文字列を削除します

<meta content =” Wordpress 2.5” />

WordPressがテーマに自動的に追加するバージョン文字列は、ブログにパッチが適用されているかどうかに関する悪意のあるユーザー情報を提供するため、重要です。 古いバージョンの場合、攻撃者はすぐにその特定のWordPressバージョンについて公開されたセキュリティホールを探し始めます。

WordPressは通常、このバージョン文字列をテーマに自動的に追加します。 以下のコード行は、WordPressにバージョン文字列をヘッダーに追加しないように指示します。 あなたがしなければならないのはあなたのfunctions.phpファイルにコードを追加することです。

<?php remove_action('wp_head'、'wp_generator'); ?>

今あなたのウェブサイトのソースコードを見てみましょう。 ジェネレータメタタグがまだそこにある場合は、 header.phpに次のような行が含まれているかどうかを確認する必要があります。

<meta name =” generator” content =” WordPress <?php bloginfo('version'); ?>” />

その場合は、先に進んで削除してください。

WordPressブログがハッキングされるのを防ぐ–ダッシュボードにログインするときは常にHTTPSを使用してください

HTTPSはHTTPの安全なバージョンです。 HTTPSを使用する場合、データ、つまりパスワードとユーザー名はクリアテキストで送信せず、代わりに暗号化されます。 これにより、パスワードとユーザー名を傍受して正しく解読することが困難になります。

WordPressダッシュボードにログインするときにHTTPSを使用する場合は、以下のコードのいずれかを使用して、それらをwp-config.phpに追加できます。

define('FORCE_SSL_LOGIN'、true);

上記のコードは、管理パネルにログインするときにのみWordPressにSSLを使用するように強制しますが、ログインする場合にのみ使用します。ダッシュボードの使用中にSSLを使用することは強制されません。

これを手動で行う代わりに、WordPress HTTPS(SSL)のようなプラグインを追加することもできます

WordPressブログがハッキングされるのを防ぐために–wp-adminディレクトリへのアクセス試行をブロックする

wp-adminフォルダーは、ブログで最も重要なディレクトリの1つです。 あなたはそれを通してダッシュボードにアクセスすることができます。 他の人がこのディレクトリにアクセスするのをブロックすることは、ブログを保護するための重要なステップです。

これを行うには、 wp-adminディレクトリに.htaccessファイルを作成します。 以下のコードを追加しますが、IPアドレスを自分のものに変更します。 IPアドレスがわからない場合は、WhatIsMyIPにアクセスしてください。

AuthUserFile / dev / null

AuthGroupFile / dev / null

AuthName「アクセス制御」

AuthType Basic

注文拒否、許可

すべてから否定する

#ホームIPアドレスをホワイトリストに登録

64.233.169.99から許可

#ホワイトリストの仕事用IPアドレス

69.147.114.210から許可

199.239.136.200から許可

ブログにたくさんの人が書いている場合、特に彼らが絶えず変化している場合は、このコードを使用しても意味がありません。 問題は、現時点でブログにアクセスする必要があるユーザーに基づいて、常にIPアドレスを追加/削除する必要があることです。

もう1つの欠点は、インターネットプロバイダーが動的IPアドレスを割り当てた場合です。これは、IPアドレスが絶えず変化していることを意味します。 その場合は、コードを.htaccessファイルに追加しないでください。

WordPressブログがハッキングされるのを防ぐために–失敗したWordPressログイン試行の数を制限します

失敗する試行回数を制限することで、ユーザーがWordPressアカウントでブルートフォース手法を使用できないようにします。 ブルートフォース攻撃は、考えられるすべてのパスワードを試して、ユーザーのパスワードを見つけようとする試みです。

対策として、3回連続でパスワードを間違えた場合に1時間自動的に禁止するプラグインがあります。 ログインロックダウンは、これらのWordPressプラグインの1つです。

ダッシュボードのログインエラーを非表示にする

既存のユーザー名と間違ったパスワードでログインしようとすると、「エラー:パスワードが正しくありません」というメッセージが表示されることに気付いたことがありますか。 存在しないユーザー名とパスワードを使用してログインすると、別のメッセージが表示され、エラー:無効なユーザー名が報告されます。

これは、悪意のあるユーザーがどのような種類のユーザー名が存在するかを把握するのに役立ちます。

したがって、 functions.phpファイルに次の行を追加することをお勧めします。

add_filter('login_errors'、create_function('$ a'、“ return null;”));

エラーが発生するたびに、空白行が表示されます。 やってみて。

おすすめの記事:ブログのセキュリティを向上させる10の方法