DMARC란 무엇이며 내 이메일 마케팅에 어떤 영향을 미칩니까?

게시 됨: 2014-06-20이메일 마케팅 담당자라면 이메일 업계에서 떠도는 새로운 약어인 DMARC에 대해 들어보셨을 것입니다. 많은 마케터들이 이 새로운 약어가 무엇인지, 그리고 그것이 그들의 전송 관행에 영향을 미칠지 묻고 있습니다. 오늘 저의 목표는 여러분의 걱정을 덜어주고 그것이 무엇이며 왜 그것을 고려할 수 있는지를 매우 간단하게 설명하는 것입니다. 시작하자.

DMARC란 무엇입니까?

DMARC는 Domain-based Message Authentication, Reporting and Conformance의 약자입니다. DMARC는 이메일 수신자(ISP)가 이메일 인증을 수행하는 방법을 표준화 하고 이메일 발신자에게 피드백을 제공합니다.

- 이메일 발신자의 경우 기존 인바운드 이메일 인증 프로세스에 맞게 설계된 이메일 인증 애드온입니다.

- 실제로 메시지가 SPF 및/또는 DKIM에 의해 보호될 때 수신 서버에 알립니다.

- 발신자인 경우 이메일 수신자에게 다음과 같이 지시할 수 있습니다. 도메인에서 보낸 것처럼 보이지만 인증되지 않은 이메일을 받은 경우 스팸 폴더에 직접 넣거나 완전히 거부해야 합니다.

- DMARC를 사용하면 이메일 발신자는 합법적이거나 가짜인 도메인을 사용하는 메시지에 대한 피드백을 받습니다. 이렇게 하면 도메인을 피싱하는 사람을 추적하는 데 도움이 됩니다.

DMARC는 메일 수신자와 이메일 발신자를 피싱 또는 스푸핑 이메일 공격의 피해자가 되지 않도록 보호합니다. 수신자의 받은 편지함에 도달하기 전에 이러한 공격을 방지합니다.

기술 사양으로서의 DMARC는 개인 정보의 안전과 인터넷 통신 보호와 관련된 산업, 조직 및 회사 연합의 결과입니다.

DMARC의 세 가지 주요 목표

1.) 이메일 인증이 사용되고 있는지 확인합니다(SPF, DKIM, 보낸 사람 ID).

2.) 귀하의 도메인을 사용하는 메시지에 대한 피드백을 제공하십시오(합법적이든 아니든).

3.) 인증에 실패한 메시지(아무것도 하지 않음, 거부, 격리)에 정책을 적용하고 발신자에게 사용할 메시지를 지정할 수 있는 기능을 제공합니다.

DMARC의 중요성

- 보낸 사람은 자신이 피싱이나 스푸핑을 당할 위험이 어느 정도인지 거의 알지 못합니다. 대부분의 발신자는 현재 자신의 도메인 ID를 사용하는 사기 시도가 아니라 메시지 전달만 모니터링합니다. 현재 업계에는 이러한 공격으로부터 마케터를 보호할 수 있는 도구가 거의 또는 전혀 없습니다. DMARC는 이들 각각에 도움이 됩니다.

- 이메일을 스푸핑하기가 더 쉬워졌습니다. 이것은 수신자가 받은 편지함에서 무엇이 진짜이고 무엇이 스푸핑되었는지 식별하는 데 어려움을 겪고 있음을 의미합니다. 신원 도용 및 관련 문제에 대한 광범위한 홍보를 고려할 때 이메일의 진위 여부가 불확실한 수신자는 더 많은 이메일을 스팸으로 표시할 가능성이 높습니다. 그들이 귀하의 이메일 메시지에 그렇게 하면 다른 배달 문제가 발생할 수 있습니다.

- 사람들의 매우 귀중한 개인 정보에 대한 보안 공격이 업계에서 거의 보편화되고 있습니다. 지난 몇 년 동안 회사가 침해당했다는 소식을 몇 번이나 들었습니까? 얼마나 많은 분들이 개인적으로 영향을 받았습니까? 저는 1억 1천만 명의 다른 개인과 함께 Target 위반의 피해자였습니다. (월스트리트 저널의 PF Chang's, Neiman-Marcus 등도 참조하십시오.)

DMARC의 이점

- 발신자가 반응하기보다는 능동적으로 행동할 수 있도록 합니다(특히 신뢰할 수 있는 브랜드의 경우 예방 조치는 여전히 상당한 가치가 있습니다. Target의 문제는 CEO를 밀어내고 주가에 영향을 미쳤으며 이는 시작에 불과합니다).

- 발신자와 수신자를 금융 및 개인 정보 공격의 피해자로부터 보호합니다.

- 도메인을 피싱하거나 스푸핑하는 메시지는 고객의 받은편지함에 도달하기 전에 차단됩니다.

- 스팸을 줄여 적법한 이메일 배달 증가로 이어집니다.

- ISP의 인증되지 않은 이메일 처리에 대한 추측 제거

- 발신자와 ISP 및 고객과의 전반적인 관계를 개선합니다.

- 보낸 사람에게 나쁜 사람을 식별할 수 있는 피드백을 제공합니다.

DMARC 구현 방법

1) DMARC 인증을 시작하려면 먼저 SPF 및 DKIM이 있어야 합니다.

- SPF – 발신자 정책 프레임워크

- DKIM – 도메인 키 식별 메일

2) 발신자는 도메인에 대한 회사의 DNS(도메인 이름 서버)에서 DMARC 정책을 정의해야 합니다.

- 발신자는 적절한 정책(거부, 검역, 아무것도 하지 않음)을 설정하여 인증에 실패한 메시지를 처리하는 방법을 ISP에 알립니다.

3) DMARC 정책 옵션:

- 아무 것도 하지 않음 : 처음 구현할 때 기본적으로 1단계입니다. 처음에는 데이터를 포착하고 수집한 다음 추세 및 공격 시도를 식별하는 그물로 사용됩니다(모니터 모드).

- 격리 : 메시지는 여전히 최종 수신자에게 전송되지만 받은 편지함 대신 격리/스팸 폴더로 이동합니다. 이렇게 하면 수신자가 이메일을 볼 가능성이 줄어듭니다.

- 거부 : DMARC가 실패하면 메시지가 거부됩니다. 받는 사람은 이메일을 볼 수 없습니다.

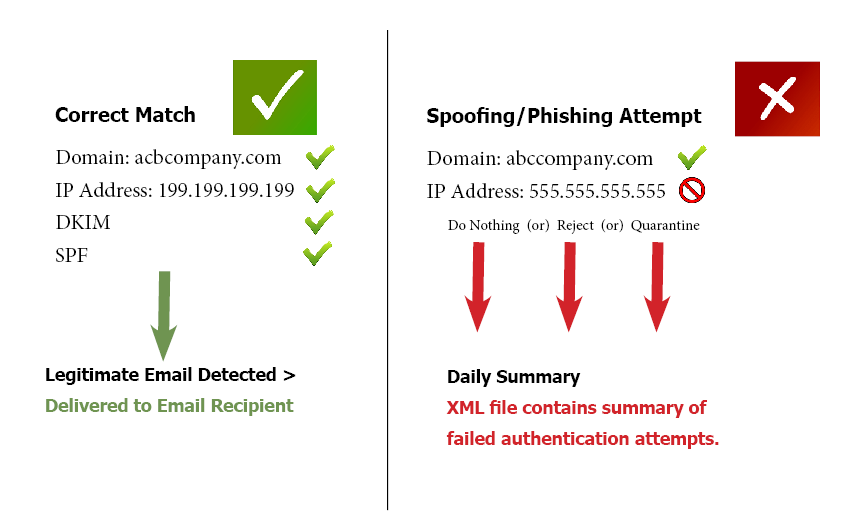

위의 다이어그램은 ISP가 확인하는 검사와 회사에서 선택한 DMARC 정책 설정에 따라 메시지가 전달되는 방법과 스푸핑이 처리되는 방법을 보여줍니다.

위의 다이어그램은 ISP가 확인하는 검사와 회사에서 선택한 DMARC 정책 설정에 따라 메시지가 전달되는 방법과 스푸핑이 처리되는 방법을 보여줍니다.

문제 조사

DMARC 통합의 일환으로 도메인을 피싱하거나 스푸핑하는 회사 및/또는 개인을 식별하는 데 도움이 되도록 분석할 수 있는 보고서를 받도록 등록합니다. 일정 기간 동안 이러한 보고서를 모니터링해야 합니다(회사마다 다름). 그런 다음 보고서에서 얻은 정보를 기반으로 조사를 시작할 수 있습니다. 일부 회사는 내부적으로 조사한 다음 문제를 일으키는 도메인/IP의 호스팅 회사에 연락하여 호스팅 회사에서 문제를 처리하도록 합니다. 금융 기관과 같은 다른 회사는 더 나아가 FBI 조사를 시작할 수 있습니다.

대체로 DMARC는 업계에서 아직 상당히 새로운 기술이며 많은 기업이 입수한 정보를 분석하기 위해 "모니터링 모드"에 있습니다.

타사 이메일 서비스 제공업체 문제

Gmail, Yahoo! 및 AOL과 같은 여러 ISP는 최근 "보낸 사람" 주소(예: "보낸 사람: [email protected]")에서 회사 도메인을 사용하는 모든 메일을 거부하도록 정책을 설정했습니다. "company.com" 서버 대신 타사 서버. 마케팅 담당자에게 미치는 영향에 대한 논의는 Yahoo!의 관행을 살펴보는 이 블로그 게시물을 읽어보십시오.

질문이 있으신가요? 실제 고객인 경우 고객 성공 관리자에게 문의하십시오. 실제 고객이 아닌 경우 DMARC FAQ를 확인하세요. 당사의 Delivery Insight 전문 서비스 그룹도 도움이 될 수 있습니다.