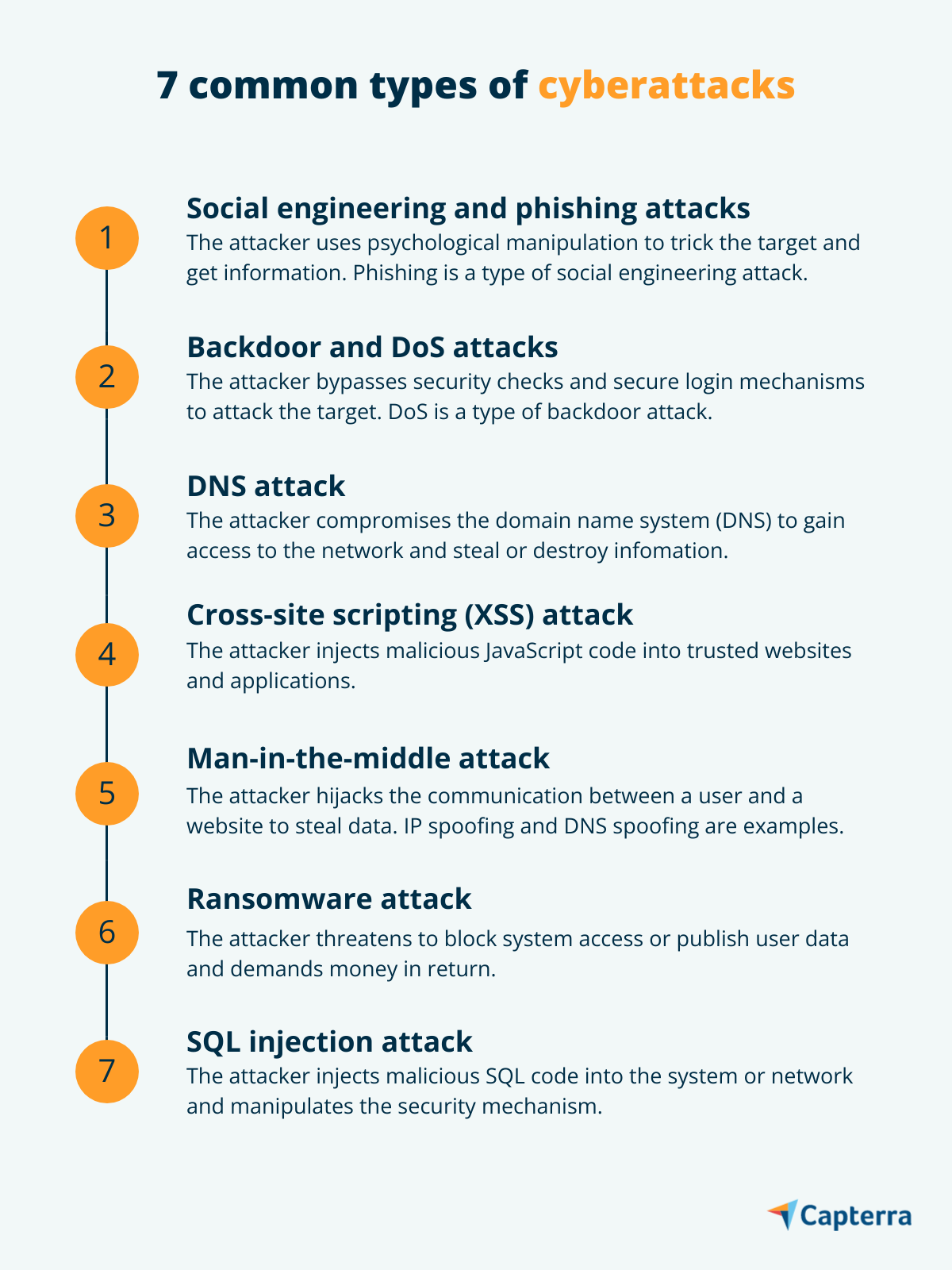

7 種常見的網絡攻擊類型

已發表: 2022-05-07保護您的企業免受這七種常見的網絡攻擊。

網絡犯罪分子使用不同的工具和技術來攻擊企業。 例如,一次網絡攻擊使捷克共和國繁忙的醫院中與 COVID-19 作鬥爭的所有緊急手術都停止了。 德國的一家食品配送公司成為分佈式拒絕服務 (DDoS) 攻擊的受害者,因配送中斷而造成巨大損失。 在一項救濟法案通過後,美國政府官員收到了一系列網絡釣魚攻擊。

Gartner 的預測稱,到 2025 年,網絡犯罪分子將擁有武器化操作技術 (OT) 環境來傷害或殺死人類。 這表明網絡攻擊技術將繼續發展,以提供更好的惡意軟件版本,從而給企業帶來更大的損失。

這種情況對於中小型企業 (SMB) 來說更為令人擔憂,因為它們沒有與大型企業相同的資源來應對網絡攻擊。 作為 SMB 所有者,您需要建立防禦機制並讓您的團隊做好準備,以減少網絡犯罪造成的損失。

在本文中,我們列出了七種最常見的網絡攻擊,並分享了一些防止它們的技巧。 對您自己和您的團隊進行有關這些網絡攻擊的教育,以建立意識並防止網絡犯罪。

社會工程和網絡釣魚攻擊

社會工程攻擊操縱目標以獲取機密信息。 攻擊者使用心理操縱(即通過情感剝削進行影響)來誘騙目標提供銀行詳細信息或密碼等信息。

網絡釣魚是一種常用的社會工程攻擊,其中網絡犯罪分子使用電子郵件或網站廣告來操縱目標並獲取信息。 大多數 SMB 都是網絡釣魚攻擊的目標,因為它們的網絡很小,攻擊者很容易識別出誰更有可能成為獵物並洩露信息。

使社會工程攻擊變得危險的原因在於它利用了人為錯誤而不是技術漏洞。 攻擊的形式可能是來自朋友/同事的消息、請求捐款的電子郵件、來自陌生人的消息或帶有“好得令人難以置信”的促銷電子郵件。

除了網絡釣魚之外,還有一些其他類型的社會工程攻擊:

- 誘餌:攻擊者植入物理或在線誘餌,例如將受惡意軟件感染的閃存驅動器留在公共場所,或張貼引人入勝的廣告,引導至垃圾郵件網站或登錄頁面。

- 恐嚇軟件:攻擊者發送威脅通知,提示用戶安裝可防止網絡攻擊的軟件。

- Pretexting:攻擊者創建一個場景來欺騙目標並說服他們披露業務或個人信息(例如,發送一封偽裝成業務合作夥伴的電子郵件,詢問有關尚未啟動的項目的信息)。

- 魚叉式網絡釣魚:攻擊者發送針對個人或企業的電子郵件(例如,發送一封偽裝成人力資源合作夥伴的電子郵件,要求員工簽署年度手冊)。

防止社會工程攻擊的提示:

|

後門和 DoS 攻擊

後門攻擊通過繞過安全檢查和登錄機制來訪問計算機系統或加密數據。 該攻擊否定了安全登錄的身份驗證過程,並允許訪問攜帶敏感信息的應用程序、網絡或設備。 該攻擊還允許遠程啟動命令和更新惡意軟件。

拒絕服務 (DoS) 攻擊是後門攻擊可能導致的惡意活動之一。 在 DoS 攻擊中,攻擊者用異常流量淹沒目標系統或網絡,從而導致對用戶的臨時或永久拒絕服務。 當此技術用於入侵企業網絡中的多個設備(筆記本電腦、智能手機等)時,它被稱為 DDoS 攻擊。

其他類型的後門攻擊包括:

- 內置後門:為工程師在編寫軟件工具以直接訪問其 HTML 代碼並修復錯誤時創建後門入口。 網絡犯罪分子利用此後門入侵系統並訪問敏感信息或將病毒植入裝有該軟件的設備中。

- 特洛伊木馬後門:一種惡意軟件程序,一旦下載,攻擊者就會獲得未經授權的系統訪問權限。 它專為破解高安全性系統和資源而設計。

防止後門攻擊的提示:

|

DNS 攻擊

域名系統 (DNS) 就像電話簿,可將機器友好的 IP 地址轉換為人類可讀的 URL。 這使得 DNS 成為企業的重要組成部分,也是網絡攻擊的主要目標。

在 DNS 攻擊期間,域名系統受到威脅,攻擊者可以訪問網絡並竊取或破壞信息。 以下是涉及 DNS 安全威脅的不同類型的網絡攻擊:

- DNS 隧道:攻擊者使用 DNS 解析器在受害者和攻擊者之間創建隧道。 該隧道允許惡意軟件通過安全檢查並到達受害者。

- 域生成算法:攻擊者生成新的域和 IP 地址,因為安全軟件會阻止以前的域和 IP 地址。 這有助於他們逃避安全措施並繼續嘗試攻擊。

- 快速變化:攻擊者使用多個虛假域和 IP 地址來混淆和逃避 IP 控制並進入安全網絡。

- 新註冊的域:攻擊者創建現有域的變體來欺騙用戶。 這些域僅在短時間內可用,因此難以檢測。

防止 DNS 攻擊的提示:

|

跨站腳本 (XSS) 攻擊

跨站點腳本(也稱為 XSS 攻擊)是一種操縱網絡或應用程序以將惡意 JavaScript 代碼發送到用戶瀏覽器的技術。 簡而言之,攻擊者將惡意代碼注入受信任的網站和應用程序。

當用戶訪問受感染的網站時,用戶與平台之間的通信路徑被攻擊者入侵。 這樣,攻擊者可以竊取重要信息,例如銀行詳細信息和登錄憑據,或代表用戶執行操作。

涉及 XSS 的網絡攻擊類型包括:

- 反射型 XSS:攻擊者通過受感染的網絡或應用程序向用戶的瀏覽器發送惡意代碼。

- 存儲型 XSS:攻擊者將惡意代碼直接注入用戶的瀏覽器。

- 基於 DOM 的 XSS:攻擊者在受感染的網絡或應用程序上修改客戶端代碼。

防止 XSS 攻擊的提示:

|

中間人攻擊

中間人(MITM)是一種網絡攻擊,攻擊者劫持用戶與網站之間的通信並秘密監控它以竊取信息。 它創建了一個外觀相似的網站,但其代碼中包含可以竊聽的病毒。

例如,您收到一封來自銀行的電子郵件,要求您更新網上銀行的 KYC。 您可能會相信溝通並開始按照說明進行操作。 但是,此過程正受到在網站中植入病毒的攻擊者的監控,並且您輸入的信息(銀行詳細信息、登錄憑據或 KYC 詳細信息)對攻擊者是可見的。

以下是不同類型的 MITM 攻擊:

- IP 欺騙:攻擊者掩蓋惡意軟件的身份,並將其作為合法鏈接呈現給用戶,以獲取資源訪問權限。

- DNS 欺騙:攻擊者攔截 DNS 請求並將用戶重定向到與原始站點相似的惡意站點。

- HTTPS 欺騙:攻擊者將安全域的字符替換為與原始字符相似的非 ASCII 字符。

- 電子郵件劫持:攻擊者未經授權訪問用戶的電子郵件帳戶並出於惡意目的監控通信。

- Wi-Fi 竊聽:攻擊者通過將其命名為實際的 Wi-Fi 網絡來欺騙用戶連接到惡意網絡。 這種攻擊也被稱為邪惡雙胞胎攻擊。

- SSL 剝離:攻擊者將兩個目標之間的通信降級為未加密格式以發起 MITM 攻擊。

防止 MITM 攻擊的提示:

|

勒索軟件攻擊

根據 Gartner 的數據,2020 年報告的惡意軟件事件中約有 27% 是由勒索軟件引起的。 這使得勒索軟件成為威脅發布受害者數據或阻止訪問、要求金錢或贖金作為回報的主要網絡攻擊類型之一。

儘管勒索軟件攻擊已經很普遍,但隨著大流行引起的遠程工作環境的出現,勒索軟件攻擊激增,這讓安全和風險領導者們不得不收緊他們的網絡安全方法。 雖然不常見,但勒索軟件攻擊甚至可能導致業務關閉。

以下是勒索軟件攻擊的類型:

- Locker 勒索軟件:攻擊者將用戶完全鎖定在系統之外或鎖定基本計算機功能,並在鎖定屏幕上顯示贖金金額。

- 加密勒索軟件:攻擊者加密用戶的文件和文檔。 雖然用戶仍然可以在系統上看到他們的數據,但如果沒有解密密鑰,他們就無法訪問它。

防止勒索軟件攻擊的提示:

|

SQL注入攻擊

SQL 注入 (SQLi) 是一種網絡攻擊,它使用結構化查詢語言 (SQL) 代碼來操縱網絡或系統的安全性並獲取信息訪問權限。 SQL 代碼一旦注入系統或網絡,攻擊者就可以竊取、刪除或修改信息,從而導致數據洩露。

不同類型的 SQLi 攻擊包括:

- 帶內 SQLi:攻擊者使用同一通道發起攻擊並收集信息。

- 推理 SQLi:攻擊者將數據發送到服務器並觀察響應以了解有關其結構的更多信息。

- 帶外 SQLi:攻擊者利用服務器的容量創建 DNS 或 HTTPS 請求並傳輸數據。

防止 SQLi 攻擊的提示:

|

有助於防止網絡攻擊的其他資源

在防止網絡攻擊方面,技術控制和員工意識齊頭並進。 有很多網絡安全工具和安全意識培訓軟件可以幫助你建立防禦網絡攻擊的機制。

教育您自己和您的團隊成員有關網絡安全的知識,並學習確保安全行為的方法,不僅在工作場所,而且始終如此。 查看這些有關網絡安全的相關博客:

- 提高小型企業網絡安全的 4 個專家提示

- 作為網絡攻擊目標的小型企業的 5 個經驗教訓

- 11 項網絡安全認證,讓您為網絡戰做好準備

- 為什麼在您的網絡安全策略中使用人工智能