أمان WordPress - 24 نصيحة لتأمين موقع الويب الخاص بك من المتسللين

نشرت: 2018-10-15يجب أن يكون أمان WordPress هو الأولوية الأولى عند إدارة موقع ويب. أنت تصمم موقع الويب الخاص بك وتنشر المحتوى وتبيع المنتجات عبر الإنترنت ، ولكن إذا لم تأخذ أمان WordPress على محمل الجد ، فقد يتعرض موقعك للاختراق في أي وقت.

يتم اختراق 30 ألف موقع يوميًا ويتم إدراج أكثر من 2000 موقع في القائمة السوداء من قِبل Google. أنت لست استثناء. إذا تعرض موقع حكومي للاختراق ، فلماذا لا يكون موقع الويب الخاص بك؟

ذات صباح ، استيقظت ولاحظت أن موقع WordPress الخاص بك لا يمكن الوصول إليه وترى رسائل عشوائية مثل ،

" تم اختراق موقع الويب الخاص بك بواسطة xyz " - تم اختراق الموقع

" يحتوي الموقع في المقدمة على برامج ضارة " - تم إدراجه في القائمة السوداء بواسطة Google

هذا هو أسوأ شيء يمكن أن تواجهه مع موقع الويب الخاص بك.

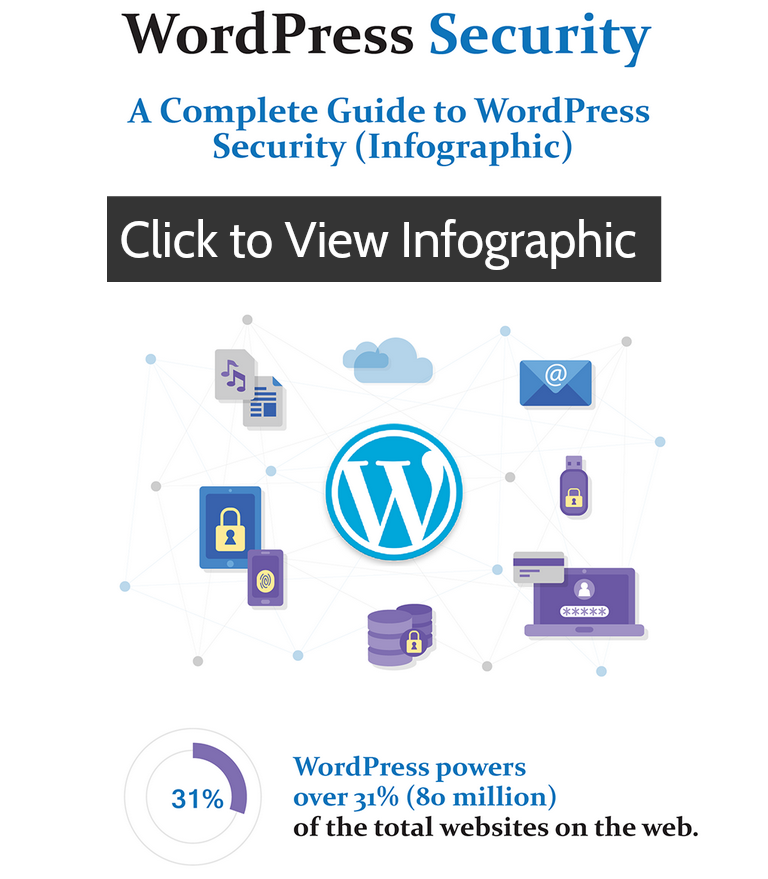

لكن لماذا WordPress؟

يشغل WordPress أكثر من 31٪ (80 مليون) من إجمالي مواقع الويب على الويب. وفقًا لـ W3Techs ، يمتلك WordPress 60٪ من حصة سوق CMS أكثر من الأنظمة الأساسية الأخرى ، وهو سبب قوي جدًا لجذب المتسللين.

لكن لا داعي للذعر. يعد تعزيز أمان WordPress أمرًا سهلاً للغاية ويمكنك القيام بذلك أيضًا.

في هذه المقالة ، سأشارك 24 من أفضل النصائح الأمنية في WordPress لحماية موقع الويب الخاص بك من المتسللين والبرامج الضارة.

"لماذا لا تتلاشى بوابة قصرك قبل أن يكتشفوها؟" - WPMyWeb

مشكلات أمان WordPress الشائعة

قبل أن نتعمق في أفضل ممارسات أمان WordPress ، دعنا أولاً نفهم بعض مشكلات أمان WordPress الشائعة.

يعتقد العديد من المستخدمين أن WordPress ليس نظامًا أساسيًا آمنًا لاستخدامه في الأعمال التجارية ، وهذا ليس صحيحًا على الإطلاق. هذا بسبب نقص المعرفة بأمان WordPress ، وسوء إدارة النظام ، واستخدام برامج WordPress القديمة والمكونات الإضافية وما إلى ذلك.

يفترض العديد من مبتدئين في WordPress أن إنشاء موقع ويب هو النهاية ولا يتطلب أي صيانة أمنية. هذه هي الطريقة التي تترك بها موقعك عرضة للخطر.

بمجرد أن يكتشف المتسللون أنه ضعيف في موقعك ، يمكنهم بسهولة استغلال موقعك.

دعنا نتحقق من بعض مشكلات أمان WordPress الشائعة.

1. هجمات القوة الغاشمة:

في هجوم القوة الغاشمة ، يتم استخدام نص آلي لإنشاء مجموعات مختلفة من أسماء المستخدمين وكلمات المرور. يستخدم Hacker صفحة تسجيل الدخول إلى WordPress لتشغيل هجوم القوة الغاشمة.

إذا كنت تستخدم اسم مستخدم وكلمة مرور بسيطين ، فقد تكون الضحية التالية لهذا الهجوم.

2. البرمجة النصية عبر المواقع (XSS):

يعد Cross Site Scripting نوعًا من الهجمات حيث يقوم المهاجمون بحقن تعليمات برمجية / نصوص ضارة في موقع ويب موثوق به. طريقة القرصنة هذه غير مرئية تمامًا للمستخدمين الذين يتصفحون الموقع.

يتم تحميل هذه البرامج النصية الضارة بشكل مجهول وتسرق المعلومات من متصفح المستخدمين. حتى إذا أدخل المستخدم أي بيانات في أي شكل ، فقد تتم سرقة البيانات.

3. حقن SQL:

يستخدم WordPress قاعدة بيانات MySQL لتخزين معلومات المدونة.

يحدث حقن SQL عندما يتمكن المتسللون من الوصول إلى قاعدة بيانات WordPress. من خلال اختراق قاعدة بيانات WordPress ، يمكن للقراصنة إنشاء حساب مسؤول جديد مع الوصول الكامل إلى موقعك.

يمكنهم أيضًا إدراج البيانات في قاعدة بيانات MySQL وإضافة روابط إلى مواقع الويب الضارة أو غير المرغوب فيها.

4. backdoors:

بالاسم "الباب الخلفي" ، يمكنك أن تفهم ما يعنيه.

Backdoor هي طريقة قرصنة تسمح للمتسللين بالدخول إلى موقع ويب من خلال تجاوز عملية المصادقة العادية وحتى البقاء دون أن يتم اكتشافهم من مالك موقع الويب.

بعد اختراق موقع ويب ، عادةً ما يترك المتسللون بصمتهم ، حتى يتمكنوا من الوصول مرة أخرى إلى موقع الويب حتى تتم إزالة الاختراق.

5. فارما هاكس:

تعد عمليات اختراق WordPress Pharma نوعًا من البريد العشوائي على الويب الذي يملأ نتائج محرك البحث بمحتوى صيدلي غير مرغوب فيه محظور على الويب مثل Viagra و Nexium و Cialis وما إلى ذلك.

على عكس الاختراقات الأخرى لـ WordPress ، تكون نتائج اختراق الأدوية مرئية فقط لمحركات البحث. لذلك لا يمكنك تحديد الاختراق بمجرد عرض موقع الويب الخاص بك أو شفرة المصدر.

انتقل إلى Google واكتب site: domain.com. إذا أظهرت نتائج البحث محتوى موقع الويب الخاص بك (وليس محتوى الصيدلية) ، فلن يتأثر موقعك بقرصنة الأدوية.

الهدف من هذا الاختراق هو استغلال أكثر صفحاتك قيمة عن طريق تجاوز علامة العنوان بالروابط الضارة. ناهيك عن أنه إذا لم تقم بفحص الأمر مبكرًا ، فإن محركات البحث مثل Google ، يمكن لـ Bing إدراج موقع الويب الخاص بك في القائمة السوداء لتوفير محتوى ضار.

6. عمليات إعادة التوجيه الضارة:

إعادة التوجيه الضار في WordPress هو نوع من الاختراق حيث يتم إعادة توجيه زوار موقعك تلقائيًا إلى مواقع غير مرغوب فيها مثل مواقع المقامرة والإباحية والمواعدة. يحدث هذا الاختراق عندما يتم إدخال رمز خبيث في ملف أو قاعدة بيانات موقع الويب الخاص بك.

إذا كان موقعك يعيد توجيه الزائرين إلى مواقع غير قانونية أو ضارة ، فمن المحتمل أن يتم إدراج موقعك في القائمة السوداء بواسطة Google.

لماذا أمان WordPress مهم؟

يمثل موقع الويب الخاص بك علامتك التجارية ونشاطك التجاري والأهم من ذلك هو أول اتصال مع عملائك.

ربما استغرق الأمر عدة سنوات مع بذل الكثير من الجهود لدعم عملك وزيادة حركة المرور الخاصة بك. يحب جمهورك مقالاتك ويثقون في منتجاتك ، ولهذا السبب يظلون على اتصال بك.

إذا كان موقع WordPress الخاص بك غير آمن ، فهناك العديد من الطرق التي سيتأثر بها موقعك وعملائك. يمكن للقراصنة سرقة المعلومات الشخصية للمستخدم ، وكلمات المرور ، وتفاصيل بطاقة الائتمان ، ومعلومات المعاملات ، ويمكنهم توزيع البرامج الضارة على المستخدمين.

إذا تم اختراق موقعك ، فستلاحظ انخفاض حركة المرور بشكل كبير. علاوة على ذلك ، ستقوم Google بإدراج موقع الويب الخاص بك في القائمة السوداء.

وفقًا لمدونة Google ، فإن عدد مواقع الويب التي تم اختراقها يتزايد بنسبة 20٪ تقريبًا في عام 2016 مقارنة بعام 2015.

في دراسة ، أفاد Securi أن Google تضع أكثر من 10000 موقع على القائمة السوداء كل يوم.

إذا كنت جادًا بشأن عملك ، فأنت بحاجة إلى إيلاء اهتمام إضافي لأمن WordPress الخاص بك.

أفضل دليل أمان لـ WordPress

- احصل على استضافة ووردبريس جيدة

- حافظ على إصدار WordPress محدثًا

- لا تستخدم أي سمة أو مكون إضافي Nulled / Cracked

- استخدم كلمات مرور قوية

- إضافة (2FA) المصادقة الثنائية

- قم بتغيير عنوان URL لتسجيل الدخول إلى WordPress

- الحد من محاولات تسجيل الدخول

- قم بعمل نسخة احتياطية من موقعك بانتظام

- استخدم مكونًا إضافيًا للأمان في WordPress

- تلقائيا تسجيل خروج المستخدمين الخمول

- أضف أسئلة الأمان إلى صفحة تسجيل الدخول إلى WordPress

- تغيير الافتراضي "المسؤول" اسم المستخدم

- قم بتعيين المستخدمين لأدنى دور ممكن

- مراقبة تغييرات الملف وأنشطة المستخدم

- قم بتثبيت شهادة SSL

- حذف السمات والإضافات غير المستخدمة

- تعطيل تحرير الملف في لوحة معلومات WordPress

- حماية كلمة المرور لصفحة تسجيل الدخول إلى WordPress

- تعطيل تصفح الدليل

- قم بإزالة رقم إصدار WordPress الخاص بك

- تغيير بادئة جدول قاعدة بيانات WordPress

- استخدم فقط سمات وإضافات WordPress الموثوقة

- تعطيل الإبلاغ عن أخطاء PHP

- أضف رؤوس HTTP الآمنة إلى WordPress

مستعد؟ لنبدأ.

1. احصل على استضافة ووردبريس جيدة

تلعب استضافة WordPress دورًا رئيسيًا عندما يتعلق الأمر بتحسين أمان WordPress.

أنت تدفع مقابل خدمة الاستضافة ويظل موقع الويب الخاص بك تحت سيطرتهم. لذلك يجب أن تكون حذرًا قبل اختيار استضافة WordPress جيدة لموقعك على الويب.

الاستضافة المشتركة مثل A2Hosting و Bluehost وما إلى ذلك هي أفضل خيار استضافة لتشغيل مدونة ذات حركة مرور منخفضة. ولكن في الاستضافة المشتركة ، ستكون هناك دائمًا فرصة للتلوث عبر المواقع.

يحدث التلوث عبر المواقع عندما يكون المتسلل قادرًا على الوصول إلى خادم الويب من خلال موقع ويب ضعيف ، ثم يستغل جميع مواقع الويب الأخرى على نفس خادم الويب.

نوصي باستخدام مزود استضافة WordPress مُدار. توفر شركات استضافة WordPress المُدارة خيارات أمان متعددة الطبقات لمواقع الويب. منصات الاستضافة الخاصة بهم مؤمنة للغاية وتوفر فحصًا يوميًا للبرامج الضارة وتمنع أي هجمات خارجية. إذا عثروا على أي برامج ضارة على خادمهم بأي حال من الأحوال ، فإنهم يتحملون المسؤولية ويقومون بإزالتها على الفور.

كما أنها توفر نسخًا احتياطية يومية وشهادة SSL مجانية ودعم خبراء على مدار الساعة طوال أيام الأسبوع.

نوصي شركة استضافة WordPress المُدارة بواسطة WPEngine. إنها توفر طبقات أمان متعددة لحماية موقع WordPress الخاص بك. مع خطتهم ، ستحصل على نسخ احتياطية يومية ، و SSL مجاني ، و CDN عالمي ، ودعم خبراء 24 × 7.

قم بزيارة WPEngine . [تمت إضافة رمز الخصم في هذا الرابط]

عد إلى الأعلى

2. تحديث نسخة ووردبريس باستمرار

يعد تحديث موقع WordPress الخاص بك محدثًا ممارسة أمنية جيدة لتعزيز أمان WordPress الخاص بك. يتضمن هذا التحديث إصدار WordPress والمكونات الإضافية والسمات.

في دراسة حديثة ، حلل Securi أن 56 ٪ من إجمالي مواقع الويب المصابة بـ WordPress لا تزال قديمة. إذا كنت أحدهم ، فأنت في خطر.

يتم اكتشاف نقاط ضعف جديدة كل يوم ولا توجد طريقة لإيقافها. يمكن أن تحتوي البرامج والمكونات الإضافية القديمة على نقاط ضعف يمكن للقراصنة استخدامها لاستغلال موقع ما.

مع كل تحديث ، يقوم المطورون بتضمين ميزات جديدة وإصلاح الثغرات الأمنية وإصلاح الأخطاء وما إلى ذلك ، مثل برنامج WordPress ، تحتاج أيضًا إلى تحديث سمات WordPress والإضافات.

الشيء الجيد هو أن WordPress يقوم تلقائيًا بطرح تحديثاته وإخطار مستخدميه.

يعد تحديث إصدار WordPress والإضافات والسمات أمرًا سهلاً للغاية ويمكنك القيام بذلك من خلال لوحة تحكم مسؤول WordPress.

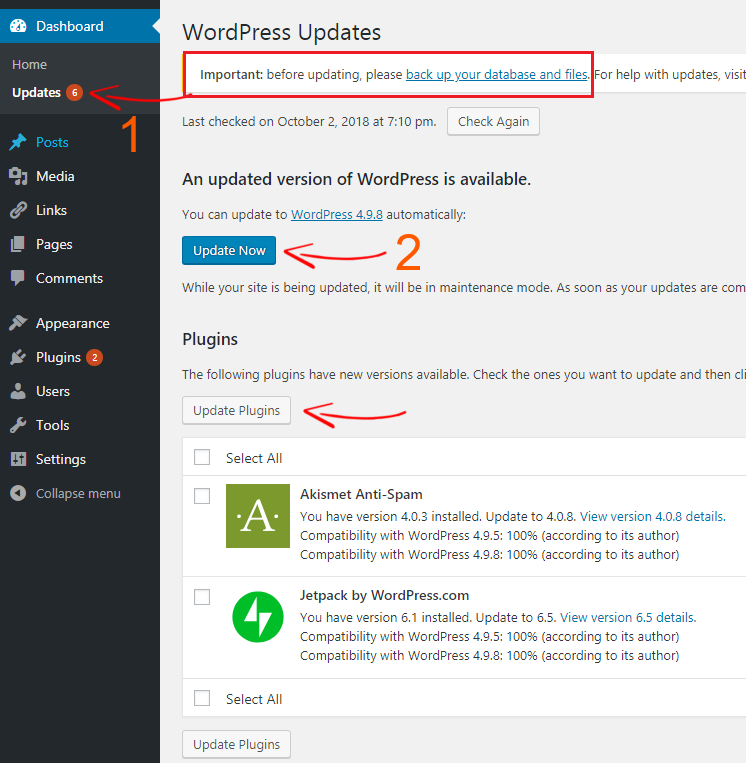

كيفية تحديث WordPress والإضافات والسمات؟

قم أولاً بتسجيل الدخول إلى لوحة معلومات WordPress الخاصة بك وانتقل إلى Dashboard> Updates . هناك يمكنك معرفة ما إذا كان هناك تحديث جديد متاح.

ملاحظة: قبل تحديث إصدار WordPress الخاص بك ، خذ نسخة احتياطية كاملة من الملفات وقاعدة البيانات الخاصة بك. في حالة حدوث خطأ ، يمكنك بسهولة استعادة موقعك إلى الإصدار السابق. يمكنك بسهولة النسخ الاحتياطي واستعادة موقعك باستخدام BlogVault بنقرة واحدة.

من الصفحة ، يمكنك رؤية "يتوفر إصدار محدث من WordPress" . انقر فوق الزر " تحديث الآن " لتحديث إصدار WordPress الخاص بك ، وقد تستغرق هذه العملية بضع ثوانٍ.

بمجرد اكتمال التحديث ، قم بالتمرير لأسفل لتحديث إضافات WordPress الخاصة بك. نوصيك بتحديث المكونات الإضافية واحدة تلو الأخرى. أولاً ، حدد مكونًا إضافيًا وانقر فوق تحديث المكونات الإضافية .

بطريقة مماثلة ، قم بتحديث موضوعاتك أدناه.

ومع ذلك ، فإن عملية التحديث صعبة بعض الشيء بالنسبة لبعض المستخدمين ، وخاصة أولئك الذين ليسوا على دراية بالتكنولوجيا.

يوفر بعض موفري استضافة WordPress المُدارين مثل SiteGround و Kinsta و FlyWheel ميزة التحديث التلقائي . لذلك ، إذا كنت في جدول أعمال مزدحم أو كسول للتحديث ، فقد يكون هذا مفيدًا.

اقرأ أيضًا كيفية تحديث إصدار WordPress والمكونات الإضافية والسمات يدويًا

عد إلى الأعلى

3. لا تستخدم أي سمات وملحقات لاغية / متصدعة

لا عجب في أن الإضافات والسمات المميزة تتضمن المزيد من الوظائف وتبدو احترافية. لكن لا أحد من المنتجات المتميزة مجاني. يأتي بسعر وبعد شراء أي منتجات مميزة ، يحتاج المستخدمون إلى إدخال مفتاح المنتج لتنشيط المنتج.

ولكن ، هناك العديد من مواقع الويب الضارة المتاحة والتي توفر سمات ومكونات إضافية مجانية. لا تتطلب هذه السمات والإضافات المتصدعة مفتاحًا تسلسليًا للتنشيط ولا يتم تحديثه أبدًا.

هذا ما أعنيه:

هذه السمات والإضافات الملغاة تشكل خطورة كبيرة على موقعك. يقوم المتسللون بحقن أكواد خبيثة فيه بشكل خاص وإنشاء باب خلفي لموقعك. حتى يتمكنوا من الوصول بسهولة إلى موقع الويب الخاص بك واختراق موقع الويب الخاص بك بما في ذلك قاعدة البيانات.

لذلك لا تستخدم أبدًا أي سمات وإضافات WordPress ملغاة أو متصدعة.

نوصيك بشدة بتنزيل السمات أو المكونات الإضافية المجانية فقط من WordPress.org.

نحن نتفهم أن السمات أو المكون الإضافي المجاني لهما وظائف محدودة للغاية. ولكن ، هذه السمات أو المكونات الإضافية المجانية آمنة للاستخدام ويتم تحديثها بانتظام.

اقرأ أيضًا ، 7 أفضل ثيمات التدوين المتميزة لـ WordPress

عد إلى الأعلى

4. استخدم كلمات مرور قوية

كلمة المرور هي مفتاح أساسي للوصول إلى موقع WordPress الخاص بك. إذا كان الأمر بسيطًا وقصيرًا ، فيمكن للقراصنة اختراق كلمة مرورك بسهولة. تحدث أكثر من 80٪ من الانتهاكات المتعلقة بالقرصنة بسبب ضعف كلمة المرور أو سرقة كلمة المرور.

في دراسة حديثة ، كشفت SplashData عن أسوأ 100 كلمة مرور لعام 2017.

هنا القليل منهم:

- 123456

- كلمه السر

- 12345678

- qwerty

- 12345

- 123456789

- دعني ادخل

- 1234567

- كرة القدم

- انا احبك

- مشرف

- أهلا بك

- قرد (لول)

إذا كانت كلمة مرورك بسيطة كما هو مذكور أعلاه ، فقم بتغييرها على الفور. يجب أن تتكون كلمة المرور الجيدة من 10 أرقام على الأقل وأن تحتوي على أحرف كبيرة وصغيرة ورقم وأحرف خاصة.

يمكنك استخدام أداة إنشاء كلمات المرور عبر الإنترنت لإنشاء الآلاف من كلمات المرور الآمنة على الفور.

من الضروري أيضًا حفظ كلمة المرور على جهاز الكمبيوتر الخاص بك.

لتسهيل الأمر ، يمكنك استخدام برنامج إدارة كلمات المرور لإدارة جميع كلمات المرور الخاصة بك مثل LastPass و Dashlane وما إلى ذلك.

فرض كلمة مرور قوية للمستخدمين

بشكل افتراضي ، لا يأتي WordPress بوظيفة تمنع المستخدمين من إدخال كلمات مرور ضعيفة. في معظم الأحيان ، يُعيِّن المستخدمون كلمة مرور ضعيفة لحسابهم ولا يكادون يغيرونها.

إذا كنت تقوم بتشغيل مدونة WordPress متعددة المستخدمين ، فعليك إجبار المستخدمين على استخدام كلمة مرور قوية.

لتسهيل هذه العملية ، يمكنك استخدام مكون إضافي. قم بتثبيت وتفعيل المكون الإضافي Force Strong Passwords ، وبذلك تكون قد انتهيت. سيمنع هذا المستخدمين وحتى المشرف من إدخال كلمة مرور ضعيفة.

عد إلى الأعلى

5. إضافة المصادقة الثنائية (2FA)

هناك طريقة أخرى بسيطة لتقوية أمان WordPress الخاص بك وهي إضافة مصادقة ثنائية (2FA) إلى صفحة تسجيل الدخول إلى WordPress الخاصة بك. بشكل أساسي ، المصادقة ذات العاملين أو التحقق من خطوتين هي عملية أمان تتطلب طريقتين للتحقق من هويتك.

بشكل افتراضي ، نقوم عادةً بإدخال اسم المستخدم وكلمة المرور لتسجيل الدخول إلى موقع الويب. من خلال إضافة المصادقة ذات العاملين ، ستتطلب منك عملية تحقق إضافية مثل تطبيق الهاتف الذكي للموافقة على عملية المصادقة.

لذلك ، إذا كان شخص ما يعرف اسم المستخدم وكلمة المرور الخاصين بك ، فسيحتاج إلى هاتفك الذكي للحصول على رمز التحقق لتسجيل الدخول إلى موقعك.

من خلال إضافة المصادقة ذات العاملين ، فأنت لا تقوم فقط بتأمين صفحة تسجيل الدخول إلى WordPress الخاصة بك ولكن أيضًا تمنع هجمات القوة الغاشمة.

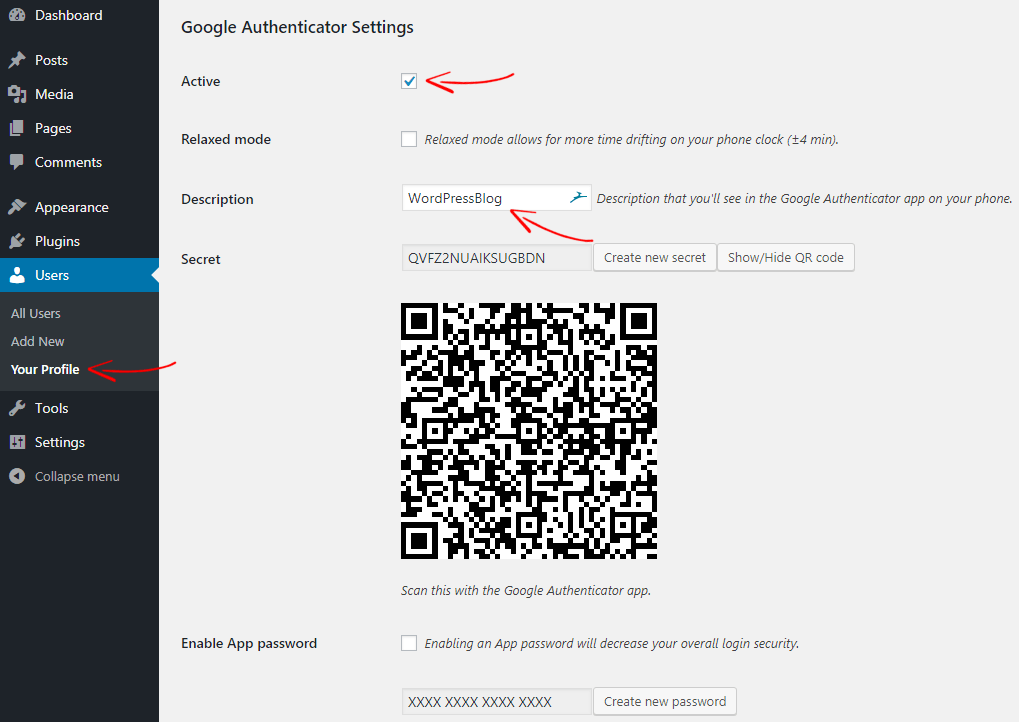

يمكنك تمكين المصادقة الثنائية بسهولة باستخدام المكون الإضافي WordPress للمصادقة الثنائية من Google.

بمجرد التنشيط ، انتقل إلى المستخدمون> ملف تعريف المستخدم وقم بتنشيط المكون الإضافي.

ثم قم بتنزيل تطبيق Google Authentator من هاتفك وامسح الرمز الشريطي ضوئيًا أو أدخل الرمز السري (انظر لقطة الشاشة أعلاه) من موقعك لإضافة موقع الويب الخاص بك.

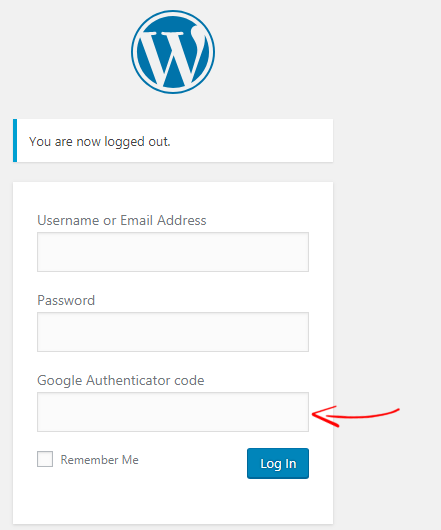

بمجرد الإضافة ، قم بتسجيل الخروج من موقعك. في صفحة تسجيل الدخول ، سترى حقلاً إضافيًا حيث تحتاج إلى إدخال رمز التحقق من تطبيق Google Authenticator للجوال.

للحصول على إرشادات مفصلة ، راجع الدليل حول كيفية إضافة مصادقة ثنائية من Google على صفحة تسجيل الدخول إلى WordPress.

عد إلى الأعلى

6. قم بتغيير عنوان URL لصفحة تسجيل الدخول إلى WordPress

بشكل افتراضي ، يمكن لأي شخص الوصول إلى صفحة تسجيل الدخول الخاصة بك ببساطة عن طريق إضافة "wp-admin" أو "wp-login.php" في نهاية اسم المجال الخاص بك مثل: "domain.com/wp-admin" أو "domain.com/ wp-login.php " .

خمين ما! يمكن للقراصنة تنفيذ هجوم القوة الغاشمة باستخدام صفحة تسجيل الدخول الخاصة بك. إذا كنت تستخدم كلمة مرور بسيطة للغاية ، فيمكن للمتسللين كسر كلمة المرور بسهولة والدخول إلى موقع الويب الخاص بك.

لكن ماذا لو لم يعرفوا أين يهاجمون؟ نعم ، لقد خمنت ذلك بشكل صحيح.

إذا قمت بإخفاء عنوان URL لصفحة تسجيل الدخول الخاصة بك أو إعادة تسميته ، فلن يتمكن المتسللون من شن هجوم بالقوة الغاشمة.

في WordPress ، يمكنك بسهولة إخفاء أو إعادة تسمية صفحة تسجيل الدخول الخاصة بك باستخدام مكون إضافي. من معرض WordPress plugin ، قم بتثبيت وتفعيل WPS Hide Login plugin.

بمجرد التنشيط ، انتقل إلى الإعدادات> عام وفي الجزء السفلي ، يمكنك العثور على خيار WP Hide Login .

ما عليك سوى تغيير عنوان URL لتسجيل الدخول "تسجيل الدخول" إلى شيء آخر يصعب تخمينه وانقر فوق " حفظ التغييرات ".

بمجرد الانتهاء من ذلك ، قم بوضع إشارة مرجعية على صفحة تسجيل الدخول الجديدة وستكون قد انتهيت.

عد إلى الأعلى

7. الحد من محاولات تسجيل الدخول

بشكل افتراضي ، لا يحد WordPress من عدد محاولات تسجيل الدخول من خلال نموذج تسجيل الدخول. هذا يعني أن أي شخص يعرف عنوان URL لتسجيل الدخول الخاص بك يمكنه تجربة وظيفة تسجيل الدخول بقدر ما يريد. بهذه الطريقة يقوم المتسللون بهجوم عنيف لاختراق "اسم المستخدم" و "كلمة المرور" للوصول إلى موقع الويب الخاص بك.

من خلال الحد من محاولات تسجيل الدخول ، يمكنك تعزيز أمان WordPress وحماية صفحة تسجيل الدخول الخاصة بك من هجمات القوة الغاشمة.

يمكنك تعيين الحد الأقصى لعدد محاولات تسجيل الدخول غير الصحيحة التي يمكن للمستخدم إجراؤها من عنوان IP نفسه. إذا تجاوز المستخدم الحدود ، فسيتم حظر عنوان IP الخاص بالمستخدم لفترة معينة من الوقت.

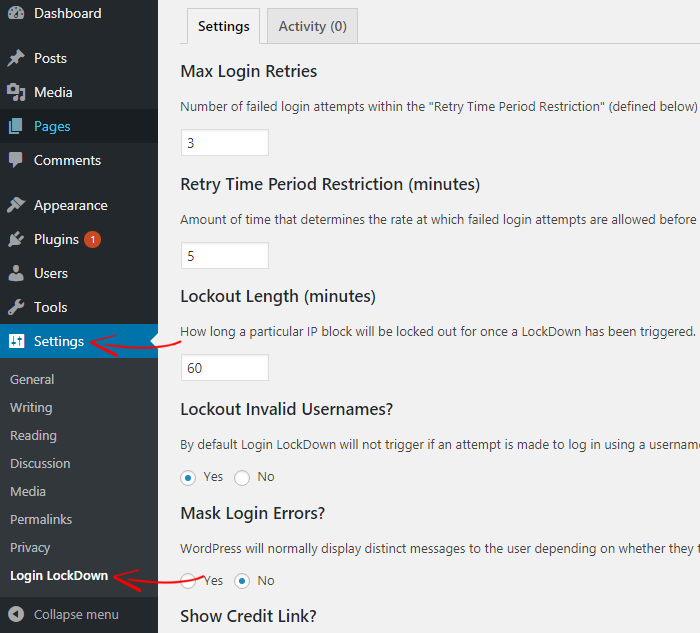

للحد من محاولات تسجيل الدخول في WordPress ، قم بتثبيت المكون الإضافي Login LockDown. بمجرد التنشيط ، انتقل إلى الإعدادات> تسجيل الدخول LockDown لتكوين المكون الإضافي.

للحصول على إرشادات مفصلة ، راجع دليلنا حول كيفية تقييد محاولات تسجيل الدخول في WordPress

عد إلى الأعلى

8. النسخ الاحتياطي لموقعك بانتظام

النسخ الاحتياطية مثل Time Machine. إذا كان لديك ، فإن موقع الويب الخاص بك آمن.

ومع ذلك ، فإن النسخ الاحتياطية لموقع الويب لا تحمي موقعك من المتسللين ولكنها تساعدك على استعادة موقعك.

على سبيل المثال ، إذا حدث خطأ ما في موقعك أثناء التحديث أو تم اختراق موقع الويب الخاص بك ، فكيف ستصلح موقعك مرة أخرى؟ ربما تفقد موقعك.

ولكن إذا كانت لديك نسخ احتياطية من موقعك ، فيمكنك بسهولة استعادة موقعك قبل نقطة اختراقه أو تعطله.

لهذا السبب نوصيك بشدة باستخدام مكون إضافي موثوق به للنسخ الاحتياطي في WordPress. ومع ذلك ، تقدم العديد من شركات الاستضافة نسخًا احتياطيًا مجانيًا لموقع الويب ، ولكن يمكنها ضمان توفر موقعك إذا كان هناك فشل ذريع. لذلك تحتاج إلى حفظ النسخ الاحتياطية في موقع بعيد مثل Google Drive و Amazon S3 و Dropbox وما إلى ذلك.

لحسن الحظ ، يمكن القيام بذلك باستخدام BlogVault أو BackUpBuddy WordPress Backup Plugin. كلاهما يوفر نسخ احتياطية يومية واستعادة بنقرة واحدة. يمكنك أيضًا إنشاء موقع مرحلي بدون تكلفة إضافية.

عد إلى الأعلى

9. استخدم البرنامج المساعد لأمن WordPress

الشيء التالي الذي تحتاجه لتعزيز أمان WordPress الخاص بك هو مكون إضافي للأمان. هناك العديد من المكونات الإضافية للأمان في WordPress والتي ستغلق موقعك من المتسللين والبرامج الضارة.

ستكتشف المكونات الإضافية للأمان في WordPress البرامج الضارة وتزيلها إذا كانت موجودة في موقعك. إلى جانب ذلك ، يراقبون نشاط المستخدم في الوقت الفعلي ، ويعلمونك إذا تغير أي شيء ، وإذا كان أحد المكونات الإضافية يحتوي على برامج ضارة ، ويمنع مرور البريد العشوائي وغير ذلك الكثير.

نوصي باستخدام Securi WordPress Security Plugin. يوفر Securi Security نوعًا مختلفًا من ميزات الأمان مثل تدقيق نشاط الأمان ومراقبة مواقع الويب وجدار حماية موقع الويب وغير ذلك الكثير.

أفضل شيء في Securi هو أنه إذا تم اختراق موقعك أو إدراجه في القائمة السوداء بواسطة Google أثناء استخدام خدمتهم ، فإنهم يضمنون أنهم سيصلحون موقعك.

يتقاضى معظم خبراء أمان WordPress أكثر من 300 دولار لإصلاح موقع تم اختراقه ، بينما ستحصل على جميع خدمات الأمان مقابل 199 دولارًا فقط سنويًا. إنه استثمار جيد لتعزيز أمان WordPress الخاص بك.

تأمين موقعك مع Securiعد إلى الأعلى

10. تسجيل خروج المستخدمين العاطلين تلقائيًا

إذا ظل المستخدم خاملاً أو غير نشط على موقعك لفترة طويلة ، فقد يتسبب ذلك في هجوم القوة الغاشمة.

عندما يظل المستخدم غير نشط لفترة طويلة ، قد يستخدم المتسللون ملف تعريف الارتباط أو طريقة اختطاف الجلسة للوصول غير المصرح به إلى موقع الويب الخاص بك. هذا هو السبب في أن معظم المواقع التعليمية والمالية ذات الصلة مثل مواقع البنوك وبوابة الدفع تستخدم وظيفة مهلة جلسة المستخدم. لذلك ، عندما ينتقل المستخدم بعيدًا عن الصفحة ولا يتفاعل بعد فترة من الوقت ، يقوم موقع الويب تلقائيًا بتسجيل خروج المستخدم غير النشط.

نفس الوظيفة التي يمكنك إضافتها إلى موقع WordPress الخاص بك لتحسين أمان WordPress الخاص بك. تعد إضافة مستخدمين خاملين لتسجيل الخروج تلقائيًا على WordPress أمرًا بسيطًا للغاية. كل ما تحتاجه لتثبيت البرنامج المساعد.

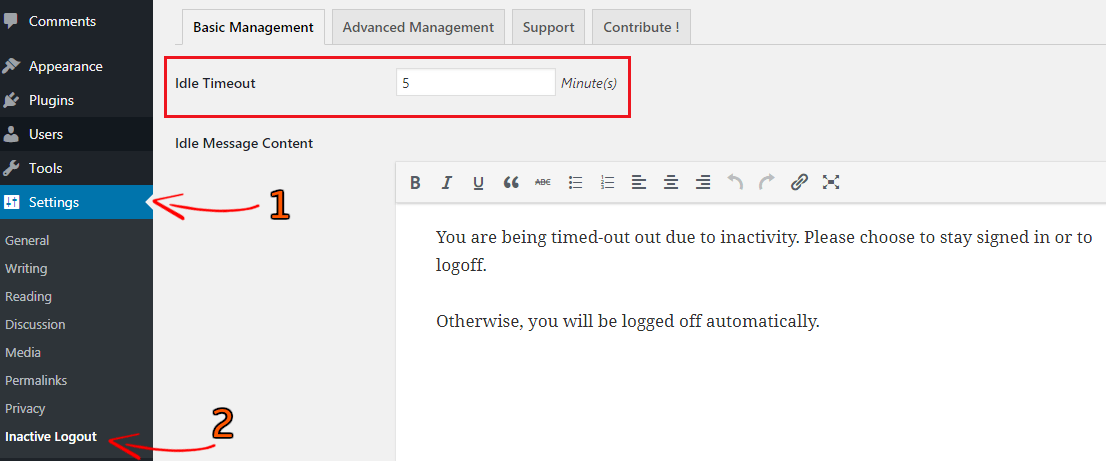

أولاً ، قم بتنزيل وتثبيت المكون الإضافي Inactive Logout WordPress. ثم قم بتنشيطه وانتقل إلى الإعدادات> تسجيل الخروج غير النشط لتهيئة المكون الإضافي.

من الإعدادات ، يمكنك تغيير مهلة الخمول. لذلك بعد مرور الوقت ، سيتم تسجيل خروج جميع المستخدمين في موقعك تلقائيًا.

يمكنك أيضًا تغيير رسالة مهلة الخمول وتعديل الإعدادات الأخرى إذا لزم الأمر.

بمجرد الانتهاء ، انقر فوق حفظ التغييرات لتخزين الإعدادات.

للحصول على إرشادات مفصلة ، راجع دليلنا حول كيفية تسجيل خروج المستخدمين العاطلين تلقائيًا في WordPress

عد إلى الأعلى

11. أضف أسئلة الأمان إلى صفحة تسجيل الدخول إلى WordPress

من خلال إضافة أسئلة الأمان إلى صفحة تسجيل الدخول إلى WordPress الخاصة بك ، لن تقوم فقط بحماية صفحة تسجيل الدخول إلى WordPress الخاصة بك ولكن أيضًا ستعمل على تعزيز أمان WordPress.

يضيف سؤال الأمان طبقة أمان إضافية لمزيد من المصادقة على هويتك أثناء تسجيل الدخول. وهذا مفيد جدًا إذا كنت تقوم بتشغيل مدونة WordPress متعددة المؤلفين.

إذا تمت سرقة أي من المستخدمين أو كلمة مرورك ، فيمكن أن ينقذ سؤال الأمان الحياة.

لأنه يمكن اختراق اسم المستخدم وكلمة المرور بسهولة ، لكن اختيار سؤال الأمان الصحيح وإجابته هو أقرب إلى المستحيل. بهذه الطريقة ، يمكنك حفظ صفحة تسجيل الدخول إلى WordPress الخاصة بك من المتسللين وهجمات القوة الغاشمة.

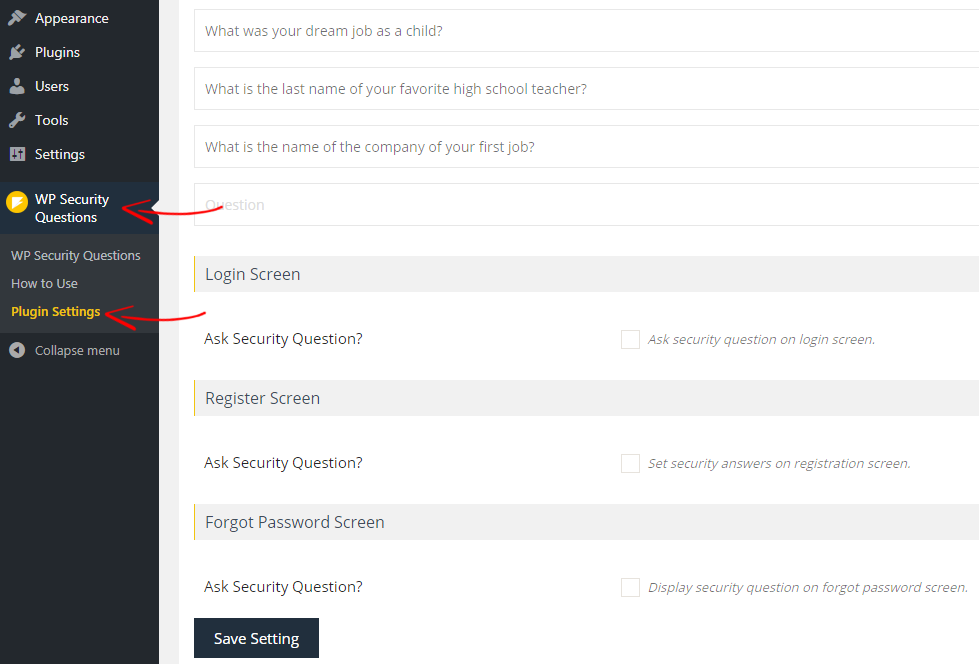

لإضافة سؤال أمان إلى صفحة تسجيل الدخول إلى WordPress ، قم بتثبيت المكون الإضافي WP Security Question.

بمجرد التنشيط ، انتقل إلى أسئلة أمان WP> إعدادات البرنامج المساعد لتكوين المكون الإضافي.

بشكل افتراضي ، يحتوي المكون الإضافي على العديد من الأسئلة الشائعة المضافة. ولكن ، يمكنك إضافة أو إزالة أي أسئلة أمان من القائمة.

في الجزء السفلي ، يمكنك تمكين سؤال الأمان في صفحة تسجيل الدخول ، صفحة التسجيل ونسيان كلمة المرور. بعد تكوين المكون الإضافي ، لا تنس النقر فوق حفظ الإعداد .

ملاحظة: يمكن للمستخدمين الجدد فقط تعيين سؤال الأمان وإجابته أثناء التسجيل. لذلك يحتاج المستخدمون المسجلون إلى تعيين سؤال الأمان وإجابته يدويًا. يمكنك أيضًا تعيين سؤال أمان وإجابته. يمكن القيام بذلك من صفحة ملف تعريف المستخدم .

للحصول على إرشادات مفصلة ، راجع دليلنا حول كيفية إضافة أسئلة الأمان إلى صفحة تسجيل الدخول إلى WordPress

عد إلى الأعلى

12. تغيير اسم المستخدم الافتراضي "المسؤول"

بعد تثبيت WordPress ، يمكنك تغيير كلمة مرورك بقدر ما تريد. ولكن هل يمكنك تغيير اسم المستخدم الخاص بك بمجرد تعيينه؟ لا ، صحيح؟

افتراضيًا ، لا يسمح WordPress للمستخدمين بتغيير اسم المستخدم. لكن لماذا يجب عليك تغييره؟

إذا كنت تستخدم اسم مستخدم شائعًا جدًا مثل "admin" ، فيمكن للقراصنة تشغيل إرفاق القوة الغاشمة بمساعدة اسم المستخدم الخاص بك.

لكن لا داعي للذعر. هناك عدة طرق يمكنك من خلالها تغيير WordPress الخاص بك بسهولة.

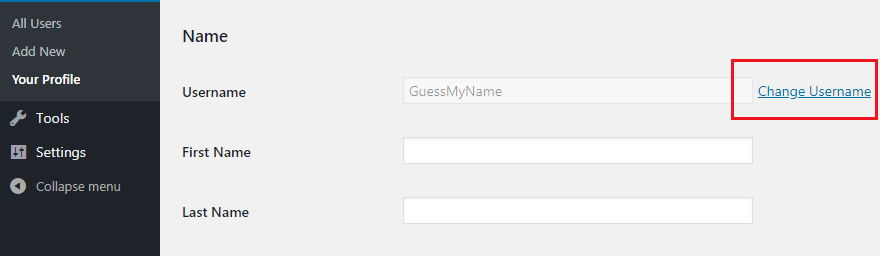

ومع ذلك ، لتسهيل العملية ، سنستخدم مكونًا إضافيًا. أولاً ، قم بتنزيل وتثبيت المكون الإضافي مغير اسم المستخدم. ثم انتقل إلى المستخدمون> ملف التعريف الخاص بك وابحث عن خيار اسم المستخدم. هناك ستجد خيار " تغيير اسم المستخدم ".

انقر فوق الزر تغيير اسم المستخدم وأدخل اسم المستخدم الجديد الخاص بك. بمجرد الانتهاء ، انقر فوق تحديث الملف الشخصي .

إذا كنت ترغب في تغيير اسم المستخدم الخاص بك يدويًا (بدون البرنامج المساعد) ، فراجع المقالة 3 طرق مختلفة لتغيير اسم مستخدم WordPress.

عد إلى الأعلى

13. تعيين المستخدمين لأدنى دور ممكن

إذا كنت تقوم بتشغيل موقع WordPress متعدد المؤلفين ، فأنت بحاجة إلى توخي الحذر قبل تعيين دور لمستخدم.

في كثير من الأحيان ، يقوم مالكو مواقع WordPress بتعيين دور مستخدم أعلى للمستخدمين الجدد ، وبهذه الطريقة تمنح جميع الامتيازات للمستخدمين ، ونتيجة لذلك ، يمكن لأي مستخدم تنفيذ أي مهمة ما يريده.

على سبيل المثال ، إذا كنت لا تعرف ما يمكن لدور مستخدم محرر القيام به وقمت بتعيين الدور لمستخدم عادي ، فيمكن للمستخدم حذف جميع منشوراتك وتعديل الروابط وإنشاء منشورات غير مرغوب فيها وإضافة روابط ضارة إلى مدونتك المشاركات. هذه هي الطريقة التي يمكن للمستخدم من خلالها تدمير موقع الويب الخاص بك بسهولة.

بشكل افتراضي ، يأتي WordPress مع 5 أدوار مختلفة للمستخدم.

- مدير

- محرر

- مؤلف

- مساهم

- مشترك

- المسؤول: المسؤولون هم أقوى دور مستخدم في موقع WordPress. يمكنهم إنشاء حساب مستخدم وتحريره وحذفه ، ويمكنهم أداء أي مهمة في جميع أنحاء لوحة إدارة WordPress ، والتحكم في جميع منطقة المحتوى وكذلك الإشراف على التعليقات.

- المحرر: يتمتع المستخدمون الذين لهم دور المحرر بالتحكم الكامل في كل المحتوى. يمكنهم إنشاء وتحرير وحذف أي منشورات بما في ذلك المشاركات التي أنشأها مستخدمون آخرون. يمكنهم أيضًا الإشراف على التعليقات وتعديل الروابط.

- المؤلف: يمكن للمؤلفين فقط نشر أو تعديل أو حذف مشاركاتهم الخاصة. يمكنهم تحميل ملفات الوسائط لاستخدامها في منشوراتهم. يمكنهم عرض التعليقات ولكن لا يمكنهم الموافقة على أي تعليقات أو حذفها.

- المساهم: يمكن للمستخدمين الذين لهم دور المساهم كتابة أو تعديل أو حذف منشوراتهم غير المنشورة فقط ، لكن لا يمكنهم نشر منشوراتهم الخاصة.

- المشترك: يمكن للمشتركين فقط تحرير معلومات حساباتهم بما في ذلك كلمة المرور ، لكن ليس لديهم حق الوصول إلى المحتوى أو إعدادات الموقع. لديهم أقل القدرات في موقع WordPress.

من خلال فهم أدوار مستخدم WordPress ، يمكنك إدارتها بسهولة دون أي مخاطرة.

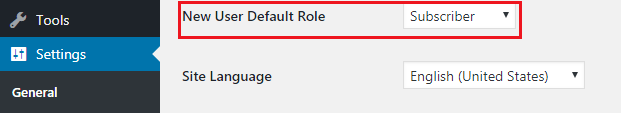

نوصي أيضًا بضرورة تعيين الدور الافتراضي للمستخدم الجديد كمشترك. انتقل إلى الإعدادات> الإعدادات العامة ومن المجموعة الجديدة دور افتراضي للمستخدم - المشترك وانقر على حفظ التغييرات .

لمزيد من التفاصيل ، اقرأ دليل المبتدئين إلى أدوار وقدرات مستخدم WordPress

عد إلى الأعلى

14. مراقبة تغييرات الملفات وأنشطة المستخدم

هناك طريقة ذكية أخرى لتعزيز أمان WordPress وهي مراقبة أنشطة المستخدم وتغييرات الملفات.

إذا كنت تقوم بتشغيل موقع WordPress متعدد المستخدمين ، فيجب عليك تتبع سلوك المستخدم لفهم أنشطتهم بشكل أفضل عبر موقع WordPress الخاص بك.

من يدري ، إذا كان المستخدم يقوم ببعض الأعمال المشبوهة أو يحاول اختراق موقع الويب الخاص بك؟ كيف يمكنك أن تعرف ذلك؟

الطريقة الوحيدة لتتبع أنشطة المستخدم وتغييرات الملف هي باستخدام مكون WordPress الإضافي لنشاط المستخدم. باستخدام مكون إضافي لنشاط المستخدم في WordPress ، يمكنك:

- تعرف على من قام بتسجيل الدخول وماذا يفعل في الوقت الفعلي

- عندما يقوم المستخدم بتسجيل الدخول وتسجيل الخروج

- كم مرة حاول المستخدم تسجيل الدخول لكنه فشل

بالإضافة إلى ذلك ، إذا أجرى محرر أي تغييرات على منشور أو صفحة دون إذنك ، فيمكنك بسهولة العثور عليها وإعادتها مرة أخرى. الشيء الجيد في المكون الإضافي لنشاط المستخدم هو أنه يرسل إليك على الفور إشعارًا بالبريد الإلكتروني إذا حدث خطأ ما.

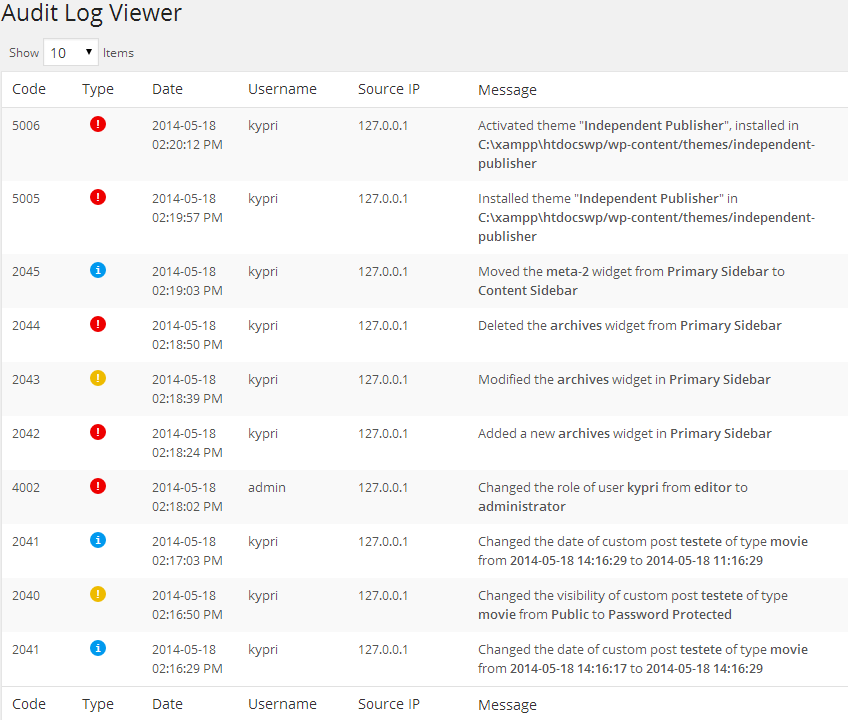

WP Security Audit Log هو أفضل مكون إضافي لمراقبة أنشطة المستخدم وتقديم التغييرات في الوقت الفعلي. إليك لقطة شاشة أدناه كيف يعمل البرنامج المساعد.

اقرأ أيضًا ، أفضل 5 مكونات إضافية لمراقبة نشاط المستخدم في WordPress (مكونات إضافية بديلة)

عد إلى الأعلى

15. تطبيق SSL و HTTPS

لا يمكن تحسين أمان WordPress بدون شهادة SSL. طبقة المقابس الآمنة (SSL) هي العمود الفقري لأمان موقع الويب.

SSL هي تقنية أمان قياسية تنشئ روابط مشفرة بين الخادم ومتصفح الويب في اتصال عبر الإنترنت مثل المعاملات عبر الإنترنت. لذلك تمر جميع البيانات الحساسة مثل كلمات المرور وتفاصيل بطاقة الائتمان وما إلى ذلك عبر الروابط المشفرة.

إذا كنت تدير نشاطًا تجاريًا عبر الإنترنت أو مدونة حيث تقبل الدفع ، فإن شهادة SSL أمر لا بد منه. ستحافظ على بيانات عميلك آمنة من المتسللين. بالنسبة للمتاجر عبر الإنترنت أو مواقع WooCommerce ، تكلف شهادة SSL حوالي 20 إلى 170 دولارًا.

إذا كنت تقوم بتشغيل مدونة WordPress ، فلن تحتاج إلى شهادة SSL مدفوعة. إذا كنت تستخدم استضافة cPanel مثل SiteGround و WPEngine ، فيمكنك تثبيت شهادة SSL مجانًا بنقرة واحدة فقط.

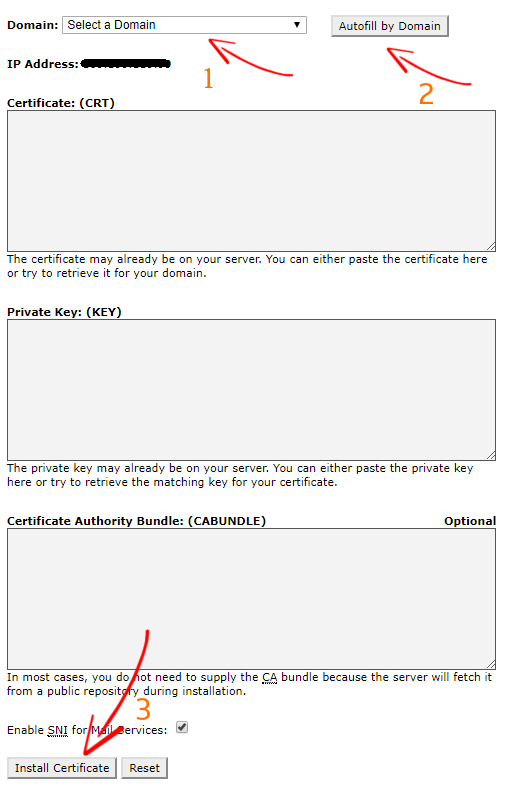

أولاً ، قم بتسجيل الدخول إلى حساب cPanel الخاص بالاستضافة وانتقل إلى الأمان . (إليك لقطة شاشة أدناه من SiteGround الذي يستضيف cPanel.)

انتقل إلى SSL / TLS Manager وانقر على تثبيت شهادة SSL . من الصفحة ، حدد المجال الخاص بك وانقر فوق الملء التلقائي حسب المجال . العملية تلقائية لذا لا تحتاج إلى تعديل أو تعديل أي شيء.

انقر الآن على زر تثبيت الشهادة لإنهاء عملية الإعداد.

بمجرد الانتهاء من ذلك ، قم بتسجيل الدخول إلى لوحة تحكم مسؤول WordPress لتعديل عنوان URL لموقعك. انتقل إلى الإعدادات> عام وأضف استبدال HTTP بـ HTTPS قبل عنوان URL الخاص بموقعك. هنا لقطة أدناه.

بمجرد التحديث ، انقر فوق حفظ التغييرات .

كيفية إعادة توجيه HTTP إلى HTTPS في WordPress

إذا قمت بتثبيت شهادة SSL بشكل صحيح ، فيمكن الوصول إلى موقعك باستخدام HTTPS.

ولكن إذا كتب شخص ما اسم موقع الويب الخاص بك فقط (مثل domain.com) في شريط عنوان المتصفح ، فقد يعرض الموقع رسالة " الاتصال ليس آمنًا ". هذا يعني أنه يمكن الوصول إلى موقعك باستخدام HTTP.

لإصلاح المشكلة ، تحتاج إلى فرض HTTPS في WordPress ، لذلك سيتم تحميل موقعك باستخدام HTTPS فقط. يمكنك بسهولة فرض HTTPS في WordPress.

قم أولاً بتسجيل الدخول إلى cPanel الخاص بالاستضافة وانتقل إلى المجلد الجذر لموقع الويب الخاص بك وابحث عن ملف htaccess . قم بتحرير ملف .htaccess وفي النهاية أضف التعليمات البرمجية التالية.

أعد كتابة المحرك

RewriteCond٪ {HTTPS} خصم

RewriteRule ^ (. *) $ https: //٪ {HTTP_HOST}٪ {REQUEST_URI} [L، R = 301]

احفظ الملف وانتهيت. الآن يمكن الوصول إلى موقع الويب الخاص بك فقط باستخدام HTTPS.

إذا كان موفر استضافة الويب الخاص بك لا يوفر شهادة SSL مجانية ، فيمكنك تثبيت شهادة SSL يدويًا. إليك دليل حول كيفية تثبيت شهادة SSL مجانية.

عد إلى الأعلى

16. حذف السمات والإضافات غير المستخدمة

عندما يتعلق الأمر بتعزيز أمان WordPress ، يجب ألا نتجاهل أي خطوة صغيرة يمكن أن تجعل موقعك عرضة للخطر.

في معظم الأوقات ، يقوم مالكو موقع WordPress بتثبيت سمات وإضافات مختلفة لاختبار المظهر الذي يبدو أفضل على موقعهم أو المكون الإضافي الذي يحتوي على وظائف أكثر. هذا حسن. لكن الاحتفاظ بهذه السمات والمكونات الإضافية غير المستخدمة يجعل موقعك عرضة للخطر.

لأن الاحتفاظ بالعديد من سمات ومكونات WordPress تحتاج إلى تحديث منتظم مثل الذي تستخدمه. إذا لم تقم بتحديثها ، فإنها تصبح عرضة للخطر ويمكن للقراصنة استغلال موقعك بسهولة من خلال السمات والإضافات الضعيفة. علاوة على ذلك ، فإن الاحتفاظ بالعديد من السمات والمكونات الإضافية يجعل موقع WordPress أبطأ.

لذلك يجب عليك دائمًا حذف السمات والمكونات الإضافية غير المستخدمة لتحسين أداء الموقع وأمان WordPress.

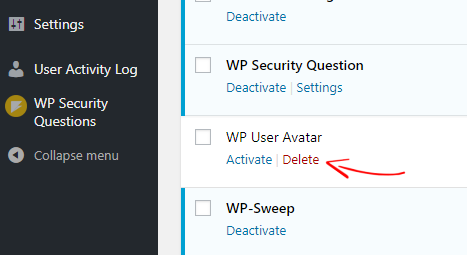

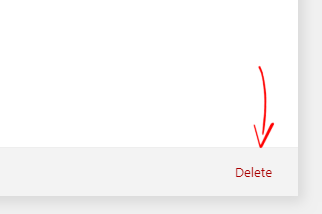

لحذف مكون إضافي غير مستخدم ، انتقل إلى المكونات الإضافية> المكونات الإضافية المثبتة . ثم ابحث عن المكون الإضافي الذي لم تعد بحاجة إليه. أولاً ، قم بإلغاء تنشيط المكون الإضافي وانقر فوق حذف .

وبالمثل ، لحذف سمة ، انتقل إلى المظهر> السمات وانقر على تفاصيل الموضوع . ثم في أسفل الجانب الأيمن ، انقر فوق حذف .

عد إلى الأعلى

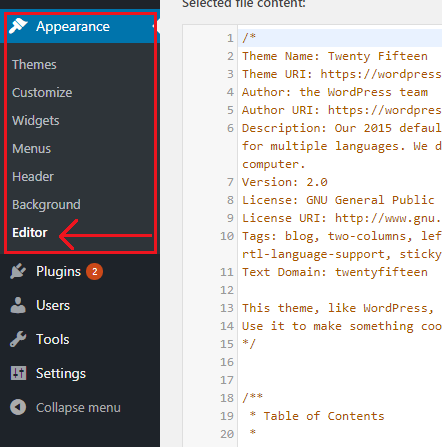

17. تعطيل تحرير الملف في لوحة معلومات WordPress

بشكل افتراضي ، يسمح WordPress للمستخدمين بتحرير ملف القالب والمكوِّن الإضافي مباشرةً من لوحة معلومات WordPress. يعد هذا خيارًا مفيدًا للمستخدمين الذين يحتاجون كثيرًا إلى تعديل ملف القالب والمكون الإضافي.

ومع ذلك ، فإن الإبقاء على هذه الوظيفة ممكّنة يمكن أن يكون مشكلة أمنية خطيرة. إذا قام المتسللون بالوصول إلى موقع الويب الخاص بك ، فعادةً ما يتركون بصمتهم عن طريق حقن تعليمات برمجية ضارة في ملفات موقع الويب. إذا تم تمكين وظيفة تحرير ملف WordPress الخاصة بك ، فيمكن للمتسللين بسهولة إدخال تعليمات برمجية ضارة في المظهر أو ملف المكون الإضافي الخاص بك والذي سيكون غير معروف لك.

لتحسين أمان WordPress ، تحتاج إلى تعطيل وظيفة تحرير الملفات من لوحة معلومات WordPress الخاصة بك. يعد تعطيل سمة WordPress ومحرر البرنامج المساعد في WordPress عملية سهلة للغاية.

أولاً ، تحتاج إلى تسجيل الدخول إلى حساب cPanel الخاص بالاستضافة والانتقال إلى المجلد الجذر لموقع WordPress الخاص بك. من هناك ، ابحث عن ملف wp-config.php. انقر فوق تحرير وأضف الكود التالي في النهاية.

تعريف ('DISALLOW_FILE_EDIT' ، صحيح) ؛

الآن احفظ الملف وقم بتحديث لوحة معلومات WordPress الخاصة بك. سترى أن خيار محرر السمة والمكونات الإضافية قد اختفى. باستخدام هذه الحيلة الصغيرة ، يمكنك بسهولة تحسين أمان WordPress.

اقرأ الدليل المفصل حول كيفية تعطيل محرر السمات والمكونات الإضافية في WordPress

عد إلى الأعلى

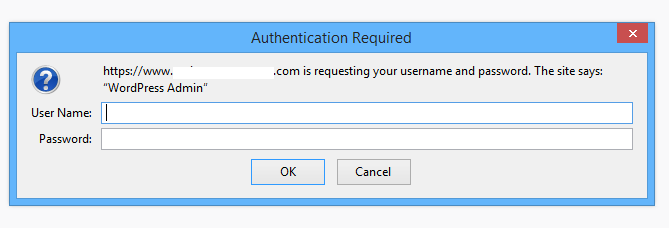

18. حماية كلمة السر وورد صفحة تسجيل الدخول

هناك طريقة أخرى رائعة لتحسين أمان WordPress وهي حماية صفحة تسجيل الدخول إلى WordPress بكلمة مرور.

من خلال حماية كلمة المرور لتسجيل الدخول إلى WordPress (/wp-login.php) أو صفحة المسؤول (/ wp-admin) ، يمكنك منع المتسللين من الوصول إلى صفحة تسجيل الدخول الخاصة بك لأنها تتطلب كلمة مرور للوصول إلى صفحة تسجيل الدخول.  بمجرد تمكين هذه الميزة ، سيطلب موقعك من جميع المستخدمين الوصول إلى صفحة تسجيل الدخول باسم مستخدم ونافذة كلمة مرور. باختصار ، يحتاج جميع المستخدمين إلى تسجيل الدخول مرتين باستخدام اسم مستخدم وكلمة مرور مختلفين قبل الوصول إلى لوحة تحكم مسؤول WordPress.

بمجرد تمكين هذه الميزة ، سيطلب موقعك من جميع المستخدمين الوصول إلى صفحة تسجيل الدخول باسم مستخدم ونافذة كلمة مرور. باختصار ، يحتاج جميع المستخدمين إلى تسجيل الدخول مرتين باستخدام اسم مستخدم وكلمة مرور مختلفين قبل الوصول إلى لوحة تحكم مسؤول WordPress.

من خلال القيام بذلك ، يمكنك تعزيز أمان WordPress الخاص بك وإضافة طبقة أمان إضافية إلى صفحة تسجيل الدخول الخاصة بك.

اقرأ دليلنا التفصيلي حول كيفية حماية صفحة تسجيل الدخول إلى WordPress بكلمة مرور.

عد إلى الأعلى

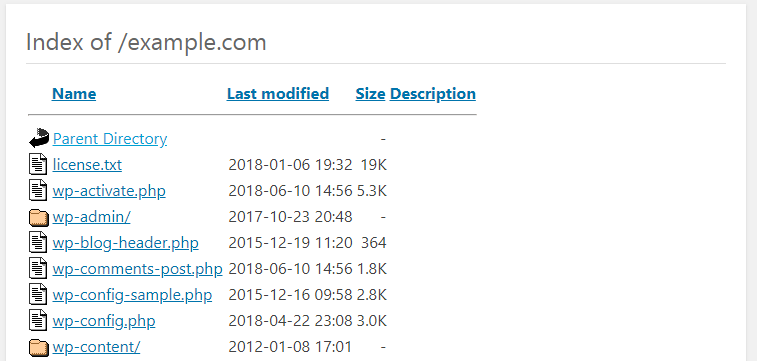

19. تعطيل تصفح الدليل في WordPress

بشكل افتراضي ، تسمح معظم خوادم الويب مثل Apache و NGINX و LiteSpeed لأي مستخدم بتصفح الدلائل التي تحتوي على ملفات ومجلدات WordPress. يمكنهم أيضًا معرفة السمات والإضافات التي تستخدمها ومعرفة المزيد عن هيكل موقع الويب الخاص بك.

يمكن أن تؤدي هذه المعلومات إلى تعرض موقع WordPress الخاص بك للخطر ومساعدة المتسلل عند محاولة اختراق موقعك.

من أجل تحسين أمان WordPress ، نوصيك بتعطيل هذا الخيار. لتعطيل تصفح الدليل في WordPress ، ما عليك سوى إضافة السطر التالي إلى ملف htacces .

خيارات جميع الفهارس

للحصول على إرشادات مفصلة ، اقرأ دليلنا حول كيفية تعطيل تصفح الدليل في WordPress

عد إلى الأعلى

20. إزالة إصدار WordPress الخاص بك

بشكل افتراضي ، يضيف WordPress تلقائيًا العلامات الوصفية في مواقع مختلفة تعرض إصدار WordPress الذي تستخدمه.

إليك الأمر: إذا علم المتسللون أنك تقوم بتشغيل إصدار قديم من WordPress ، فيمكنهم استغلال موقعك من خلال الثغرات الأمنية المعروفة الموجودة في إصدار WordPress الأقدم.

لذلك من الأفضل إزالة إصدار WordPress الخاص بك لتحسين أمان WordPress. هناك العديد من الأماكن التي يضيف فيها WordPress العلامات الوصفية مثل ، في لوحة معلومات WordPress ، في الرأس ، في النمط وجافا سكريبت وفي موجز RSS.

إزالة نسخة WordPress من العنوان و RSS

لإزالة الإصدار من الرأس و RSS ، أضف السطر التالي في نهاية ملف jobs.php .

الوظيفة remove_wordpress_version () {

إرجاع ''؛

}

add_filter ('the_generator'، 'remove_wordpress_version') ؛

إزالة رقم إصدار WordPress من Scripts و CSS

لإزالة إصدار WordPress من CSS والبرامج النصية ، أضف السطر التالي في نهاية ملف function.php .

// اختر رقم الإصدار من البرامج النصية والأنماط

الوظيفة remove_version_from_style_js ($ src) {

إذا (strpos ($ src، 'ver ='. get_bloginfo ('version')))

$ src = remove_query_arg ('ver'، $ src)؛

عودة src $؛

}

add_filter ('style_loader_src'، 'remove_version_from_style_js') ؛

add_filter ('script_loader_src'، 'remove_version_from_style_js') ؛

بمجرد الانتهاء من ذلك ، احفظ ملف jobs.php .

هذا هو. باستخدام هذه الحيلة البسيطة ، يمكنك بالتأكيد تحسين أمان WordPress الخاص بك. ومع ذلك ، نوصيك دائمًا بتحديث إصدار WordPress الخاص بك بانتظام بالإضافة إلى السمات والإضافات.

للحصول على إرشادات مفصلة ، اقرأ دليلنا حول كيفية إخفاء أو إزالة إصدار WordPress

عد إلى الأعلى

21. تغيير بادئة جدول قاعدة بيانات WordPress

أثناء تثبيت WordPress ، يسألك عما إذا كنت تريد استخدام بادئة قاعدة بيانات مختلفة. عادةً ما نتخطى هذه الخطوة ، لذلك يستخدم WordPress تلقائيًا (WP_) كبادئة افتراضية لجدول قاعدة البيانات. نوصيك بتغييره بشيء قوي وفريد.

استخدام البادئة الافتراضية (WP_) يجعل قاعدة بيانات WordPress الخاصة بك عرضة لهجمات حقن SQL. يمكن منع مثل هذه الهجمات عن طريق تغيير بادئة قاعدة البيانات (WP_) إلى شيء فريد.

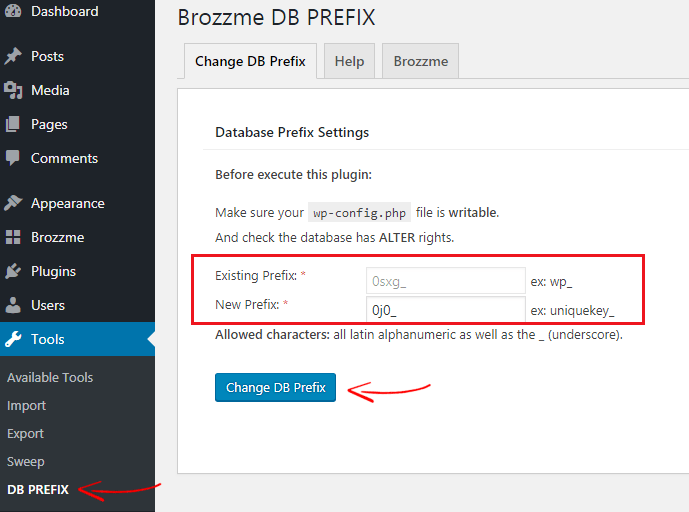

بعد تثبيت WordPress ، يمكنك بسهولة تغيير بادئة جدول قاعدة البيانات الافتراضية باستخدام الإضافات أو يدويًا. تسمح لك الإضافات مثل BackupBuddy و Brozzme DB Prefix بتغيير بادئة الجدول بنقرة واحدة فقط.

من أجل البرنامج التعليمي ، أعرض كيفية تغييره باستخدام المكون الإضافي Brozzme DB Prefix.

ملاحظة: قبل أن تفعل أي شيء بقاعدة البيانات الخاصة بك ، تأكد من عمل نسخة احتياطية من موقعك وقاعدة البيانات. في حالة حدوث خطأ ما ، يمكنك استعادة موقعك.

أولاً ، قم بتثبيت وتفعيل المكون الإضافي Brozzme DB Prefix. من لوحة معلومات WordPress الخاصة بك ، انتقل إلى Tools> DB Prefix وأدخل اسمًا فريدًا جديدًا لبادئة قاعدة البيانات.

بمجرد إدخال البادئة الجديدة ، انقر فوق تغيير بادئة قاعدة البيانات .

للعملية اليدوية ، اقرأ كيفية تغيير بادئة جدول قاعدة البيانات باستخدام phpMyAdmin

عد إلى الأعلى

22. استخدم فقط إضافات WordPress الموثوقة

يأتي WordPress مع أكثر من 48000 مكون إضافي. هذا لا يعني أن جميع المكونات الإضافية مفيدة وآمنة للاستخدام.

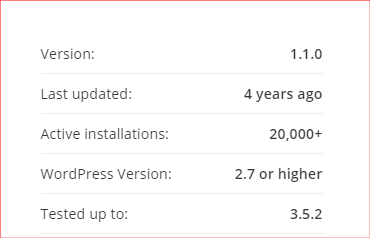

نظرًا لوجود العديد من المكونات الإضافية المتاحة في معرض المكونات الإضافية لـ WordPress والتي لا يتم تحديثها منذ فترة طويلة وعادة ما تصبح عرضة للخطر. علاوة على ذلك ، لن تحصل على أي دعم إذا كان المكون الإضافي يكسر موقعك.

قبل استخدام أي مكون إضافي مجاني ، هناك شيئان مهمان تحتاج إلى التحقق منهما ،

- تحقق من آخر تحديث للمكوِّن الإضافي: إذا لم يتم تحديث المكون الإضافي بشكل متكرر أو لم يعد مطور البرنامج المساعد يقوم بصيانته ، فيجب عليك تجنب المكون الإضافي.

- تحقق مما إذا كان المكون الإضافي يحتوي على تقييمات إيجابية قصوى: الشيء التالي الذي تحتاجه للتحقق مما إذا كان المكون الإضافي يحتوي على أقصى تقييمات إيجابية أو سلبية. إذا كان المكون الإضافي يحتوي على تقييمات سلبية قصوى ، فلا يجب عليك استخدامه.

يمكنك أيضًا التحقق من صفحة التعليقات والدعم الخاصة بالمكون الإضافي لمعرفة ما يقوله المستخدمون الآخرون عن المكون الإضافي.

لكن لا تقلق. هناك العديد من المكونات الإضافية المماثلة المتاحة التي يمكنك العثور عليها من معرض مكونات WordPress الإضافية.

إذا كنت ترغب في استخدام مكون إضافي مميز ، فلا داعي للقلق بشأنه. يتم تحديث المكونات الإضافية المتميزة بانتظام وستحصل على دعم 24x من مطور البرنامج المساعد.

عد إلى الأعلى

23. تعطيل تقرير أخطاء PHP

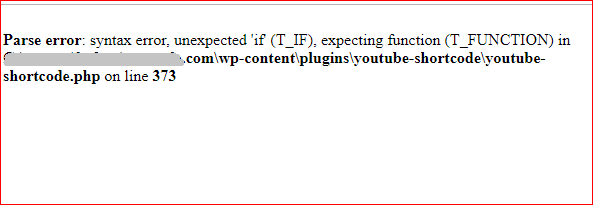

هناك طريقة أخرى رائعة لتقوية أمان WordPress وهي تعطيل تقرير أخطاء PHP في WordPress. في كثير من الأحيان ، عند تثبيت مكون إضافي أو سمة قديمة ، قد ترى تحذير خطأ PHP.

ومع ذلك ، يمكن أن يعرض موقعك للخطر إذا حصل عليه المتسللون لأنه يعرض الرمز وموقع الملف. لتقليل المخاطر ، يمكنك تعطيل الإبلاغ عن أخطاء PHP في WordPress.

ومع ذلك ، يمكن أن يعرض موقعك للخطر إذا حصل عليه المتسللون لأنه يعرض الرمز وموقع الملف. لتقليل المخاطر ، يمكنك تعطيل الإبلاغ عن أخطاء PHP في WordPress.

يعد تعطيل تحذير خطأ PHP في WordPress أمرًا سهلاً للغاية. أولاً ، قم بتحرير ملف wp-config.php الخاص بك وابحث عن هذا السطر الذي يحتوي على هذا الرمز:

تعريف ('WP_DEBUG' ، خطأ) ؛

قد ترى "صواب" بدلاً من "خطأ". الآن استبدل السطر بالكود التالي.

ini_set ('display_errors'، 'Off') ؛

ini_set ('error_reporting'، E_ALL) ؛

تعريف ('WP_DEBUG' ، خطأ) ؛

حدد ('WP_DEBUG_DISPLAY' ، خطأ) ؛

احفظ الملف وانتهيت.

نوصيك أيضًا باستخدام المكونات الإضافية المحدثة وذات التصنيف الجيد لتجنب هذا النوع من المشكلات.

عد إلى الأعلى

24. إضافة رؤوس HTTP الآمنة إلى WordPress

هناك طريقة رائعة أخرى لتعزيز أمان WordPress وهي إضافة رؤوس HTTP الآمنة إلى موقع WordPress الخاص بك.

عندما يصل شخص ما إلى موقع الويب الخاص بك ، يقوم المتصفح بتقديم طلب إلى خادم الويب الخاص بك. ثم يستجيب خادم الويب للطلبات مع رؤوس HTTP. تمرر رؤوس HTTP هذه معلومات مثل ترميز المحتوى والتحكم في ذاكرة التخزين المؤقت ونوع المحتوى والاتصال وما إلى ذلك.

من خلال إضافة رؤوس استجابة HTTP آمنة ، يمكنك تحسين أمان WordPress الخاص بك وكذلك منع التخفيف من الهجمات والثغرات الأمنية.

فيما يلي رؤوس HTTP أدناه:

- بروتوكول HTTP Strict Transport Security (HSTS) : يفرض بروتوكول HTTP Strict Transport Security (HSTS) متصفح الويب لاستخدام الاتصالات الآمنة (HTTPS) فقط عند الاتصال بموقع ويب. هذا يمنع اختراق بروتوكول SSL ، واختطاف ملفات تعريف الارتباط ، وتجريد SSL وما إلى ذلك.

- X-Frame-Options : تعد X-Frame-Options نوعًا من رؤوس HTTP التي تحدد ما إذا كان يُسمح للمتصفح بعرض موقع ويب في إطار أم لا. هذا يمنع هجمات الاختراق ويضمن عدم تضمين موقع الويب الخاص بك في مواقع الويب الأخرى باستخدام <frame>.

- X-XSS-Protection : X-XSS-Protection هي ميزة مضمنة في متصفحات Internet Explorer و Google Chrome و Firefox و Safari والتي تمنع تحميل الصفحات إذا تم إدخال نص ضار من إدخال المستخدم.

- X-Content-Type-Options : X-Content-Type-Options هو نوع من رأس استجابة HTTP مع القيمة nosniff التي تمنع متصفحات الويب من استنشاق MIME لاستجابة من نوع المحتوى المعلن.

- سياسة المُحيل : سياسة المُحيل هي عنوان استجابة HTTP يمنع تسريب المُحيل عبر النطاقات.

لإضافة رؤوس HTTP الآمنة في WordPress ، ما عليك سوى إضافة سطور التعليمات البرمجية التالية إلى ملف htaccess الخاص بك.

مجموعة الرأس Strict-Transport-Security "max-age = 31536000" env = HTTPS يقوم الرأس دائمًا بإلحاق X-Frame-Options SAMEORIGIN مجموعة الرأس X-XSS-Protection "1 ؛ mode = block" تعيين رأس X-Content-Type-Options nosniff Header Referrer-Policy: no-calling-when-downgrade

انتقل الآن إلى securityheaders.com للتحقق مما إذا كانت الرموز تعمل أم لا. لم نقم بإضافة "سياسة أمان المحتوى" لأنها قد تؤدي إلى تعطل موقعك. ومع ذلك ، يكفي أن تجعل موقع WordPress الخاص بك آمنًا.

عد إلى الأعلى

استنتاج

هناك العديد من الطرق التي يمكنك من خلالها تعزيز أمان WordPress مثل: استخدام استضافة WordPress مُدارة ، واستخدام كلمات مرور قوية للحسابات ، ومراقبة أنشطة المستخدم ، واستخدام مكون أمان WordPress الإضافي ، وتطبيق SSL و HTTPS وغيرها الكثير.

Harding WordPress Security ليس علم الصواريخ. يمكنك بسهولة تأمين موقع WordPress الخاص بك من خلال تطبيق أفضل ممارسات أمان WordPress التي شاركناها في هذه المقالة. من خلال تنفيذها ، لن تقوم فقط بتأمين موقع WordPress الخاص بك ولكن أيضًا تمنع المتسللين من الوصول إلى موقعك.

بمجرد الانتهاء من ذلك ، لن تقلق بشأن أمان WordPress الخاص بك. علاوة على ذلك ، يمكنك أن تكون أكثر إنتاجية وخالية من الإجهاد.

الآن حان دورك . اقرأ المقال جيدًا وقم بتطبيقه على موقعك. سوف تكون سعيدا أنك فعلت ذلك.

هل فاتنا أي نصائح أمان مهمة في WordPress نذكرها هنا؟ لا تتردد في إخبارنا في قسم التعليقات.

مخطط معلومات أمان WordPress

* قد يحتوي هذا المنشور على روابط تابعة ، مما يعني أنني قد أتلقى رسومًا رمزية إذا اخترت الشراء من خلال الروابط الخاصة بي (دون أي تكلفة إضافية عليك). يساعدنا هذا في الحفاظ على WPMyWeb وتشغيله وتحديثه باستمرار. شكرًا لك إذا كنت تستخدم روابطنا ، فنحن نقدر ذلك حقًا! يتعلم أكثر.